Configurar perfiles para el modo operativo de Red (infraestructura)

Una red de infraestructura consta de uno o más puntos de acceso en uno o más equipos con adaptadores WiFi instalados. Cada punto de acceso debe tener una conexión alámbrica a una red WiFi. En esta sección se describe cómo crear varios perfiles WiFi.

Crear un perfil de Windows XP* sin ninguna autenticación o codificación de datos

PRECAUCIÓN: Las redes que no emplean autenticación ni codificación son muy vulnerables al acceso por parte de usuarios no autorizados.

Para crear un perfil para una conexión de red WiFi sin codificación:

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión Intel(R) PROSet/Wireless WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la lista/ficha Perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil WiFi.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Abierta (Seleccionada).

La autenticación abierta permite que un dispositivo inalámbrico tenga acceso a la red sin la autenticación 802.11. Si no se activa ninguna codificación en la red, cualquier dispositivo inalámbrico con el nombre de red correcto (SSID) puede asociarse con un punto de acceso y obtener acceso a la red.

- Codificación de datos: Ninguna es el valor predeterminado.

- Haga clic en Aceptar. Se añade el perfil a la Lista de perfiles y se establece conexión con la red inalámbrica.

Crear un perfil de Windows XP* con autenticación de red compartida

Cuando se utiliza la autenticación de clave compartida, se supone que cada estación inalámbrica recibió una clave compartida secreta a través de un canal seguro que es independiente del canal de comunicación de red inalámbrica 802.11. La autenticación de clave compartida requiere que el cliente configure una clave CKIP o WEP estática. El acceso al cliente se otorga sólo si se satisface la autenticación basada en desafío. CKIP proporciona una codificación de datos más sólida que WEP, pero no es compatible con todos los sistemas operativos y puntos de acceso.

NOTA: Mientras que la clave compartida podría parecer la mejor opción para un nivel de seguridad superior, se crea una flaqueza conocida mediante la clara transmisión de texto de la cadena de desafío al cliente. Cuando un invasor detecta la cadena de desafío, se puede hacer ingeniería inversa de la clave de autenticación compartida. Por lo tanto, la autenticación abierta (con codificación de datos) es realmente, y contrariamente a lo que pudiera parecer, más segura.

Para crear un perfil con autenticación compartida:

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la lista/ficha Perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil WiFi.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione Compartida. La autenticación compartida se logra con una clave WEP preconfigurada.

- Codificación de datos: Seleccione Ninguna, WEP (64 bits o 128 bits) o CKIP (64 bits o 128 bits).

- Activar 802.1X: Desactivado.

- Nivel de codificación: 64 bits o 128 bits: Cuando se cambia entre la codificación de 64 y 128 bits, se borran las configuraciones anteriores y debe indicarse una nueva clave.

- Índice de claves: Seleccione 1, 2, 3 ó 4. Cambie el índice de claves para especificar hasta cuatro contraseñas.

- Contraseña de seguridad inalámbrica (clave de codificación): Escriba la contraseña de red inalámbrica (clave de codificación). Esta contraseña es el mismo valor utilizado por el punto de acceso o enrutador inalámbrico. Comuníquese con el administrador para obtener la contraseña.

- Frase de autenticación (64 bits): Escriba cinco (5) caracteres alfanuméricos, 0-9, a-z o A-Z.

- Clave hexadecimal (64 bits): Escriba 10 caracteres hexadecimales, 0-9, A-F.

- Frase de autenticación (64 bits): Utilice 13 caracteres alfanuméricos, 0-9, a-z o A-Z.

- Clave hexadecimal (128 bits): Escriba 26 caracteres hexadecimales, 0-9, A-F.

Crear un perfil de Windows XP* con autenticación de red WPA-Personal o WPA2-Personal

El Acceso protegido Wi-Fi (WPA) es una mejora de la seguridad que aumenta considerablemente el nivel de protección de datos y el control del acceso a una red inalámbrica. WPA-Personal impone un intercambio de claves y sólo funciona con claves de codificación dinámicas. Si el punto de acceso o router inalámbrico es compatible con WPA - Personal o WPA2 - Personal, debe activarlo en el punto de acceso y utilizar una contraseña extensa y robusta. Para redes personales o domésticas sin servidor RADIUS o AAA, utilice Acceso Protegido Wi-Fi Personal.

- WPA - Personal: Un método de seguridad inalámbrico que proporciona una protección de datos sólida e impide acceso de red no autorizado para pequeñas redes. Utiliza codificación de Protocolo de integridad de claves temporal (TKIP) o AES-CCMP y protege frente a acceso de red no autorizado mediante el uso de una clave precompartida (PSK).

- WPA2 - Personal: Un método de seguridad inalámbrico de seguimiento de WPA que proporciona una protección de datos sólida e impide acceso de red no autorizado para pequeñas redes.

NOTA: WPA - Personal y WPA2 - Personal son interoperables.

Es probable que el sistema operativo del equipo no admita algunas soluciones de seguridad y que sea preciso instalar software adicional o hardware particular, al igual que compatibilidad con la infraestructura de LAN inalámbrica. Consulte con el fabricante del equipo para más detalles.

Para agregar un perfil con autenticación de red de WPA-Personal o WPA2-Personal:

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la lista/ficha Perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil WiFi.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione WPA-Personal o WPA2-Personal. Consulte Descripción de la seguridad.

- Codificación de datos: Seleccione TKIP o AES-CCMP (recomendado).

- Contraseña: Escriba una frase de texto de 8 a 63 caracteres. Cuanto más larga sea la contraseña, más robusta será la seguridad de la red inalámbrica. La misma contraseña utilizada en un punto de acceso debe utilizarse en este equipo y en todos los demás dispositivos que tienen acceso a la red inalámbrica.

Crear un perfil de Windows XP* con autenticación de red WPA-Empresa o WPA2-Empresa

WPA2-Empresa requiere un servidor de autenticación.

- WPA - Empresa: Un método de seguridad inalámbrica que ofrece una protección de datos sólida para múltiples usuarios y grandes redes gestionadas. Utiliza el marco de autenticación 802.1X con codificación TKIP o AES-CCMP e impide el acceso de red no autorizado verificando a los usuarios de red mediante un servidor de autenticación.

- WPA2 - Empresa: Un método de seguridad inalámbrica de seguimiento de WPA que ofrece una protección de datos más sólida para múltiples usuarios y grandes redes gestionadas. Impide el acceso de red no autorizado verificando a los usuarios de red mediante un servidor de autenticación.

NOTA: WPA - Empresa y WPA2 - Empresa son interoperables.

Para agregar un perfil que utiliza autenticación de WPA-Empresa o WPA2-Empresa:

- Pida al administrador que le asigne un nombre de usuario y una contraseña en el servidor RADIUS.

- Algunos tipos de autenticación requieren que obtenga e instale un certificado de cliente. Consulte Crear un perfil con autenticación TLS o comuníquese con el administrador.

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la Lista de perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil inalámbrico.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione WPA-Empresa o WPA2-Empresa.

- Codificación de datos: Seleccione TKIP o AES-CCMP (recomendado).

- Activar 802.1X: Seleccionado de forma predeterminada.

- Tipo de autenticación: Seleccione uno de los siguientes: EAP-SIM, LEAP, TLS, TTLS, PEAP o EAP-FAST.

Configurar un perfil de red con tipos de autenticación 802.1X

Crear un perfil de Windows XP* con codificación de datos WEP y autenticación de red EAP-SIM

EAP-SIM utiliza una clave WEP basada en sesión dinámica, que se deriva del adaptador del cliente y el servidor RADIUS, para codificar datos. EAP-SIM requiere que el usuario escriba un código de verificación del usuario, o PIN, para la comunicación con la tarjeta de Módulo de identidad de abonado (SIM). La tarjeta SIM es una tarjeta inteligente que se utiliza en redes celulares digitales basadas en Global System for Mobile Communications (GSM).

Para agregar un perfil con autenticación EAP-SIM:

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la Lista de perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil inalámbrico.

- Nombre del perfil: Escriba un nombre de perfil.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Común o previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración. EAP-SIM no se puede utilizar con perfiles persistentes).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione Abierta (recomendable).

- Codificación de datos: Seleccione WEP.

- Haga clic en Activar 802.1X.

- Tipo de autenticación: Seleccione EAP-SIM.

La autenticación EAP-SIM se puede utilizar con:

- Los tipos de autenticación de red: Abierta, Compartida, WPA - Empresa y WPA2 - Empresa

- Los tipos de codificación de datos: Ninguno, WEP, TKIP, AES-CCMP y CKIP.

Usuario EAP-SIM (optativo)

- Haga clic en Especificar el nombre de usuario (identidad):

- En Nombre de usuario: Escriba el nombre de usuario asignado a la tarjeta SIM.

- Haga clic en Aceptar.

Crear un perfil de Windows XP* con autenticación de red EAP-AKA

EAP-AKA (Método de protocolo de autenticación ampliable para la concordancia de claves y autenticación UMTS) es un mecanismo de autenticación y distribución de claves de sesión que utiliza el Módulo de identidad de abonado (USIM) del Sistema universal de telecomunicaciones móviles (UMTS). La tarjeta USIM es una tarjeta inteligente especial utilizada con redes de telefonía móvil que permite validar a un usuario determinado con la red.

La autenticación EAP-AKA se puede utilizar con:

- Los tipos de autenticación de red: Abierta, WPA-Empresa y WPA2-Empresa

- Los tipos de codificación de datos: WEP o CKIP para la autenticación Abierta, TKIP o AES-CCMP para la autenticación Empresa.

EAP-AKA utiliza Seguridad empresarial, y para la autenticación de red puede utilizar Abierta, WPA-Empresa y WPA2-Empresa.

Para agregar un perfil con autenticación EAP-AKA:

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la Lista de perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil inalámbrico.

- Nombre del perfil: Escriba un nombre de perfil.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Común o previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración. EAP-SIM no se puede utilizar con perfiles persistentes).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione Abierta, WPA-Empresa o WPA2-Empresa.

- Codificación de datos: Seleccione WEP o CKIP para la autenticación Abierta, TKIP o AES-CCMP para la autenticación de Empresa.

- Haga clic en Activar 802.1X si aún no está seleccionada la opción.

- Tipo de autenticación: Seleccione EAP-AKA.

Usuario EAP-AKA (optativo)

- Haga clic en Especificar el nombre de usuario (identidad):

- En Nombre de usuario: Escriba el nombre de usuario asignado a la tarjeta USIM.

- Haga clic en Aceptar.

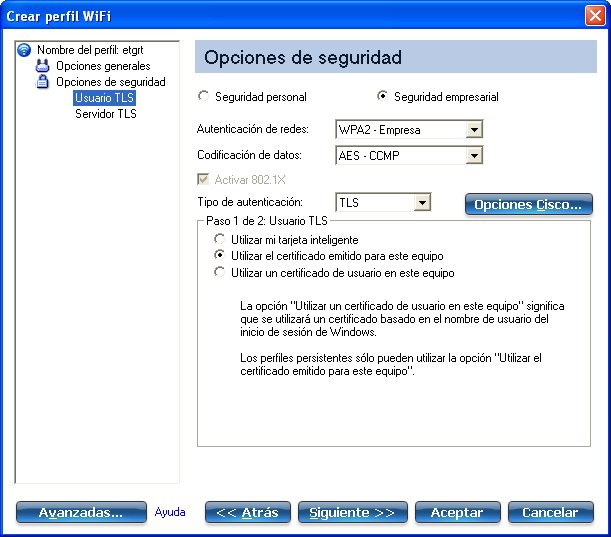

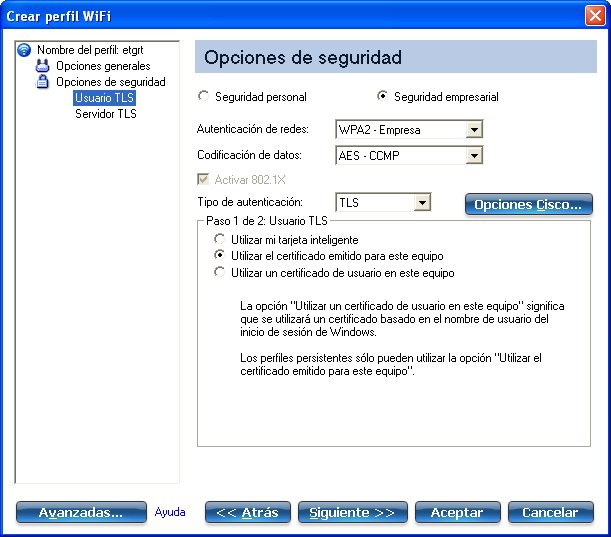

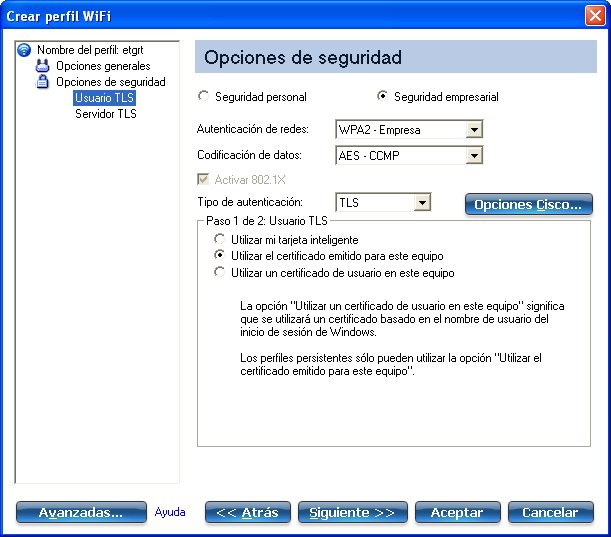

Crear un perfil de Windows XP* con autenticación de red TLS

Estas opciones definen el protocolo y las credenciales utilizadas para autenticar un usuario. La autenticación de Seguridad de nivel de transporte (TLS) es un método de autenticación de dos vías que utiliza exclusivamente certificados digitales para verificar la identidad de un cliente y un servidor.

Para agregar un perfil con autenticación TLS:

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la Lista de perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil inalámbrico.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione WPA - Empresa o WPA2 - Empresa (recomendado).

- Codificación de datos: Seleccione AES-CCMP (recomendado).

- Activar 802.1X: Seleccionado de forma predeterminada.

- Tipo de autenticación: Seleccione TLS para utilizarlo en la conexión.

Paso 1 de 2: Usuario TLS

- Obtenga un certificado de cliente e instálelo. Consulte Crear un perfil con autenticación TLS o comuníquese con el administrador del sistema.

- Seleccione uno de los siguientes para obtener un certificado: Utilizar mi tarjeta inteligente, Utilizar el certificado emitido para este equipo o Utilizar un certificado de usuario en este equipo.

- Haga clic en Siguiente para abrir las opciones de Servidor TLS .

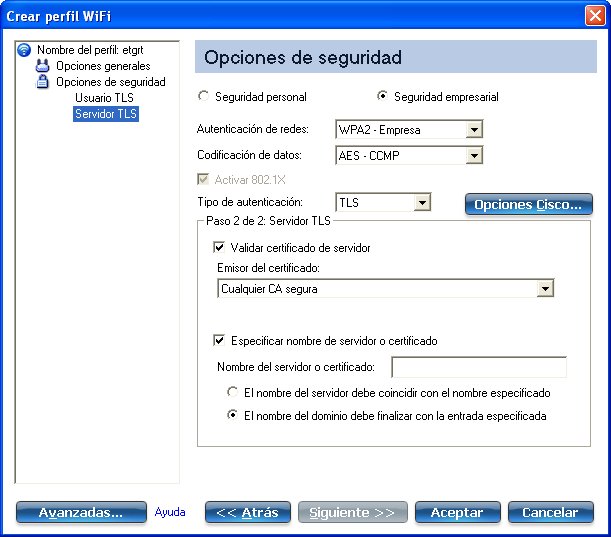

Paso 2 de 2: Servidor TLS

- Seleccione uno de los siguientes métodos de recuperación de credenciales: Validar certificado de servidor o Especificar nombre de servidor o certificado.

- Haga clic en Aceptar. El perfil se añade a la Lista de perfiles.

- Haga clic en el perfil nuevo en la parte final de la Lista de perfiles. Utilice las flechas de arriba y abajo para cambiar la prioridad del perfil nuevo.

- Haga clic en Conectar para establecer conexión con la red inalámbrica seleccionada.

- Haga clic en Aceptar para cerrar Intel PROSet/Wireless WiFi.

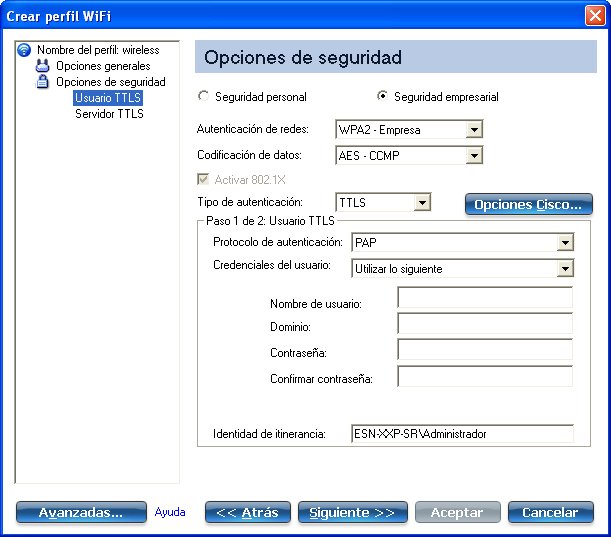

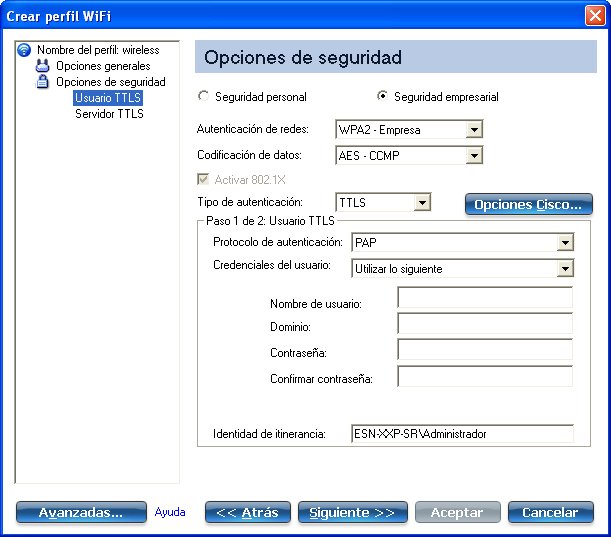

Crear un perfil de Windows XP* con autenticación de red TTLS

Autenticación TTLS: Estas opciones definen el protocolo y las credenciales utilizadas para autenticar un usuario. El cliente utiliza EAP-TLS para validar el servidor y crear un canal TLS codificado entre el cliente y el servidor. El cliente puede utilizar otro protocolo de autenticación. Por lo general, los protocolos basados en contraseña desafían un canal TLS codificado no expuesto.

Para configurar un cliente con autenticación TTLS:

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la Lista de perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil inalámbrico.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione WPA-Empresa o WPA2-Empresa (recomendado).

- Codificación de datos: Seleccione TKIP o AES-CCMP (recomendado).

- Activar 802.1X: Seleccionado de forma predeterminada.

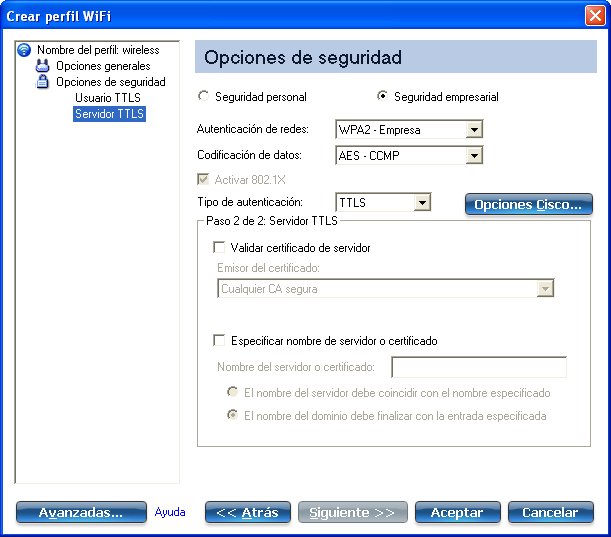

- Tipo de autenticación: Seleccione TTLS para utilizarlo en la conexión.

Paso 1 de 2: Usuario TTLS

- Protocolo de autenticación: Este parámetro especifica el protocolo de autenticación que opera sobre el túnel TTLS. Los protocolos son: PAP (predeterminado), CHAP, MS-CHAP y MS-CHAP-V2. Consulte Descripción de seguridad, si desea más información.

- Credenciales del usuario: Para los protocolos PAP, CHAP, MS-CHAP y MS-CHAP-V2, seleccione uno de estos métodos de autenticación: Usar el inicio de sesión de Windows, Pedir al establecer conexión o Utilizar lo siguiente.

- Identidad de itinerancia: Este campo puede rellenarse con una Identidad de itinerancia, o puede utilizar %domain%\%username% como formato predeterminado para especificar una identidad de itinerancia.

Cuando se utiliza 802.1X Microsoft IAS RADIUS como servidor de autenticación, éste autentica el dispositivo haciendo uso de la Identidad de itinerancia del software Intel PROSet/Wireless WiFi y hace caso omiso del nombre de usuario del Protocolo de autenticación MS-CHAP-V2. Microsoft IAS RADIUS acepta sólo un nombre de usuario válido (usuario dotNet) para la Identidad de itinerancia. Para los demás servidores de autenticación, la Identidad de itinerancia es optativa. Por lo tanto, se recomienda utilizar el dominio deseado (por ejemplo, anónimo@midominio) para la Identidad de itinerancia en lugar de una identidad real.

- Haga clic en Siguiente para acceder a las Opciones de servidor de TTLS.

Paso 2 de 2: Servidor TTLS

- Seleccione uno de los siguientes métodos de recuperación de credenciales: Validar certificado de servidor o Especificar nombre de servidor o certificado.

- Haga clic en Aceptar para guardar la configuración y cerrar la página.

Crear un perfil de Windows XP* con autenticación de red PEAP

Autenticación PEAP: Se requieren las opciones PEAP para la autenticación del cliente en el servidor de autenticación. El cliente utiliza EAP-TLS para validar el servidor y crear un canal TLS codificado entre el cliente y el servidor. El cliente puede utilizar otro mecanismo EAP, tal como Microsoft Challenge Authentication Protocol (MS-CHAP) versión 2, sobre este canal codificado para activar la validación del servidor. Los paquetes de desafío y respuesta se envían a través del canal TLS codificado no expuesto. El ejemplo siguiente describe el uso de WPA con la codificación AES-CCMP o TKIP y la autenticación PEAP.

Configurar un cliente con autenticación PEAP: Obtenga un certificado de cliente e instálelo. Consulte Crear un perfil de Windows XP* con autenticación TLS o comuníquese con el administrador.

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la Lista de perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil inalámbrico.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione WPA - Empresa o WPA2 - Empresa (recomendado).

- Codificación de datos: Seleccione uno de los siguientes: Se recomienda AES-CCMP.

- Activar 802.1X: Seleccionado de forma predeterminada.

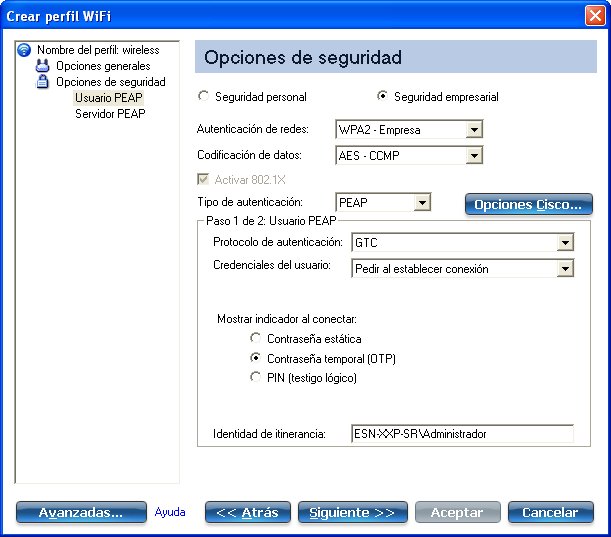

- Tipo de autenticación: Seleccione PEAP para utilizarlo en la conexión.

Paso 1 de 2: Usuario PEAP

PEAP depende de la Seguridad del nivel de transporte (TLS) para permitir los tipos de autenticación sin codificación, tales como las tarjetas de testigo genérico EAP (GTC) y las contraseñas únicas.

- Protocolo de autenticación: Seleccione GTC, MS-CHAP-V2 (predeterminado) o TLS. Consulte Protocolos de autenticación.

- Credenciales del usuario: Para GTC o MS-CHAP-V2, seleccione una de las siguientes opciones: Usar el inicio de sesión de Windows, Pedir al establecer conexión o Utilizar lo siguiente. Para TLS, seleccione Utilizar mi tarjeta inteligente, Utilizar el certificado emitido para este equipo o Utilizar un certificado de usuario en este equipo. (Si está creando un perfil de administración, sólo estará disponible la opción Utilizar el certificado emitido para este equipo).

- Identidad de itinerancia: Este campo puede rellenarse con una Identidad de itinerancia, o puede utilizar %domain%\%username% como formato predeterminado para especificar una identidad de itinerancia.

Cuando se utiliza 802.1X Microsoft IAS RADIUS como servidor de autenticación, éste autentica el dispositivo haciendo uso de la Identidad de itinerancia del software Intel PROSet/Wireless WiFi y hace caso omiso del nombre de usuario del Protocolo de autenticación MS-CHAP-V2. Microsoft IAS RADIUS acepta sólo un nombre de usuario válido (usuario dotNet) para la Identidad de itinerancia. Para los demás servidores de autenticación, la Identidad de itinerancia es optativa. Por lo tanto, se recomienda utilizar el dominio deseado (por ejemplo, anónimo@midominio) para la Identidad de itinerancia en lugar de una identidad real.

Configuración de la Identidad de itinerancia para admitir varios usuarios:

Si utiliza un

perfil común/previo al inicio de sesión que requiera que la identidad de itinerancia se base en las credenciales de inicio de sesión de Windows, el creador del perfil podrá agregar una identidad de itinerancia que emplee %username% y %domain%. La identidad de itinerancia es analizada y la información de inicio de sesión pertinente se sustituye con las palabras clave. Esto permite una flexibilidad máxima a la hora de configurar la identidad de itinerancia y permitir que varios usuarios compartan el perfil.

Consulte la guía del usuario del servidor de autenticación para obtener instrucciones sobre el formato de una identidad de itinerancia adecuada. Los formatos posibles son:

%domain%\%user_name%

%user_name%@%domain%

%user_name%@%domain%.com

%user_name%@mynetwork.com

Si la identidad de itinerancia está en blanco, el formato predeterminado es %domain%\%username%.

Notas sobre las credenciales: El nombre de usuario y el dominio deben coincidir con los definidos por el administrador en el servidor de autenticación antes de la autenticación del cliente. El nombre de usuario distingue entre mayúsculas y minúsculas. Este nombre especifica la identidad proporcionada al autenticador por el protocolo de autenticación que opera sobre el túnel TLS. Esta identidad del usuario se transmite de forma segura al servidor sólo después de haber verificado y establecido un canal codificado.

Protocolos de autenticación

Este parámetro especifica los protocolos de autenticación que operan sobre el túnel TTLS. A continuación indicamos cómo configurar un perfil que utiliza los protocolos de autenticación PEAP con GTC, MS-CHAP-V2 (predeterminado) o TLS.

Tarjeta de testigo genérico (GTC)

Para configurar una contraseña única:

- Protocolo de autenticación: Seleccione GTC (Tarjeta de testigo genérico).

- Credenciales del usuario: Seleccione Pedir al establecer conexión. (Sólo disponible si se crea un perfil personal. No disponible para perfiles de TI).

- Mostrar indicador al conectar: Seleccione uno de los siguientes:

| Nombre |

Descripción |

| Contraseña estática |

Al establecer la conexión, escriba las credenciales de usuario. |

| Contraseña temporal (OTP) |

Obtenga la contraseña de un dispositivo de testigo de hardware. |

| PIN (testigo lógico) |

Obtenga la contraseña de un programa de testigo lógico. |

NOTA: La opción Pedir al establecer conexión no está disponible si un administrador ha deseleccionado la opción Credenciales de caché en la Herramienta de administración. Consulte Opciones de administración si desea más información.

- Haga clic en Aceptar.

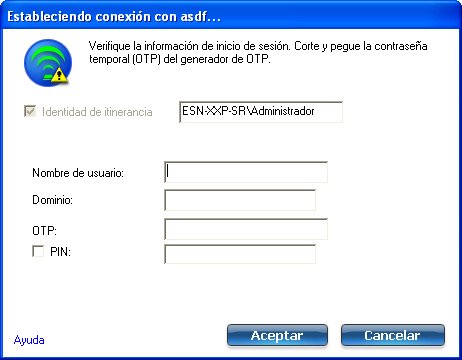

- Si actúa como usuario, ejecute los tres pasos siguientes.

- Seleccione el perfil en la Lista de redes inalámbricas.

- Haga clic en Conectar. Cuando se le pida, escriba el nombre de usuario, el dominio y la contraseña única (OTP).

- Haga clic en Aceptar. Se le pedirá que verifique su información de inicio de sesión.

MS-CHAP-V2: Este parámetro especifica el protocolo de autenticación que opera sobre el túnel PEAP.

- Credenciales del usuario: Seleccione una de las opciones siguientes: Usar el inicio de sesión de Windows, Pedir al establecer conexión o Utilizar lo siguiente.

- Haga clic en Siguiente para abrir las Opciones de servidor de PEAP.

TLS: La autenticación de Seguridad de nivel de transporte es un método de autenticación de dos vías que utiliza exclusivamente certificados digitales para verificar la identidad de un cliente y un servidor.

- Obtenga un certificado de cliente e instálelo. Consulte Crear un perfil de Windows XP* con autenticación TLS o comuníquese con el administrador del sistema.

- Seleccione uno de los siguientes para obtener un certificado: Utilizar mi tarjeta inteligente, Utilizar el certificado emitido para este equipo o Utilizar un certificado de usuario en este equipo.

- Haga clic en Siguiente para abrir las Opciones de servidor de PEAP.

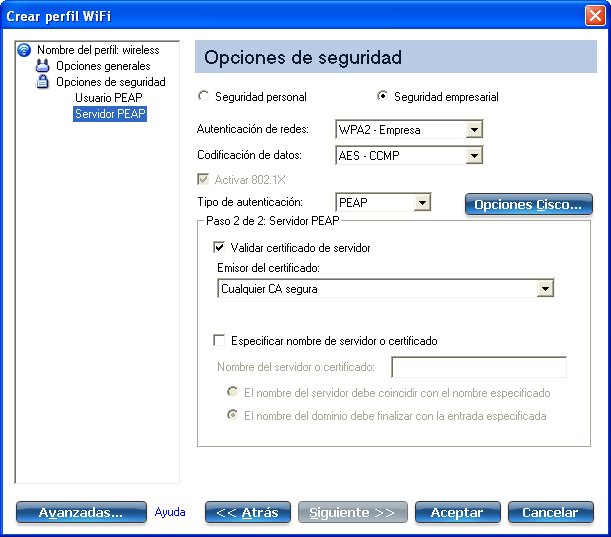

Paso 2 de 2: Servidor PEAP

- Seleccione uno de los siguientes métodos de recuperación de credenciales: Validar certificado de servidor o Especificar nombre de servidor o certificado.

- Haga clic en Aceptar. El perfil se añade a la Lista de perfiles.

- Haga clic en el perfil nuevo en la parte final de la Lista de perfiles. Utilice las flechas de arriba y abajo para cambiar la prioridad del perfil nuevo.

- Haga clic en Conectar para establecer conexión con la red inalámbrica seleccionada.

Si no seleccionó Usar el inicio de sesión de Windows en la página Opciones de seguridad y tampoco configuró las credenciales de usuario, no se guarda ninguna credencial para este perfil. Escriba sus credenciales para autenticar con la red.

- Haga clic en Aceptar para cerrar Intel PROSet/Wireless WiFi.

Inscripción automática de certificados PEAP-TLS

En las Opciones de la aplicación, seleccione Activar la notificación de certificados TLS rechazados si desea que se emita una advertencia cuando se rechace un certificado PEAP-TLS. Si un certificado tiene una fecha de vencimiento no válida, se le informará que debe realizar una de la acciones siguientes:

Se ha detectado un posible problema de autenticación en el perfil. Quizá la fecha de vencimiento del certificado asociado no es válida. Elija una de la opciones siguientes:

| Control |

Descripción |

| Continuar con los parámetros actuales. |

Continúa con el certificado actual. |

| Actualizar manualmente el certificado. |

Se abre la página Seleccionar certificado para que elija otro certificado. |

| Actualizar automáticamente el certificado según los certificados del almacén local. |

Esta opción se activa sólo si el almacén local contiene uno o más certificados cuyos campos "emitido para" y "emitido por" coinciden con el certificado actual y cuya "fecha de vencimiento" no ha llegado. Si elige esta opción, la aplicación selecciona el primer certificado válido. |

| Cerrar sesión para obtener certificado durante el inicio de sesión (no actualiza el perfil y sólo se aplica a certificados configurados para el registro automático). |

Cierra la sesión del usuario, el cual debe obtener un certificado adecuado en el proceso de inicio de sesión siguiente. El perfil debe actualizarse para seleccionar un certificado nuevo. |

| Registro automático |

Se le notifica: Espere mientras el sistema intenta obtener el certificado automáticamente. Haga clic en Cancelar para detener la obtención del certificado. |

| No es necesario mostrar este mensaje otra vez. |

El usuario puede evitar este paso en sesiones subsiguientes. Se recuerda la opción seleccionada en las sesiones futuras. |

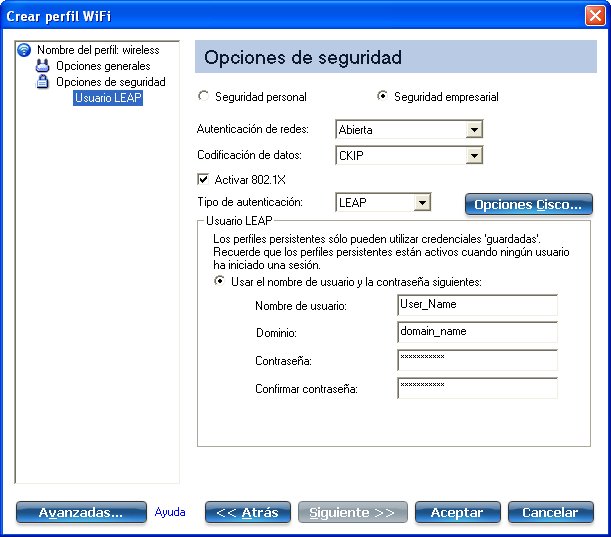

Crear un perfil de Windows XP* con autenticación de red LEAP

LEAP (Protocolo de autenticación ampliable ligero) de Cisco es un tipo de autenticación 802.1X que admite autenticación mutua sólida entre el cliente y un servidor RADIUS. Las opciones de perfiles LEAP incluyen LEAP y CKIP con integración de detección de punto de acceso dudoso. Para configurar un cliente con autenticación LEAP:

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la Lista de perfiles, haga clic en Agregar. Se abrirán las Opciones generales de Crear perfil inalámbrico.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione WPA - Empresa o WPA2 - Empresa (recomendado).

- Codificación de datos: Se recomienda AES-CCMP.

- Activar 802.1X: Seleccionado de forma predeterminada.

- Tipo de autenticación: Seleccione LEAP para utilizarlo en la conexión.

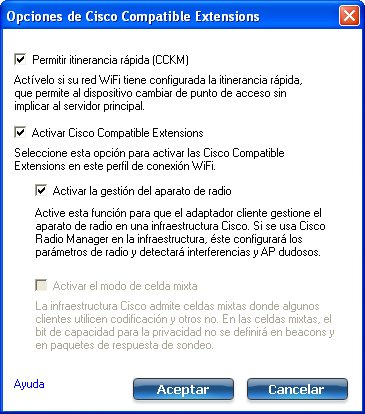

- Haga clic en Opciones de Cisco.

-

Haga clic en Activar Cisco Compatible Extensions para activar la seguridad de Cisco Compatible Extensions (CCX) (Permitir itinerancia rápida (CCKM), Activar la gestión del aparato de radio, Activar el modo de celda mixta).

- Haga clic en Activar la gestión del aparato de radio para detectar los puntos de acceso dudosos.

- Haga clic en Aceptar para regresar a las Opciones de seguridad.

Usuario LEAP:

- Seleccione uno de los métodos de autenticación que se enumeran a continuación: Si bajo Tipo de perfil de administración ha seleccionado Persistente (seleccionando o no Común o Previo al inicio de sesión), sólo estará entonces disponible Usar el nombre de usuario y la contraseña siguientes. Si sólo ha seleccionado Común o Previo al inicio de sesión, estarán disponibles ambos métodos de autenticación.

- Haga clic en Aceptar para guardar la configuración y cerrar la página.

Crear un perfil de Windows XP* con autenticación de red EAP-FAST

En Cisco Compatible Extensions, Versión 3 (CCXv3), Cisco añadió soporte para EAP-FAST (Extensible Authentication Protocol-Flexible Authentication via Secure Tunneling), que utiliza PAC (credenciales de acceso protegido) para establecer un túnel autenticado entre un cliente y un servidor.

Cisco Compatible Extensions, Versión 4 (CCXv4) mejora los métodos de suministro para seguridad mejorada y proporciona innovaciones para seguridad, movilidad, calidad de servicio y gestión de red mejoradas.

Cisco Compatible Extensions, versión 3 (CCXv3)

Para configurar un cliente con autenticación EAP-FAST con Cisco Compatible Extensions, versión 3 (CCXv3):

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la Lista de perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil inalámbrico.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione WPA - Empresa o WPA2 - Empresa (recomendado).

- Codificación de datos: Se recomienda AES-CCMP.

- Activar 802.1X: Seleccionado de forma predeterminada.

- Tipo de autenticación: Seleccione EAP-FAST para utilizarla en la conexión.

Paso 1 de 2: Suministro EAP-FAST

- Haga clic en Desactivar las mejoras EAP-FAST (CCXv4) para permitir el suministro dentro de un túnel TLS no autenticado por el servidor (modo de suministro de servidor TLS no autenticado).

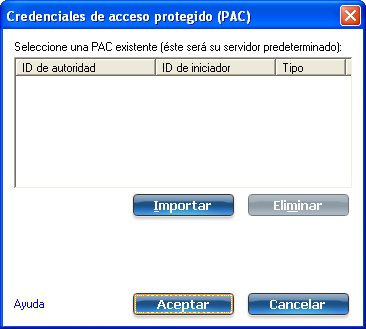

- Haga clic en Seleccionar servidor para ver cualquier PAC no autenticada que ya haya sido suministrada y que resida en este equipo.

NOTA: Si la PAC proporcionada es válida, la Utilidad de conexión WiFi no indica al usuario la aceptación de la PAC. Si la PAC no es válida, la Utilidad de conexión WiFi abandona la provisión automáticamente. Se muestra un mensaje de estado en el Visor de sucesos inalámbricos indicando que un administrador puede revisar en el equipo del usuario.

- Para importar una PAC:

- Haga clic en Seleccionar servidor para abrir la lista de Credenciales de acceso protegido (PAC).

- Haga clic en Importar para importar una PC que resida en este equipo o en un servidor.

- Seleccione la PAC y haga clic en Abrir.

- Escriba la contraseña PAC (opcional).

- Haga clic en Aceptar para cerrar esta página. La PAC seleccionada se agrega a la lista de PAC.

- Haga clic en Siguiente para seleccionar el método de recuperación de credenciales, o haga clic en Aceptar para guardar la configuración EAP-FAST y volver a la Lista de perfiles. La PAC se utiliza con este perfil inalámbrico.

Paso 2 de 2: Información adicional EAP-FAST

Para realizar la autenticación de cliente en el túnel establecido, un cliente envía un nombre de usuario y contraseña para autenticar y establecer la política de autorización de cliente.

- Haga clic en Credenciales del usuario para seleccionar uno de los siguientes métodos de recuperación de credenciales: Usar el inicio de sesión de Windows, Pedir al establecer conexión o Utilizar lo siguiente.

- Haga clic en Aceptar para guardar la configuración y cerrar la página. No se requiere verificación del servidor.

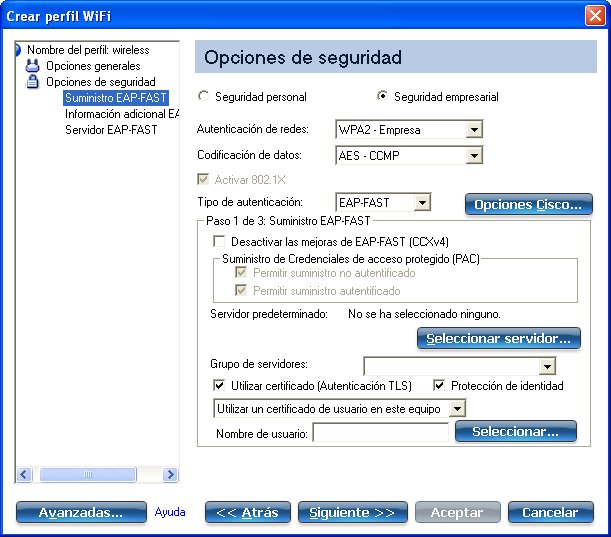

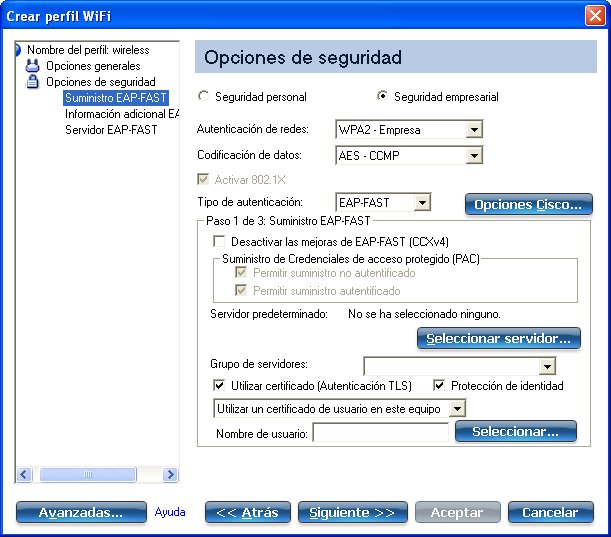

Cisco Compatible Extensions, Versión 4 (CCXv4)

Para configurar un cliente con autenticación EAP-FAST con Cisco Compatible Extensions, versión 4 (CCXv4):

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la Lista de perfiles, haga clic en Agregar para abrir las Opciones generales de Crear perfil inalámbrico.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione WPA - Empresa o WPA2 - Empresa (recomendado).

- Codificación de datos: Se recomienda AES-CCMP.

- Activar 802.1X: Seleccionado.

- Tipo de autenticación: Seleccione EAP-FAST para utilizarla en la conexión.

Step 1 of 3: Suministro EAP-FAST

Con CCXv4, EAP-FAST admite dos modos de suministro:

- Modo autenticado por el servidor: Suministro dentro de un túnel TLS autenticado por el servidor.

- Modo no autenticado por el servidor: Suministro dentro de un túnel TLS no autenticado.

NOTA: Modo autenticado por el servidor proporciona ventajas significativas de seguridad sobre el Modo no autenticado por el servidor incluso cuando EAP-MS-CHAP-V2 se utilice como método interno. Este modo protege los intercambios de EAP-MS-CHAP-V2 de ataques posibles del tipo Man-in-the-Middle al verificar la autenticidad del servidor antes de intercambiar MS-CHAP-V2. Por consiguiente, se prefiere el Modo autenticado por el servidor cuando sea posible. El par de EAP-FAST debe utilizar el Modo autenticado por el servidor siempre que haya un certificado o clave pública disponible para autenticar el servidor y garantizar las mejores prácticas de seguridad.

Suministro de Credenciales de acceso protegido (PAC):

EAP-FAST utiliza una clave PAC para proteger las credenciales de usuario que se intercambian. Todos los autenticadores EAP-FAST son identificados por una Identidad de autoridad (A-ID). The local authenticator sends its A-ID to an authenticating client, and the client checks its database for a matching A-ID. If the client does not recognize the A-ID, it requests a new PAC.

NOTA: Si la Credencial de acceso protegido (PAC) proporcionada es válida, la Utilidad de conexión WiFi no indica al usuario la aceptación de la PAC. Si la PAC no es válida, la Utilidad de conexión WiFi abandona la provisión automáticamente. Se muestra un mensaje de estado en el Visor de sucesos inalámbricos indicando que un administrador puede revisar en el equipo del usuario.

- Compruebe que Desactivar las mejoras de EAP-FAST (CCXv4) no se ha seleccionado. De forma predeterminada se seleccionan las opciones Permitir suministro no autentificado y Permitir suministro autentificado. Una vez se selecciona una PAC del Servidor predeterminado, se puede anular la selección de cualquiera de estos métodos de suministro.

- Servidor predeterminado: Ninguna es el valor seleccionado como predeterminado. Haga clic en Seleccionar servidor para seleccionar una PAC del servidor de autoridad PAC o seleccione un servidor de la lista Grupo de servidores. Se abrirá la página de selección del Servidor predeterminado EAP-FAST (Autoridad PAC).

NOTA: Sólo aparecerán grupos de servidores en la lista si ha instalado un Paquete de administración que contenga valores de Grupo A-ID (identificador de autoridad) EAP-FAST.

La distribución de la PAC también se puede completar manualmente (fuera de banda). La provisión manual le permite crear una PAC para un usuario en un servidor ACS y después importarla al equipo de un usuario. Un archivo de PAC se puede proteger con una contraseña, que el usuario necesita introducir durante una importación de PAC.

- Para importar una PAC:

- Haga clic en Importar para importar una PAC del servidor PAC.

- Haga clic en Abrir.

- Escriba la contraseña PAC (opcional).

- Haciendo clic en OK se cierra la página. La PAC seleccionada se utiliza con este perfil inalámbrico.

EAP-FAST CCXv4 activa el soporte del suministro de otras credenciales más allá de la PAC suministrada actualmente para el establecimiento de túnel. Los tipos de credenciales soportados incluyen el certificado de CA fiable, credenciales de máquina para la autentificación de máquina y credenciales de usuario temporal utilizado para eludir la autentificación de usuario.

Utilizar certificado (Autenticación TLS)

- Haga clic en Usar un certificado (Autenticación TLS)

- Haga clic en Protección de identidad si el túnel está protegido.

- Seleccione uno de los siguientes para obtener un certificado: Utilizar mi tarjeta inteligente, Utilizar el certificado emitido para este equipo o Utilizar un certificado de usuario en este equipo.

- Nombre de usuario: Escriba el nombre de usuario asignado al certificado de usuario.

- Haga clic en Siguiente.

Step 2 of 3: Información adicional EAP-FAST

Si ha seleccionado Utilizar un certificado (Autenticación TLS) y Utilizar un certificado de usuario en este equipo, haga clic en Siguiente (no se necesita identidad de itinerancia) y continúe en el paso 3 para realizar la configuración de certificado de servidor EAP-FAST. Si no tiene que realizar la configuración de servidor EAP-FAST, haga clic en Aceptar para guardar la configuración y volver a la página Perfiles.

Si ha seleccionado Utilizar mi tarjeta inteligente, añada la identidad de itinerancia si es necesario. Haga clic en Aceptar para guardar la configuración y regresar a la página Perfiles.

Si no ha seleccionado Utilizar certificado (Autenticación TLS), haga clic en Siguiente para seleccionar un Protocolo de autenticación. CCXv4 permite que credenciales adicionales o conjuntos cifrados TLS establezcan el túnel.

Protocolo de autenticación: Seleccione GTC o MS-CHAP-V2 (predeterminado).

Tarjeta de testigo genérico (GTC)

GTC puede utilizarse con el Modo autenticado por el servidor. Esto permite que participantes que utilicen otras bases de datos de usuario como LDAP (Lightweight Directory Access Protocol) y tecnología OTP (contraseña de una sola vez) reciban suministro en banda. Sin embargo, sólo puede conseguirse la sustitución cuando se utiliza con los conjuntos cifrados TLS que garantizan la autenticación de usuario.

Para configurar una contraseña única:

- Protocolo de autenticación: Seleccione GTC (Tarjeta de testigo genérico).

- Credenciales del usuario: Seleccione Pedir al establecer conexión.

- Mostrar indicador al conectar: Seleccione uno de los siguientes:

| Nombre |

Descripción |

| Contraseña estática |

Al establecer la conexión, escriba las credenciales de usuario. |

| Contraseña temporal (OTP) |

Obtenga la contraseña de un dispositivo de testigo de hardware. |

| PIN (testigo lógico) |

Obtenga la contraseña de un programa de testigo lógico. |

- Haga clic en Aceptar.

- Seleccione el perfil en la Lista de redes inalámbricas.

- Haga clic en Conectar. Cuando se le pida, escriba el nombre de usuario, el dominio y la contraseña única (OTP).

- Haga clic en Aceptar.

MS-CHAP-V2. Este parámetro especifica el protocolo de autenticación que opera sobre el túnel PEAP.

- Protocolo de autenticación: Select MS-CHAP-V2.

- Seleccione las credenciales de usuario: Usar el inicio de sesión de Windows, Pedir al establecer conexión o Utilizar lo siguiente.

- Identidad de itinerancia: Este campo puede rellenarse con una Identidad de itinerancia, o puede utilizar %domain%\%username% como formato predeterminado para especificar una identidad de itinerancia.

Cuando se utiliza 802.1X Microsoft IAS RADIUS como servidor de autenticación, éste autentica el dispositivo haciendo uso de la Identidad de itinerancia del software Intel PROSet/Wireless WiFi y hace caso omiso del nombre de usuario del Protocolo de autenticación MS-CHAP-V2. Microsoft IAS RADIUS acepta sólo un nombre de usuario válido (usuario dotNet) para la Identidad de itinerancia. Para los demás servidores de autenticación, la Identidad de itinerancia es optativa. Por lo tanto, se recomienda utilizar el dominio deseado (por ejemplo, anónimo@midominio) para la Identidad de itinerancia en lugar de una identidad real.

Step 3 of 3: Servidor EAP-FAST

El Modo de suministro de servidor TLS autenticado es compatible mediante un certificado CA segura, un certificado de servidor autofirmado o claves públicas de servidor y GTC como método EAP interno.

- Seleccione uno de los siguientes métodos de recuperación de credenciales: Validar certificado de servidor o Especificar nombre de servidor o certificado.

- Haga clic en Aceptar para cerrar las opciones de seguridad.

Configuración de usuario EAP-FAST

NOTA: Si un Paquete de administración exportado en el equipo de un usuario no incluía la opción de aplicación Activar CCXv4 de la Herramienta de administración, sólo habrá opciones de usuario EAP-FAST disponibles para la configuración.

Para configurar un cliente con autenticación EAP-FAST:

-

Haga clic en Perfiles en la ventana principal de la Utilidad de conexión WiFi.

O, si ejerce las funciones de administrador, abra la Herramienta de administración.

- En la página Perfil, haga clic en Agregar para abrir las Opciones generales de creación de perfiles inalámbricos.

- Nombre de la red WiFi (SSID): Escriba el identificador de red.

- Nombre del perfil: Escriba un nombre de perfil descriptivo.

- Modo de operación: Haga clic en Red (Infraestructura). (Este parámetro se ajusta a Infraestructura si se utiliza la Herramienta de administración).

- Tipo de perfil de administración:

Seleccione Persistente o Común/Previo al inicio de sesión. (Este paso sólo se incluye si se utiliza la Herramienta de administración).

- Haga clic en Siguiente para abrir las Opciones de seguridad.

- Haga clic en Seguridad empresarial.

- Autenticación de redes: Seleccione WPA-Empresa o WPA2-Empresa.

- Codificación de datos: Seleccione uno de los siguientes:

- TKIP ofrece la mezcla de claves por paquete, la verificación de la integridad de los mensajes y un mecanismo de reintroducción de claves.

- AES-CCMP (Estándar de codificación avanzada - Protocolo CBC-MAC contrario) se utiliza como el método de codificación de datos cuando es importante una protección de datos sólida. Se recomienda AES-CCMP.

- Activar 802.1X: Seleccionado.

- Tipo de autenticación: Seleccione EAP-FAST para utilizarla en la conexión.

- Haga clic en

Opciones de Cisco para seleccionar Permitir itinerancia rápida (CCKM), que permite al adaptador inalámbrico del cliente una itinerancia rápida segura.

Step 1 of 3: Suministro EAP-FAST (Configuración de usuario)

EAP-FAST utiliza una clave PAC para proteger las credenciales de usuario que se intercambian. Todos los autenticadores EAP-FAST son identificados por una Identidad de autoridad (A-ID). The local authenticator sends its A-ID to an authenticating client, and the client checks its database for a matching A-ID. If the client does not recognize the A-ID, it requests a new PAC.

NOTA: Si la Credencial de acceso protegido (PAC) proporcionada es válida, la Utilidad de conexión WiFi no indica al usuario la aceptación de la PAC. Si la PAC no es válida, la Utilidad de conexión WiFi abandona la provisión automáticamente. Se muestra un mensaje de estado en el Visor de sucesos inalámbricos indicando que un administrador puede revisar en el equipo del usuario.

- Deje sin marcar la opción Desactivar las mejoras de EAP-FAST (CCXv4).

- Las opciones Permitir suministro autentificado y Permitir suministro no autentificado están seleccionadas.

- Servidor predeterminado: De forma predeterminada no hay ninguno seleccionado. Haga clic en Seleccionar servidor para seleccionar una PAC del servidor de autoridad PAC predeterminado. Se abrirá la página de selección Credenciales de acceso protegido.

NOTA: Sólo aparecerán grupos de servidores en la lista si ha instalado un Paquete de administración que contenga valores de Grupo A-ID (identificador de autoridad) EAP-FAST.

La distribución de la PAC también se puede completar manualmente (fuera de banda). La provisión manual le permite crear una PAC para un usuario en un servidor ACS y después importarla al equipo de un usuario. Un archivo de PAC se puede proteger con una contraseña, que el usuario necesita introducir durante una importación de PAC.

- Para importar una PAC:

- Haga clic en Importar para importar una PAC del servidor PAC.

- Haga clic en Abrir.

- Escriba la contraseña PAC (opcional).

- Haga clic en Aceptar para cerrar esta página. La PAC seleccionada se utiliza con este perfil inalámbrico.

- Haga clic en Siguiente.

- Si no es un perfil común o previo al inicio de sesión, haga clic en Siguiente y salte al Paso 3 de 3: Servidor EAP-FAST.

- Si es un perfil común o previo al inicio de sesión o si no utiliza la Herramienta de administración para crear este perfil, siga por el siguiente paso.

Step 2 of 3: Información adicional EAP-FAST

- Protocolo de autenticación: Seleccione MS-CHAP-V2 o GTC

- Credenciales del usuario: Seleccione Usar el inicio de sesión de Windows o Utilizar lo siguiente.

- Si selecciona Utilizar lo siguiente, rellene los campos Nombre de usuario, Dominio, Contraseña y Confirmar contraseña.

- Especifique la Identidad de itinerancia: %DOMAIN%\%USERNAME

- Haga clic en Siguiente.

Step 3 of 3: Servidor EAP-FAST

- Haga clic en Validar certificado de servidor si lo desea y seleccione el Emisor del certificado en el menú desplegable. La selección predeterminada es Cualquier CA segura.

- Si lo desea, haga clic en Especificar nombre de servidor o certificado y especifique el nombre. A continuación, haga clic en El nombre del servidor debe coincidir con el nombre especificado o El nombre del dominio debe finalizar con la entrada especificada.

- Haga clic en Aceptar.