Profielen configureren voor de uitvoermodus Netwerk (Infrastructuur)

Een infrastructuurnetwerk bestaat uit één of meer toegangspunten en één of meer computers waarin WiFi-adapters zijn geïnstalleerd. Elk toegangspunt moet een kabelverbinding met het WiFi-netwerk hebben. In deze sectie wordt beschreven hoe u WiFi-profielen maakt.

Een Windows XP*-profiel zonder verificatie of gegevenscodering maken

Waarschuwing: Netwerken waarin geen verificatie en codering wordt gebruikt, zijn uiterst kwetsbaar voor toegang door onbevoegden.

U maakt als volgt een profiel voor een WiFi-netwerkverbinding zonder codering:

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding van Intel(R) PROSet/Wireless.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik op Toevoegen bij de profiellijst om de Algemene instellingen van WiFi-profiel maken te openen.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Open (geselecteerd).

Met open verificatie krijgt een draadloos apparaat toegang tot het netwerk zonder 802.11-verificatie. Als de codering in het netwerk niet is ingeschakeld, kan elk draadloos apparaat waarop de juiste netwerknaam (SSID) is ingesteld, verbinding maken met het toegangspunt en zo toegang krijgen tot het netwerk.

- Gegevenscodering: De standaardinstelling is Geen.

- Klik op OK. Het profiel wordt toegevoegd aan de profiellijst en er wordt verbinding gemaakt met het draadloze netwerk.

Een Windows XP*-profiel met gedeelde netwerkverificatie maken

Als een gedeelde sleutel wordt gebruikt voor de verificatie, wordt aan elk draadloos station een geheime gedeelde sleutel verzonden over een beveiligd kanaal dat onafhankelijk is van het draadloze 802.11-communicatiekanaal. Bij deze methode moet op de client een statische WEP- of CKIP-sleutel worden geconfigureerd. Toegang wordt alleen verleend als de client voldoet aan een verificatie die is gebaseerd op controle- en antwoordpakketten. CKIP biedt een betere gegevenscodering dan WEP, maar niet alle besturingssystemen en toegangspunten ondersteunen CKIP.

Opmerking: Hoewel een gedeelde sleutel een goede optie voor een hoger beveiligingsniveau lijkt te zijn, is er een bekend zwak punt: de reeks in het controlepakket wordt als gewone tekst naar de client gestuurd. Als een binnendringer de reeks in het controlepakket ondervangt, kan de gedeelde verificatiesleutel eenvoudig worden achterhaald. Open verificatie (met gegevenscodering) is, hoe vreemd dat ook klinkt, in feite dan ook veiliger.

U maakt als volgt een profiel met gedeelde verificatie:

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik op Toevoegen bij de profiellijst om de Algemene instellingen van WiFi-profiel maken te openen.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer Gedeeld. Gedeelde verificatie wordt gerealiseerd met een vooraf geconfigureerde WEP-sleutel.

- Gegevenscodering: Selecteer Geen, WEP (64-bits of 128-bits) of CKIP (64-bits of 128-bits).

- 802.1X inschakelen: Uitgeschakeld.

- Coderingsniveau: 64-bits of 128-bits: Als u schakelt tussen 64-bits en 128-bits codering, worden de vorige instellingen gewist en moet u een nieuwe sleutel invoeren.

- Sleutelindex: Selecteer 1, 2, 3 of 4. U kunt maximaal vier wachtwoorden opgeven door steeds een andere sleutelindex te selecteren.

- Beveiligingswachtwoord voor het draadloze netwerk (coderingssleutel): Geef het wachtwoord voor het draadloze netwerk (coderingssleutel) op. Dit wachtwoord moet overeenkomen met het wachtwoord dat is ingesteld op het draadloze toegangspunt of de router. Neem voor informatie over dit wachtwoord contact op met de beheerder.

- Wachtwoordgroep (64-bits): Geef vijf alfanumerieke tekens op: 0-9, a-z en A-Z.

- Hexadecimale sleutel (64-bits): Geef 10 hexadecimale tekens op: 0-9, A-F.

- Wachtwoordgroep (128-bits): Geef 13 alfanumerieke tekens op: 0-9, a-z en A-Z.

- Hexadecimale sleutel (128-bits): Geef 26 hexadecimale tekens op: 0-9, A-F.

Een Windows XP*-profiel met WPA-Personal of WPA2-Personal voor de netwerkverificatie maken

Wi-Fi Protected Access (WPA) is een beveiligingsuitbreiding waarmee het niveau van gegevensbeveiliging en toegangsbeheer van een draadloos netwerk aanzienlijk wordt verhoogd. WPA-Personal dwingt een sleuteluitwisseling af en werkt alleen met dynamische coderingssleutels. Als uw draadloze toegangspunt of router ondersteuning biedt voor WPA-Personal of WPA2-Personal, verdient het aanbeveling om het protocol in te schakelen op het toegangspunt en een lang, sterk wachtwoord op te geven. Voor persoonlijke netwerken en thuisnetwerken (zonder een RADIUS- of AAA-server) gebruikt u Wi-Fi Protected Access Personal.

- WPA-Personal: Een beveiligingsmethode voor draadloze netwerken die voorziet in sterke gegevensbescherming en die voorkomt dat onbevoegden toegang krijgen tot kleine netwerken. WPA wordt gebruikt in combinatie met Temporal Key Integrity Protocol (TKIP) of AES-CCMP voor de codering en beschermt tegen ongeautoriseerde netwerktoegang middels het gebruik van een PSK (Pre-Shared Key).

- WPA2-Personal: De opvolger van WPA die voorziet in een sterkere gegevensbescherming en die voorkomt dat onbevoegden toegang krijgen tot kleine netwerken.

Opmerking: WPA-Personal en WPA2-Personal kunnen samenwerken.

Sommige beveiligingsoplossingen worden mogelijk niet ondersteund door het besturingssysteem van uw computer en vereisen mogelijk extra software of bepaalde hardware, alsmede ondersteuning voor een draadloze LAN-infrastructuur. De fabrikant van de computer kan u meer informatie geven.

U maakt als volgt een profiel met WPA-Personal of WPA2-Personal netwerkverificatie:

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik op Toevoegen bij de profiellijst om de Algemene instellingen van WiFi-profiel maken te openen.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer WPA-Personal of WPA2-Personal. Zie Beveiliging - Overzicht.

- Gegevenscodering: Selecteer TKIP of AES-CCMP.

- Wachtwoord: Geef een tekst van 8 tot 63 tekens op. Hoe langer het wachtwoord, hoe sterker de beveiliging van het draadloze netwerk. Het wachtwoord dat is opgegeven voor het toegangspunt, moet ook worden gebruikt op deze computer en op alle draadloze apparaten die verbonden worden met het draadloze netwerk.

Een Windows XP*-profiel met WPA-Enterprise of WPA2-Enterprise voor de netwerkverificatie maken

Voor WPA2-Enterprise is een verificatieserver nodig.

- WPA-Enterprise: Een beveiligingsmethode voor draadloze netwerken die voorziet in sterke gegevensbescherming voor meerdere gebruikers en grote beheerde netwerken. WPA-Enterprise wordt gebruikt met 802.1X-verificatie en TKIP- of AES-CCMP-codering en voorkomt dat onbevoegden toegang krijgen tot het netwerk middels de verificatie van netwerkgebruikers door een verificatieserver.

- WPA2-Enterprise: De opvolger van WPA die voorziet in een sterkere gegevensbescherming voor meerdere gebruikers en grote beheerde netwerken. WPA2 voorkomt dat onbevoegden toegang krijgen tot het netwerk middels de verificatie van netwerkgebruikers door een verificatieserver.

Opmerking: WPA-Enterprise en WPA2-Enterprise kunnen samenwerken.

U maakt als volgt een profiel met WPA-Enterprise of WPA2-Enterprise voor de verificatie:

- Voordat u begint, dient u eerst een gebruikersnaam en wachtwoord voor de RADIUS-server te verkrijgen van uw systeembeheerder.

- Voor bepaalde verificatietypen moet u een clientcertificaat verkrijgen en installeren. Zie Een profiel met TLS-netwerkverificatie maken voor meer informatie of neem contact op met de systeembeheerder.

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik bij de profiellijst op Toevoegen om de Algemene instellingen van WiFi-profiel maken te openen.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer WPA-Enterprise of WPA2-Enterprise.

- Gegevenscodering: Selecteer TKIP of AES-CCMP.

- 802.1X inschakelen: Deze optie is standaard ingeschakeld.

- Verificatietype: Selecteer een van de volgende opties: EAP-SIM, LEAP, TLS, TTLS, PEAP of EAP-FAST.

Een profiel met 802.1x-verificatietypen configureren

Een Windows XP*-profiel met WEP-gegevenscodering en EAP-SIM-netwerkverificatie maken

EAP-SIM maakt voor de gegevenscodering gebruik van een dynamische WEP-sleutel, die voor elke sessie wordt afgeleid van de clientadapter en de RADIUS-server. Als u EAP-SIM gebruikt, moet u een verificatiecode, of pincode, invoeren voor de communicatie met de SIM-kaart (Subscriber Identity Module). Een SIM-kaart is een speciaal soort smartcard die wordt gebruikt in op GSM (Global System for Mobile Communications) gebaseerde digitale netwerken voor mobiele telefonie.

U maakt als volgt een profiel met EAP-SIM-verificatie:

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik bij de profiellijst op Toevoegen om de Algemene instellingen van WiFi-profiel maken te openen.

- Profielnaam: Geef een naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt. EAP-SIM kan niet worden gebruikt voor profielen voor continue verbindingen.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer Open (aanbevolen).

- Gegevenscodering: Selecteer WEP.

- Klik op 802.1X inschakelen.

- Verificatietype: Selecteer EAP-SIM.

EAP-SIM-verificatie kan worden gebruikt met:

- Netwerkverificatietypen: Open, Gedeeld, WPA-Enterprise en WPA2-Enterprise

- Typen gegevenscodering: Geen, WEP, TKIP, AES-CCMP en CKIP

EAP-SIM-gebruiker (optioneel)

- Klik op Gebruikersnaam (identiteit) opgeven:

- Bij Gebruikersnaam: Typ de gebruikersnaam die is toegewezen aan de SIM-kaart.

- Klik op OK.

Een Windows XP*-profiel met EAP-AKA-netwerkverificatie maken

EAP-AKA (Extensible Authentication Protocol Method for UMTS Authentication and Key Agreement) is een EAP-mechanisme voor verificatie en de distributie van sessiesleutels, waarbij gebruik wordt gemaakt van een Universal Mobile Telecommunications System (UMTS) Subscriber Identity Module (USIM). De USIM-kaart is een speciale smartcard die in netwerken voor mobiele telefonie wordt gebruikt om een gebruiker te valideren bij het netwerk.

EAP-AKA-verificatie kan worden gebruikt met:

- Netwerkverificatietypen: Open, WPA-Enterprise en WPA2-Enterprise

- Typen gegevenscodering: WEP of CKIP voor Open verificatie, TKIP of AES-CCMP voor Enterprise-verificatie.

EAP-AKA maakt gebruik van beveiliging op Enterprise-niveau en kan voor de verificatie gebruik maken van Open, WPA-Enterprise en WPA2-Enterprise.

U maakt als volgt een profiel met EAP-AKA-verificatie:

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik bij de profiellijst op Toevoegen om de Algemene instellingen van WiFi-profiel maken te openen.

- Profielnaam: Geef een naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt. EAP-SIM kan niet worden gebruikt voor profielen voor continue verbindingen.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer Open, WPA-Enterprise of WPA2-Enterprise.

- Gegevenscodering: Selecteer WEP of CKIP voor Open verificatie, TKIP of AES-CCMP voor Enterprise-verificatie.

- Klik op 802.1X inschakelen als die optie nog niet is geselecteerd.

- Verificatietype: Selecteer EAP-AKA.

EAP-AKA-gebruiker (optioneel)

- Klik op Gebruikersnaam (identiteit) opgeven:

- Bij Gebruikersnaam: Typ de gebruikersnaam die is toegewezen aan de USIM-kaart.

- Klik op OK.

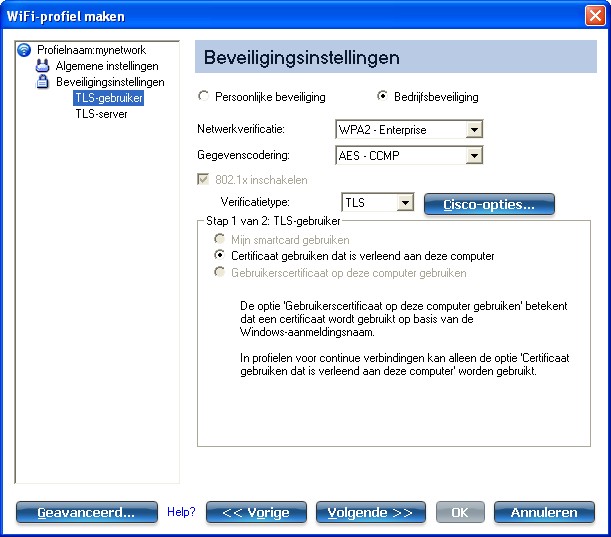

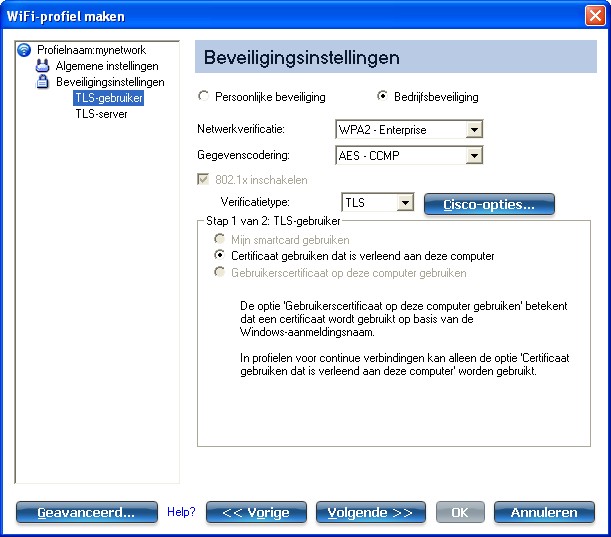

Een Windows XP*-profiel met TLS-netwerkverificatie maken

Met deze instellingen worden het protocol en de referenties gedefinieerd voor de verificatie van gebruikers. TLS-verificatie (Transport Layer Security) is een methode voor tweerichtingsverificatie waarmee digitale certificaten exclusief worden gebruikt om de identiteit van een client en server te verifiëren.

U voegt als volgt een profiel met TLS-verificatie toe:

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik bij de profiellijst op Toevoegen om de Algemene instellingen van WiFi-profiel maken te openen.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer WPA-Enterprise of WPA2-Enterprise (aanbevolen).

- Gegevenscodering: Selecteer AES-CCMP (aanbevolen).

- 802.1X inschakelen: Deze optie is standaard ingeschakeld.

- Verificatietype: Selecteer voor deze verbinding TLS.

Stap 1 van 2: TLS-gebruiker

- Haal een clientcertificaat op en installeer het. Zie Een profiel met TLS-netwerkverificatie maken voor meer informatie of neem contact op met de systeembeheerder.

- Selecteer een van de volgende opties om een certificaat te verkrijgen: Mijn smartcard gebruiken, Certificaat gebruiken dat is verleend aan deze computer of Gebruikerscertificaat op deze computer gebruiken.

- Klik op Volgende om de pagina met TLS-instellingen te openen.

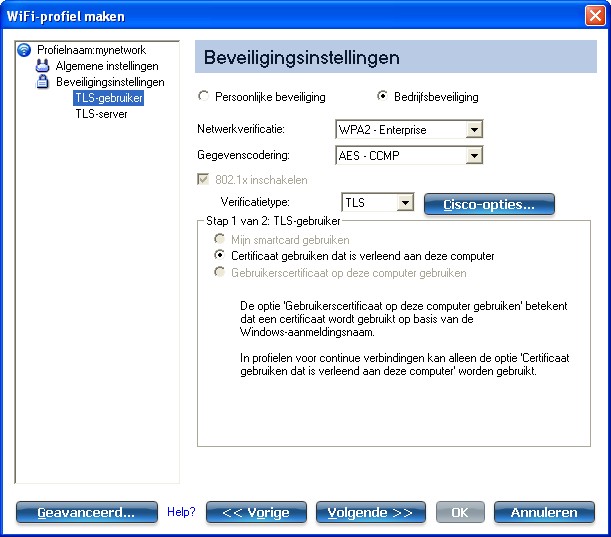

Stap 2 van 2: TLS-server

- Selecteer een van de volgende methoden voor het ophalen van referenties: Servercertificaat valideren of Server- of certificaatnaam opgeven.

- Klik op OK. Het profiel wordt toegevoegd aan de profiellijst.

- Selecteer het nieuwe profiel onderaan in de profiellijst. Gebruik de pijlen omhoog/omlaag om de prioriteit van het nieuwe profiel aan te geven in de lijst.

- Klik op Verbinden om verbinding te maken met het geselecteerde draadloze netwerk.

- Klik op OK om Intel PROSet/Wireless WiFi te sluiten.

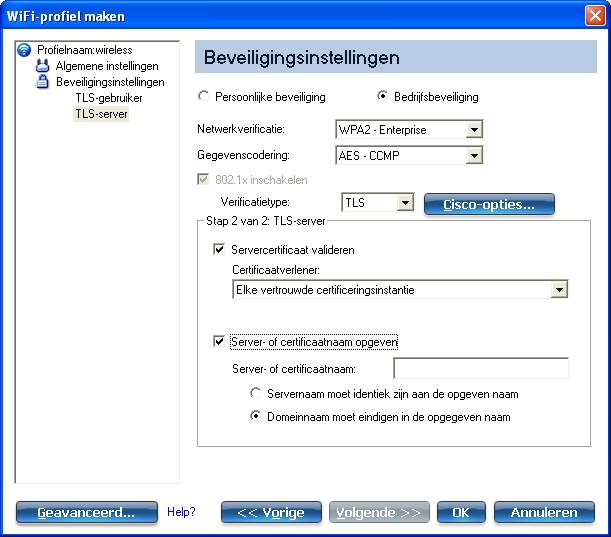

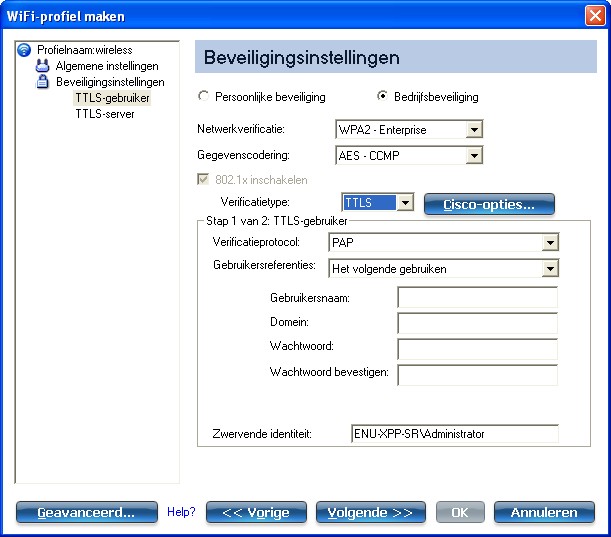

Een Windows XP*-profiel met TTLS-netwerkverificatie maken

TTLS-verificatie: Met deze instellingen worden het protocol en de referenties gedefinieerd voor de verificatie van gebruikers. De client gebruikt EAP-TLS voor validatie van de server en er wordt een met TLS gecodeerd kanaal tussen client en server gemaakt. De client kan een ander verificatieprotocol gebruiken. Gewoonlijk worden op wachtwoord gebaseerde protocollen gebruikt over een onzichtbaar met TLS gecodeerd kanaal.

U configureert een client als volgt met TTLS-verificatie:

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik bij de profiellijst op Toevoegen om de Algemene instellingen van WiFi-profiel maken te openen.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer WPA-Enterprise of WPA2-Enterprise (aanbevolen).

- Gegevenscodering: Selecteer TKIP of AES-CCMP (aanbevolen).

- 802.1X inschakelen: Deze optie is standaard ingeschakeld.

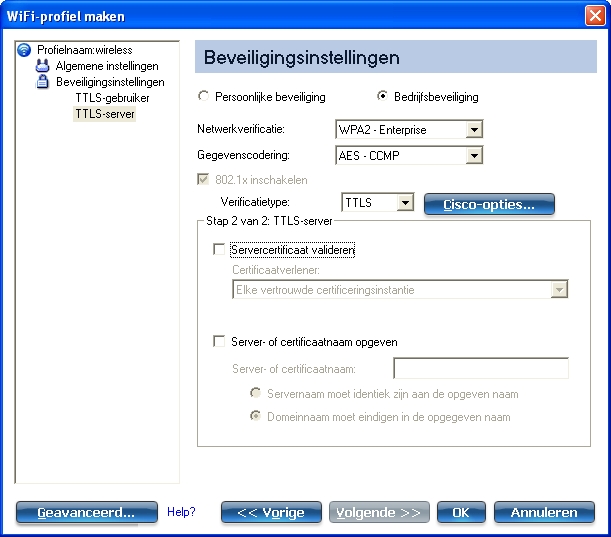

- Verificatietype: Selecteer voor deze verbinding TTLS.

Stap 1 van 2: TTLS-gebruiker

- Verificatieprotocol: Deze parameter specificeert het verificatieprotocol voor de TTLS-tunnel. U kunt kiezen uit de volgende protocollen: PAP (standaard), CHAP, MS-CHAP en MS-CHAP-V2. Zie Beveiliging - Overzicht voor meer informatie.

- Gebruikersreferenties: Voor de protocollen PAP, CHAP, MS-CHAP en MS-CHAP-V2 selecteert u een van de volgende verificatiemethoden: Aanmeldingsgegevens voor Windows gebruiken, Vragen telkens wanneer ik verbinding maak of Het volgende gebruiken.

- Zwervende identiteit: Dit veld kan automatisch worden gevuld met een zwervende identiteit of u kunt %domein%\%gebruikersnaam% als de standaardnotatie voor de invoer van een zwervende identiteit gebruiken.

Wanneer 802.1x Microsoft IAS RADIUS wordt gebruikt als een verificatieserver, wordt een apparaat geverifieerd op basis van de Zwervende identiteit van de Intel PROSet/Wireless WiFi-software en wordt de gebruikersnaam die is opgegeven voor het verificatieprotocol MS-CHAP-V2 genegeerd. Microsoft IAS RADIUS accepteert alleen geldige gebruikersnamen (dotNet-gebruikers) voor de zwervende identiteit. Voor alle andere verificatieservers is de zwervende identiteit optioneel. Daarom wordt aangeraden om het gewenste domein (bijvoorbeeld: anoniem@mijndomein) voor de zwervende identiteit op te geven in plaats van een echte identiteit.

- Klik op Volgende om de pagina met TTLS-instellingen te openen.

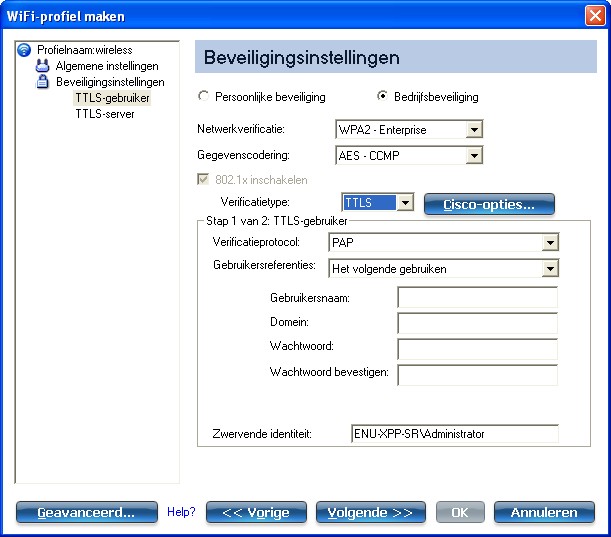

Stap 2 van 2: TTLS-server

- Selecteer een van de volgende methoden voor het ophalen van referenties: Servercertificaat valideren of Server- of certificaatnaam opgeven.

- Klik op OK om de instellingen op te slaan en de pagina te sluiten.

Een Windows XP*-profiel met PEAP-netwerkverificatie maken

PEAP-verificatie: PEAP-instellingen zijn vereist voor verificatie van de client bij de verificatieserver. De client gebruikt EAP-TLS voor validatie van de server en er wordt een met TLS gecodeerd kanaal tussen client en server gemaakt. De client kan een bijkomend EAP-mechanisme, zoals versie 2 van MSCHAP (Microsoft Challenge Authentication Protocol), over het gecodeerde kanaal gebruiken voor servervalidatie. De controle- en antwoordpakketten worden over een onzichtbaar met TLS gecodeerd kanaal verzonden. In het volgende voorbeeld wordt beschreven hoe u WPA gebruikt met AES-CCMP- of TKIP-codering en PEAP--verificatie.

U configureert een client als volgt met PEAP-verificatie: Haal een clientcertificaat op en installeer het. Zie Een Windows XP*-profiel met TLS-netwerkverificatie maken voor meer informatie of neem contact op met de systeembeheerder.

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik bij de profiellijst op Toevoegen om de Algemene instellingen van WiFi-profiel maken te openen.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer WPA-Enterprise of WPA2-Enterprise (aanbevolen).

- Gegevenscodering: Selecteer een van de volgende opties: AES-CCMP wordt aanbevolen.

- 802.1X inschakelen: Deze optie is standaard ingeschakeld.

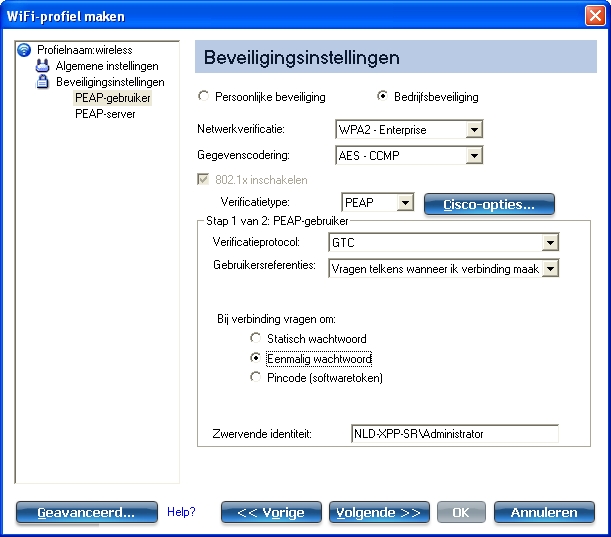

- Verificatietype: Selecteer voor deze verbinding PEAP .

Stap 1 van 2: PEAP-gebruiker

PEAP maakt gebruik van TLS (Transport Layer Security) om ondersteuning van ongecodeerde verificatie, zoals EAP-Generic Token Card (GTC) en eenmalige wachtwoorden, mogelijk te maken.

- Verificatieprotocol: Selecteer GTC, MS-CHAP-V2 (standaardinstelling) of TLS. Zie Verificatieprotocollen.

- Gebruikersreferenties: Selecteer voor GTC of MS-CHAP-V2 een van de volgende opties: Aanmeldingsgegevens voor Windows gebruiken, Vragen telkens wanneer ik verbinding maak of Het volgende gebruiken. Selecteer voor TLS Mijn smartcard gebruiken, Certificaat gebruiken dat is verleend aan deze computer of Gebruikerscertificaat op deze computer gebruiken. (Als u een beheerdersprofiel aan het maken bent, is alleen de optie Certificaat gebruiken dat is verleend aan deze computer beschikbaar.)

- Zwervende identiteit: Dit veld kan automatisch worden gevuld met een zwervende identiteit of u kunt %domein%\%gebruikersnaam% als de standaardnotatie voor de invoer van een zwervende identiteit gebruiken.

Wanneer 802.1x Microsoft IAS RADIUS wordt gebruikt als een verificatieserver, wordt een apparaat geverifieerd op basis van de Zwervende identiteit van de Intel PROSet/Wireless WiFi-software en wordt de gebruikersnaam die is opgegeven voor het verificatieprotocol MS-CHAP-V2 genegeerd. Microsoft IAS RADIUS accepteert alleen geldige gebruikersnamen (dotNet-gebruikers) voor de zwervende identiteit. Voor alle andere verificatieservers is de zwervende identiteit optioneel. Daarom wordt aangeraden om het gewenste domein (bijvoorbeeld: anoniem@mijndomein) voor de zwervende identiteit op te geven in plaats van een echte identiteit.

Zwervende identiteit configureren voor meerdere gebruikers:

U kunt een

profiel voor een verbinding vóór de aanmelding/gemeenschappelijk profiel gebruiken waarvoor de zwervende identiteit wordt gebaseerd op de aanmeldingsreferenties voor Windows. De maker van het profiel kan voor de zwervende identiteit de waarden %gebruikersnaam% en %domein% gebruiken. Bij het tot stand brengen van de verbinding worden deze trefwoorden vervangen door de juiste aanmeldingsinformatie. Dat betekent een maximale flexibiliteit in de configuratie van de zwervende identiteit, terwijl meerdere gebruikers het profiel kunnen gebruiken.

Raadpleeg de handleiding bij de verificatieserver voor richtlijnen voor het samenstellen van een geschikte zwervende identiteit. Mogelijke indelingen zijn:

%domein%\%gebruikersnaam%

%gebruikersnaam%@%domein%

%gebruikersnaam%@%domein%.com

%gebruikersnaam%@mijnnetwerk.com

Als u het veld voor de zwervende identiteit leeg laat, wordt standaard %domein%\%gebruikersnaam% gebruikt.

Opmerkingen over referenties: Deze gebruikersnaam en het domein moeten overeenkomen met de gebruikersnaam die door de beheerder op de verificatieserver is ingesteld voorafgaand aan de clientverificatie. De gebruikersnaam is hoofdlettergevoelig. Deze naam specificeert de identiteit die aan de verificator is doorgegeven door het verificatieprotocol met de TLS-tunnel. Wanneer een gecodeerd kanaal is geverifieerd en tot stand is gebracht, wordt de identiteit van de gebruiker veilig overgedragen naar de server.

Verificatieprotocollen

Deze parameter specificeert de mogelijke verificatieprotocollen voor de TTLS-tunnel. Hierna vindt u instructies voor het configureren van een profiel waarin PEAP-verificatie wordt gebruikt met de verificatieprotocollen GTC, MS-CHAP-V2 (standaard) en TLS.

Generic Token Card (GTC)

U configureert een eenmalig wachtwoord als volgt:

- Verificatieprotocol: Selecteer GTC (Generic Token Card).

- Gebruikersreferenties: Selecteer Vragen telkens wanneer ik verbinding maak. (Deze optie is alleen beschikbaar als u een persoonlijk profiel maakt. Niet beschikbaar voor beheerderprofielen.)

- Bij verbinding vragen om: Selecteer een van de volgende opties:

| Naam |

Omschrijving |

| Statisch wachtwoord |

Bij verbinding geeft u de gebruikersreferenties op. |

| Eenmalig wachtwoord |

Het wachtwoord wordt verkregen bij een apparaat voor hardwaretokens. |

| Pincode (softwaretoken) |

Het wachtwoord wordt verkregen via een programma voor tokens. |

Opmerking: De optie Vragen telkens wanneer ik verbinding maak is niet beschikbaar als de beheerder de optie Referenties in cache opnemen heeft uitgeschakeld in het Hulpprogramma voor beheerders. Zie Beheerder toepassingsinstellingen voor meer informatie.

- Klik op OK.

- Als u een gebruiker bent, voert u de volgende drie stappen uit.

- Selecteer het profiel in de lijst met WiFi-netwerken.

- Klik op Verbinden. Wanneer u daarom wordt gevraagd, voert u gebruikersnaam, domein en eenmalig wachtwoord in.

- Klik op OK. U wordt gevraagd uw aanmeldingsgegevens te verifiëren.

MS-CHAP-V2: Deze parameter specificeert het verificatieprotocol voor de PEAP-tunnel.

- Gebruikersreferenties: Selecteer een van de volgende opties: Aanmeldingsgegevens voor Windows gebruiken, Vragen telkens wanneer ik verbinding maak of Het volgende gebruiken.

- Klik op Volgende om de PEAP-serverinstellingen te openen.

TLS: TLS-verificatie (Transport Layer Security) is een methode voor tweerichtingsverificatie waarmee digitale certificaten exclusief worden gebruikt om de identiteit van een client en server te verifiëren.

- Haal een clientcertificaat op en installeer het. Zie Een Windows XP*-profiel met TLS-netwerkverificatie maken voor meer informatie of neem contact op met de systeembeheerder.

- Selecteer een van de volgende opties om een certificaat te verkrijgen: Mijn smartcard gebruiken, Certificaat gebruiken dat is verleend aan deze computer of Gebruikerscertificaat op deze computer gebruiken.

- Klik op Volgende om de PEAP-serverinstellingen te openen.

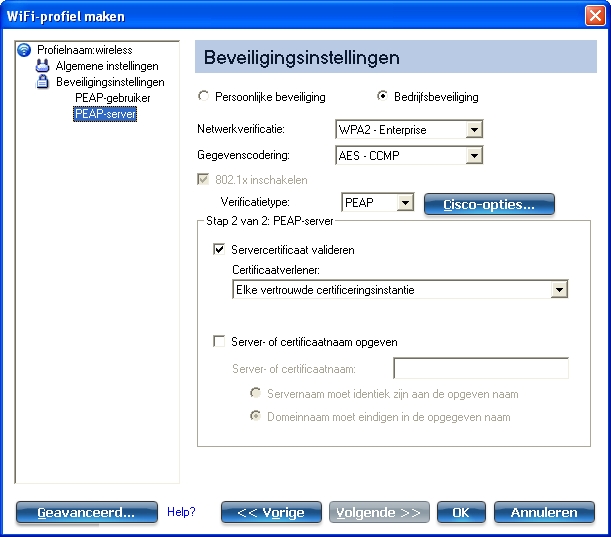

Stap 2 van 2: PEAP-server

- Selecteer een van de volgende methoden voor het ophalen van referenties: Servercertificaat valideren of Server- of certificaatnaam opgeven.

- Klik op OK. Het profiel wordt toegevoegd aan de profiellijst.

- Selecteer het nieuwe profiel onderaan in de profiellijst. Gebruik de pijlen omhoog/omlaag om de prioriteit van het nieuwe profiel aan te geven in de lijst.

- Klik op Verbinden om verbinding te maken met het geselecteerde draadloze netwerk.

Als u op de pagina Beveiligingsinstellingen niet de optie Windows-gebruikersnaam en -wachtwoord gebruiken hebt geselecteerd en ook geen gebruikersreferenties hebt geconfigureerd, worden voor dit profiel geen referenties opgeslagen. Geef uw referenties op voor de verificatie bij het netwerk.

- Klik op OK om Intel PROSet/Wireless WiFi te sluiten.

Automatische inschrijving PEAP-TLS-certificaat

Selecteer in de Toepassingsinstellingen de optie Melding van geweigerde TLS-certificaten inschakelen als u wilt worden gewaarschuwd wanneer een PEAP-TLS-certificaat wordt afgewezen. Als een certificaat een ongeldige vervaldatum heeft, wordt u gewaarschuwd dat u een van de volgende acties moet nemen:

Er is een potentieel verificatieprobleem voor profiel gedetecteerd. De vervaldatum in het gekoppelde certificaat is mogelijk ongeldig. Kies een van de volgende opties:

| Optie |

Omschrijving |

| Doorgaan met de huidige parameters. |

Doorgaan met huidig certificaat. |

| Certificaat handmatig bijwerken. |

De pagina Certificaat selecteren wordt geopend zodat u een ander certificaat kunt kiezen. |

| Certificaat automatisch bijwerken op basis van certificaten in het lokale archief. |

Deze optie kan alleen worden gekozen als lokaal een of meer certificaten zijn opgeslagen waarin de velden "Verleend aan" en "Verleend door" overeenkomen met het huidige certificaat en waarvoor de vervaldatum nog niet is verstreken. Als u deze optie kiest, selecteert de toepassing het eerste geldige certificaat. |

| Afmelden om een certificaat te verkrijgen tijdens het aanmelden (het profiel wordt niet bijgewerkt en dit is alleen van toepassing op certificaten die zijn geconfigureerd voor automatische inschrijving). |

Hiermee wordt de gebruiker afgemeld, zodat deze een goed certificaat kan verkrijgen bij het volgende aanmeldingsproces. Het profiel moet worden bijgewerkt met de selectie van het nieuwe certificaat. |

| Automatische inschrijving |

De volgende melding verschijnt: Een ogenblik geduld. Het systeem probeert het certificaat automatisch te verkrijgen. Klik op Annuleren om te stoppen met het ophalen van het certificaat. |

| Dit bericht niet meer weergeven. |

Met deze optie kunt u deze stap in toekomstige sessies overslaan. Deze keuze wordt onthouden voor toekomstige sessies. |

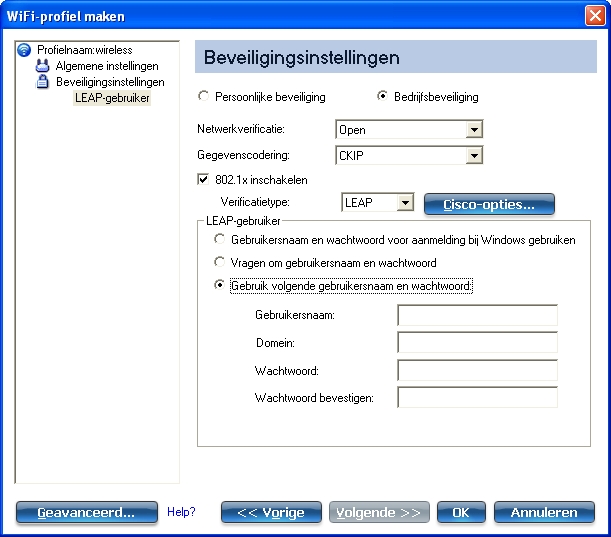

Een Windows XP*-profiel met LEAP-netwerkverificatie maken

Cisco LEAP (Light Extensible Authentication Protocol) is een 802.1X-verificatietype dat sterke wederzijdse verificatie van client en RADIUS-server ondersteunt. De profielinstellingen omvatten instellingen voor LEAP, CKIP en de detectie van bedrieglijke toegangspunten. U configureert een client als volgt met LEAP-verificatie:

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik onder de profiellijst op Toevoegen. De pagina Algemene instellingen van WiFi-profiel maken verschijnt.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer WPA-Enterprise of WPA2-Enterprise (aanbevolen).

- Gegevenscodering: AES-CCMP wordt aanbevolen.

- 802.1X inschakelen: Deze optie is standaard ingeschakeld.

- Verificatietype: Selecteer voor deze verbinding LEAP .

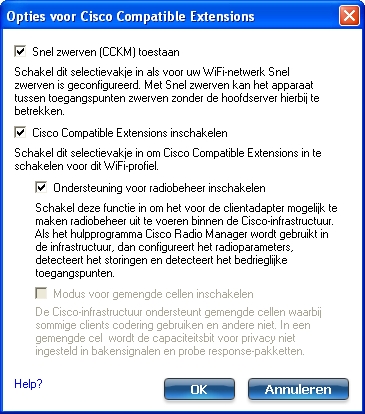

- Klik op Cisco-opties.

-

Klik op Cisco Compatible Extensions inschakelen om de beveiligingsopties van de Cisco Compatible Extensions (CCX) in te schakelen. Die opties zijn Snel zwerven (CCKM) toestaan, Ondersteuning radiobeheer inschakelen en Modus voor gemengde cellen inschakelen.

- Klik op Ondersteuning voor radiobeheer inschakelen om bedrieglijke toegangspunten te detecteren.

- Klik op OK om terug te keren naar de pagina Beveiligingsinstellingen.

LEAP-gebruiker:

- Selecteer een van de volgende verificatiemethoden. Als u onder Soort profiel de optie Continu hebt geselecteerd (al dan niet in combinatie met Vóór aanmelding/Gemeenschappelijk), is alleen Gebruik volgende gebruikersnaam en wachtwoord beschikbaar. Als u alleen Vóór aanmelding/gemeenschappelijk hebt geselecteerd, zijn de volgende drie verificatiemethoden beschikbaar.

- Klik op OK om de instellingen op te slaan en de pagina te sluiten.

Een Windows XP*-profiel met EAP-FAST-netwerkverificatie maken

In Cisco Compatible Extensions, versie 3 (CCXv3) heeft Cisco ondersteuning toegevoegd voor EAP-FAST (Extensible Authentication Protocol-Flexible Authentication via Secure Tunneling), waarvoor gebruik wordt gemaakt van PAC's (protected access credentials) om een geverifieerde tunnel tot stand te brengen tussen een client en server.

Cisco Compatible Extensions, versie 4 (CCXv4) verbetert de leveringsmethoden voor geavanceerde beveiliging en biedt vernieuwingen voor geavanceerde beveiliging, mobiliteit, QoS en netwerkbeheer.

Cisco Compatible Extensions, versie 3 (CCXv3)

U configureert een client als volgt met EAP-FAST-verificatie met Cisco Compatible Extensions, versie 3 (CCXv3):

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik bij de profiellijst op Toevoegen om de Algemene instellingen van WiFi-profiel maken te openen.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer WPA-Enterprise of WPA2-Enterprise (aanbevolen).

- Gegevenscodering: AES-CCMP wordt aanbevolen.

- 802.1X inschakelen: Deze optie is standaard ingeschakeld.

- Verificatietype: Selecteer EAP-FAST voor gebruik met deze verbinding.

Stap 1 van 2: EAP-FAST-levering

- Klik op EAP-FAST-uitbreidingen (CCXv4) uitschakelen om levering binnen een niet-servergeverifieerde TLS-tunnel toe te staan.

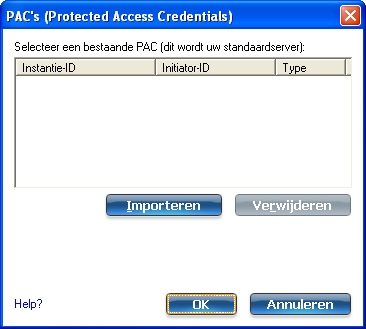

- Klik op Server selecteren om niet-geverifieerde PAC's op te vragen die al zijn geleverd en die op deze computer staan.

Opmerking: Als de geleverde PAC geldig is, vraagt het hulpprogramma WiFi-verbinding de gebruiker niet naar acceptatie van de PAC. Als de PAC ongeldig is, laat het hulpprogramma WiFi-verbinding de levering automatisch mislukken. Er wordt een statusbericht weergegeven in de Wireless Event Viewer. Een beheerder kan het bericht bekijken op de computer van de gebruiker.

- U importeert een PAC als volgt:

- Klik op Server selecteren om de lijst met PAC's (Protected Access Credentials) te openen.

- Klik op Importeren om een PAC die op deze computer of een server staat, te importeren.

- Selecteer de PAC en klik op Openen.

- Geef het PAC-wachtwoord op (optioneel).

- Klik op OK om deze pagina te sluiten. De geselecteerde PAC wordt toegevoegd aan de lijst met PAC's.

- Klik op Volgende om de ophaalmethode voor referenties te selecteren of klik op OK om de EAP-FAST-instellingen op te slaan en terug te keren naar de profiellijst. De PAC wordt gebruikt voor dit profiel.

Stap 2 van 2: Aanvullende EAP-FAST-informatie

Voor de verificatie van clients in de tot stand gebrachte tunnel verzendt een client een gebruikersnaam en wachtwoord om het clientverificatiebeleid te verifiëren en tot stand te brengen.

- Klik op Gebruikersreferenties om een van de volgende ophaalmethoden voor referenties te selecteren: Aanmeldingsgegevens voor Windows gebruiken, Vragen telkens wanneer ik verbinding maak of Het volgende gebruiken.

- Klik op OK om de instellingen op te slaan en de pagina te sluiten. Serververificatie is niet vereist.

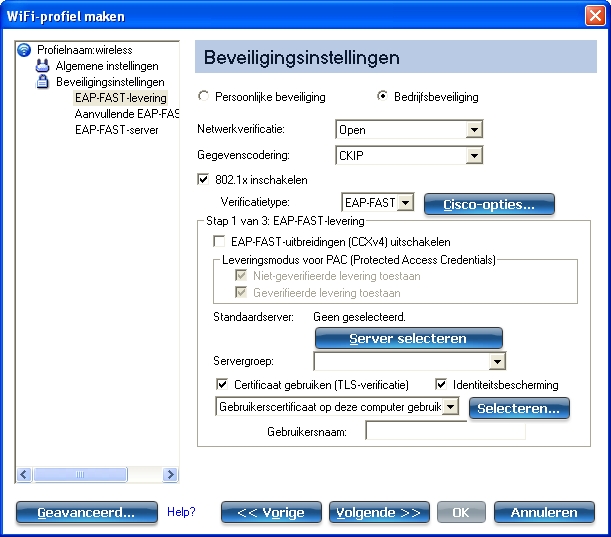

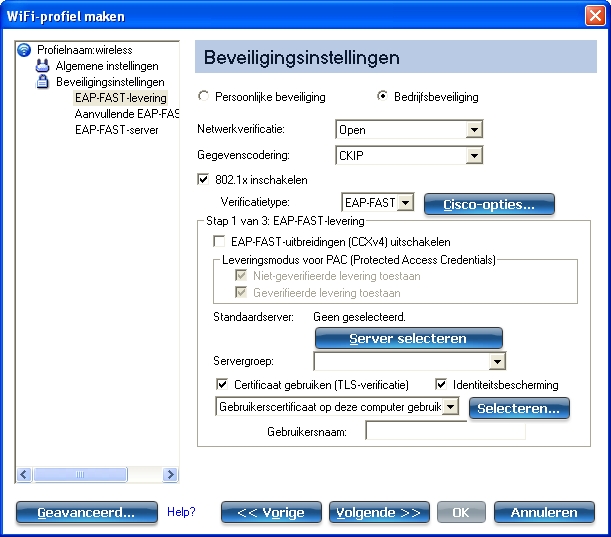

Cisco Compatible Extensions, versie 4 (CCXv4)

U configureert een client als volgt met EAP-FAST-verificatie met Cisco Compatible Extensions, versie 4 (CCXv4):

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik bij de profiellijst op Toevoegen om de Algemene instellingen van WiFi-profiel maken te openen.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer WPA-Enterprise of WPA2-Enterprise (aanbevolen).

- Gegevenscodering: AES-CCMP wordt aanbevolen.

- 802.1X inschakelen: Geselecteerd.

- Verificatietype: Selecteer EAP-FAST voor gebruik met deze verbinding.

Stap 1 van 3: EAP-FAST-levering

Met CCXv4 ondersteunt EAP-FAST twee modi:

- Servergeverifieerde modus: Levering in een servergeverifieerde TLS-tunnel.

- Niet-servergeverifieerde modus: Levering in een niet-servergeverifieerde TLS-tunnel.

Opmerking: De servergeverifieerde modus biedt aanzienlijke beveiligingsvoordelen ten opzichte van de niet-servergeverifieerde modus, ook als EAP-MS-CHAP-V2 wordt gebruikt als interne methode. Deze modus beveiligt de EAP-MS-CHAP-V2-uitwisseling tegen potentiële MITM-aanvallen (Man-in-the-Middle) door de authenticiteit van de server te verifiëren vóór de MS-CHAP-V2-uitwisseling. Daarom wordt de servergeverifieerde modus, waar mogelijk, aanbevolen. Een EAP-FAST-peer moet de servergeverifieerde modus gebruiken elke keer dat een certificaat of openbare sleutel beschikbaar is om de server te verifiëren en de beste beveiligingspraktijken te garanderen.

Leveringsmodus voor PAC (Protected Access Credentials):

EAP-FAST maakt gebruik van een PAC-sleutel om gebruikersreferenties te beschermen bij de uitwisseling. Alle EAP-FAST-verificatoren worden geïdentificeerd door een instantie-identificatie (I-ID). De lokale verificator verzendt de I-ID naar een verifiërende client en de client controleert de database op een overeenkomende I-ID. Als de client de I-ID niet herkent, wordt een nieuwe PAC aangevraagd.

Opmerking: Als de geleverde PAC (Protected Access Credential) geldig is, vraagt het hulpprogramma WiFi-verbinding de gebruiker niet naar acceptatie van de PAC. Als de PAC ongeldig is, laat het hulpprogramma WiFi-verbinding de levering automatisch mislukken. Er wordt een statusbericht weergegeven in de Wireless Event Viewer. Een beheerder kan het bericht bekijken op de computer van de gebruiker.

- Controleer of EAP-FAST-uitbreidingen (CCXv4) uitschakelen is uitgeschakeld. Niet-geverifieerde levering toestaan en Geverifieerde levering toestaan zijn standaard ingeschakeld. Wanneer een PAC van de standaardserver is geselecteerd, kunt u de selectie van elk van deze leveringsmethoden opheffen.

- Standaardserver: De standaardinstelling is Geen. Klik op Server selecteren om een PAC te selecteren van de standaard PAC-instantieserver of selecteer een server in de lijst Servergroep. De pagina Standaardserver voor EAP-FAST (PAC-instantie) wordt geopend.

Opmerking: Servergroepen worden alleen vermeld als u een beheerpakket hebt geïnstalleerd dat EAP-FAST I-ID-groepsinstellingen bevat.

De distributie van PAC's kan ook handmatig worden uitgevoerd. In dat geval kunt u een PAC voor een gebruiker maken op een ACS-server en die vervolgens importeren op de computer van de gebruiker. Een PAC-bestand kan worden beschermd met een wachtwoord. De gebruiker moet het wachtwoord dan invoeren om de PAC te kunnen importeren.

- U importeert een PAC als volgt:

- Klik op Importeren om een PAC van de PAC-server te importeren.

- Klik op Openen.

- Geef het PAC-wachtwoord op (optioneel).

- Klik op OK om deze pagina te sluiten. De geselecteerde PAC wordt gebruikt voor dit profiel.

EAP-FAST CCXv4 biedt ondersteuning voor de levering van andere referenties dan de PAC's die momenteel worden geleverd voor het tot stand brengen van tunnels. De ondersteunde referentietypen zijn een certificaat van een vertrouwde certificeringsinstantie, computerreferenties voor computerverificatie en tijdelijke gebruikersreferenties die worden gebruikt om de gebruikersverificatie over te slaan.

Certificaat gebruiken (TLS-verificatie)

- Klik op Certificaat gebruiken (TLS-verificatie).

- Klik op Identiteitsbescherming wanneer de tunnel is beveiligd.

- Selecteer een van de volgende opties om een certificaat te verkrijgen: Mijn smartcard gebruiken, Certificaat gebruiken dat is verleend aan deze computer of Gebruikerscertificaat op deze computer gebruiken.

- Gebruikersnaam: Geef de gebruikersnaam op die is toegewezen aan het gebruikerscertificaat.

- Klik op Volgende.

Stap 2 van 3: Aanvullende EAP-FAST-informatie

Als u de opties Certificaat gebruiken (TLS-verificatie) en Gebruikerscertificaat op deze computer gebruiken hebt geselecteerd, klikt u op Volgende (zwervende identiteit is niet vereist) en gaat u verder met stap 3 om de certificaatinstellingen voor de EAP-FAST-server te configureren. Als u de EAP-FAST-serverinstellingen niet hoeft te configureren, klikt u op OK om uw instellingen op te slaan en terug te keren naar de pagina Profielen.

Als u Mijn smartcard gebruiken hebt geselecteerd, voegt u, zo nodig, de zwervende identiteit toe. Klik op OK om de instellingen op te slaan en terug te keren naar de pagina Profielen.

Als u Certificaat gebruiken (TLS-verificatie) niet hebt geselecteerd, klikt u op Volgende om een verificatieprotocol te selecteren. Met CCXv4 kunt u extra referenties of TLS-coderingssuites gebruiken om de tunnel tot stand te brengen.

Verificatieprotocol: Selecteer GTC of MS-CHAP-V2 (standaardinstelling).

Generic Token Card (GTC)

GTC kan worden gebruikt met de servergeverifieerde modus. Hiermee kan aan peers die gebruikmaken van andere gebruikersdatabases als LDAP (Lightweight Directory Access Protocol) en technologie voor eenmalige wachtwoorden binnen de band worden geleverd. De vervanging is echter pas een feit bij gebruik met de TLS-coderingssuites die voor de serververificatie zorgen.

U configureert een eenmalig wachtwoord als volgt:

- Verificatieprotocol: Selecteer GTC (Generic Token Card).

- Gebruikersreferenties: Selecteer Vragen telkens wanneer ik verbinding maak.

- Bij verbinding vragen om: Selecteer een van de volgende opties:

| Naam |

Omschrijving |

| Statisch wachtwoord |

Bij verbinding geeft u de gebruikersreferenties op. |

| Eenmalig wachtwoord |

Het wachtwoord wordt verkregen bij een apparaat voor hardwaretokens. |

| Pincode (softwaretoken) |

Het wachtwoord wordt verkregen via een programma voor tokens. |

- Klik op OK.

- Selecteer het profiel in de lijst met WiFi-netwerken.

- Klik op Verbinden. Wanneer u daarom wordt gevraagd, voert u gebruikersnaam, domein en eenmalig wachtwoord in.

- Klik op OK.

MS-CHAP-V2. Deze parameter specificeert het verificatieprotocol voor de PEAP-tunnel.

- Verificatieprotocol: Selecteer MS-CHAP-V2.

- Selecteer de gebruikersreferenties: Aanmeldingsgegevens voor Windows gebruiken, Vragen telkens wanneer ik verbinding maak of Het volgende gebruiken.

- Zwervende identiteit: Dit veld kan automatisch worden gevuld met een zwervende identiteit of u kunt %domein%\%gebruikersnaam% als de standaardnotatie voor de invoer van een zwervende identiteit gebruiken.

Wanneer 802.1x Microsoft IAS RADIUS wordt gebruikt als een verificatieserver, wordt een apparaat geverifieerd op basis van de Zwervende identiteit van de Intel PROSet/Wireless WiFi-software en wordt de gebruikersnaam die is opgegeven voor het verificatieprotocol MS-CHAP-V2 genegeerd. Microsoft IAS RADIUS accepteert alleen geldige gebruikersnamen (dotNet-gebruikers) voor de zwervende identiteit. Voor alle andere verificatieservers is de zwervende identiteit optioneel. Daarom wordt aangeraden om het gewenste domein (bijvoorbeeld: anoniem@mijndomein) voor de zwervende identiteit op te geven in plaats van een echte identiteit.

Stap 3 van 3: EAP-FAST-server

Leveringsmodus voor geverifieerde TLS-server wordt ondersteund bij gebruik van een certificaat van een vertrouwde certificeringsinstantie, een zelf-ondertekend certificaat of openbare serversleutels en GTC als de interne EAP-methode.

- Selecteer een van de volgende methoden voor het ophalen van referenties: Servercertificaat valideren of Server- of certificaatnaam opgeven.

- Klik op OK om de pagina met beveiligingsinstellingen te sluiten.

EAP-FAST-gebruikersinstellingen

Opmerking: Als in een beheerpakket dat is geëxporteerd naar de computer van een gebruiker, de toepassingsinstelling CCXv4 inschakelen van het Hulpprogramma voor beheerders niet is opgenomen, kunnen alleen de EAP-FAST-gebruikersinstellingen worden geconfigureerd.

U configureert een client als volgt met EAP-FAST-verificatie:

-

Klik op Profielen in het hoofdvenster van het hulpprogramma WiFi-verbinding.

Als u beheerder bent, opent u het Hulpprogramma voor beheerders.

- Klik op de pagina Profielen op Toevoegen om de Algemene instellingen van WiFi-profiel maken te openen.

- Naam WiFi-netwerk (SSID): Geef de netwerkidentificatie op.

- Profielnaam: Geef een beschrijvende naam op voor het profiel.

- Uitvoermodus: Klik op Netwerk (Infrastructuur). (Deze parameter is ingesteld op Infrastructuur als u het Hulpprogramma voor beheerders gebruikt.)

- Soort beheerderprofiel:

Selecteer Continu of Vóór aanmelding/gemeenschappelijk. (Deze stap is alleen van toepassing als u het Hulpprogramma voor beheerders gebruikt.)

- Klik op Volgende om de pagina Beveiligingsinstellingen te openen.

- Klik op Bedrijfsbeveiliging.

- Netwerkverificatie: Selecteer WPA-Enterprise of WPA2-Enterprise.

- Gegevenscodering: Selecteer een van de volgende opties:

- TKIP voorziet in een sleutelmixfunctie per pakket, een berichtintegriteitscontrole en een re-keying mechanisme.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) wordt gebruikt voor de gegevenscodering als een sterke gegevensbescherming essentieel is. AES-CCMP wordt aanbevolen.

- 802.1X inschakelen: Geselecteerd.

- Verificatietype: Selecteer EAP-FAST voor gebruik met deze verbinding.

- Klik op

Cisco-opties om Snel zwerven (CCKM) toestaan te selecteren, zodat de WiFi-client snel en veilig kan zwerven.

Stap 1 van 3: EAP-FAST-levering (gebruikersinstellingen)

EAP-FAST maakt gebruik van een PAC-sleutel om gebruikersreferenties te beschermen bij de uitwisseling. Alle EAP-FAST-verificatoren worden geïdentificeerd door een instantie-identificatie (I-ID). De lokale verificator verzendt de I-ID naar een verifiërende client en de client controleert de database op een overeenkomende I-ID. Als de client de I-ID niet herkent, wordt een nieuwe PAC aangevraagd.

Opmerking: Als de geleverde PAC (Protected Access Credential) geldig is, vraagt het hulpprogramma WiFi-verbinding de gebruiker niet naar acceptatie van de PAC. Als de PAC ongeldig is, laat het hulpprogramma WiFi-verbinding de levering automatisch mislukken. Er wordt een statusbericht weergegeven in de Wireless Event Viewer. Een beheerder kan het bericht bekijken op de computer van de gebruiker.

- Laat EAP-FAST-uitbreidingen (CCXv4) uitschakelen uitgeschakeld.

- Geverifieerde levering toestaan en Niet-geverifieerde levering toestaan zijn ingeschakeld.

- Standaardserver: De standaardinstelling is dat geen server is geselecteerd. Klik op Server selecteren om een PAC te selecteren van de standaard PAC-instantieserver. De selectiepagina Protected Access Credentials wordt geopend.

Opmerking: Servergroepen worden alleen vermeld als u een beheerpakket hebt geïnstalleerd dat EAP-FAST I-ID-groepsinstellingen bevat.

De distributie van PAC's kan ook handmatig worden uitgevoerd. In dat geval kunt u een PAC voor een gebruiker maken op een ACS-server en die vervolgens importeren op de computer van de gebruiker. Een PAC-bestand kan worden beschermd met een wachtwoord. De gebruiker moet het wachtwoord dan invoeren om de PAC te kunnen importeren.

- U importeert een PAC als volgt:

- Klik op Importeren om een PAC van de PAC-server te importeren.

- Klik op Openen.

- Geef het PAC-wachtwoord op (optioneel).

- Klik op OK om deze pagina te sluiten. De geselecteerde PAC wordt gebruikt voor dit profiel.

- Klik op Volgende.

- Als dit geen profiel voor een verbinding vóór de aanmelding of gemeenschappelijk profiel is, klikt u op Volgende en gaat u naar Stap 3 van 3: EAP-FAST-server.

- Als dit een profiel voor een verbinding vóór de aanmelding of een gemeenschappelijk profiel is, of als u het Hulpprogramma voor beheerders niet gebruikt om dit profiel te maken, gaat u verder met de volgende stap.

Stap 2 van 3: Aanvullende EAP-FAST-informatie

- Verificatieprotocol: Selecteer MS-CHAP-V2 of GTC

- Gebruikersreferenties: Selecteer Windows-gebruikersnaam en -wachtwoord gebruiken of Het volgende gebruiken.

- Als u Het volgende gebruiken selecteert, voert u de gebruikersnaam, het domein en het wachtwoord (twee keer) in.

- Voer de zwervende identiteit in: %DOMEIN%\%GEBRUIKERSNAAM

- Klik op Volgende.

Stap 3 van 3: EAP-FAST-server

- Klik desgewenst op Servercertificaat valideren en selecteer de certificaatverlener in de keuzelijst. De standaardinstelling is Elke vertrouwde certificeringsinstantie.

- Klik desgewenst op Server- of certificaatnaam opgeven en voer de naam in. Klik vervolgens op Servernaam moet identiek zijn aan de opgegeven naam of Domeinnaam moet eindigen in de opgegeven naam.

- Klik op OK.