Profile für Windows* erstellen

Dieser Abschnitt beschreibt, wie Sie Profile für Windows* XP, Windows Vista* und Windows* 7 erstellen.

Ein Infrastrukturnetzwerk besteht aus einem oder mehreren Zugriffspunkten und einem oder mehreren Computern mit installierten WiFi-Adaptern. Jeder Zugriffspunkt muss über eine verdrahtete Verbindung zu einem WiFi-Netzwerk verfügen. Dieser Abschnitt enthält Anleitungen zur Erstellung der verschiedenen WiFi-Profile.

Profil ohne Authentifizierung oder Datenverschlüsselung erstellen (Option "Keine")

VORSICHT: Netzwerke ohne Authentifizierungs- oder Verschlüsselungsschutz sind gefährdet durch den Zugriff unberechtigter Benutzer.

So erstellen Sie ein Profil für eine WiFi-Verbindung ohne Verschlüsselung:

-

Klicken Sie im Hauptfenster der Intel® PROSet/Wireless WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie im Register/in der Liste "Profile" auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur bei Verwendung des Administrator-Tools durchgeführt werden.)

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Offen (Ausgewählt).

Mit der offenen Authentifizierung hat ein drahtloses Gerät Zugriff auf das Netzwerk ohne 802.11-Authentifizierung. Wenn keine Verschlüsselung im Netzwerk aktiviert ist, kann sich jedes drahtlose Gerät mit dem richtigen Netzwerknamen (SSID) mit dem Zugriffspunkt verbinden und auf das Netzwerk zugreifen.

- Datenverschlüsselung: Keine ist die Standardeinstellung.

- Klicken Sie auf OK. Das Profil wird der Profilliste hinzugefügt und stellt eine Verbindung zum drahtlosen Netzwerk her.

Profil mit freigegebener Netzwerkauthentifizierung erstellen

Bei der Authentifizierung anhand eines freigegebenen Schlüssels wird davon ausgegangen, dass jede drahtlose Station einen freigegebenen Geheimschlüssel über einen sicheren, vom Kommunikationskanal des drahtlosen 802.11-Netzwerks unabhängigen Kanal empfangen hat. Für die Authentifizierung mit freigegebenem Schlüssel muss der Client einen statischen WEP- oder CKIP-Schlüssel konfigurieren. Client-Zugriff wird nur erteilt, wenn die auf Herausforderung basierende Authentifizierung erfolgreich beantwortet wird. CKIP bietet eine stärkere Datenverschlüsselung als WEP, wird aber nicht von allen Betriebssystemen und Zugriffspunkten unterstützt.

HINWEIS: Ein freigegebener Schlüssel scheint zwar eine bessere Option für eine hohe Sicherheitsstufe zu sein, durch die Klartextübertragung der Herausforderungszeichenkette an den Client tritt jedoch eine bekannte Schwachstelle auf. Wenn für die Identifizierung der Herausforderungszeichenkette ein Software-Tool eingesetzt wird, kann der freigegebene Authentifizierungsschlüssel problemlos zurückentwickelt werden. Daher ist die offene Authentifizierung (mit Datenverschlüsselung) sicherer.

So erstellen Sie ein Profil mit freigegebener Authentifizierung:

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie im Register/in der Liste "Profile" auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur bei Verwendung des Administrator-Tools durchgeführt werden.)

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie Freigegeben. Die freigegebene Authentifizierung erfolgt über einen vorkonfigurierten WEP-Schlüssel.

- Datenverschlüsselung: Wählen Sie "Keine", WEP (64-Bit oder 128-Bit) oder CKIP (64-Bit oder 128-Bit).

- 802.1X aktivieren: Deaktiviert.

- Verschlüsselungsstufe: 64-Bit oder 128-Bit: Beim Wechsel von der 64-Bit- zur 128-Bit-Verschlüsselung werden die vorherigen Einstellungen gelöscht und es muss ein neuer Schlüssel eingegeben werden.

- Schlüsselindex: Wählen Sie 1, 2, 3 oder 4. Ändern Sie den Schlüsselindex, um bis zu vier Kennwörter anzugeben.

- Wireless-Sicherheitskennwort (Chiffrierschlüssel): Geben Sie das Kennwort für das drahtlose Netzwerk ein (Verschlüsselungscode). Dieses Kennwort muss mit dem vom drahtlosen Zugriffspunkt oder -Router verwendeten Wert übereinstimmen. Wenden Sie sich an Ihren Administrator, um dieses Kennwort zu erhalten.

- Kennsatz (64-Bit): Geben Sie fünf alphanumerische Zeichen ein (0-9, a-z oder A-Z).

- Hex-Schlüssel (64-Bit): Geben Sie 10 hexadezimale Zeichen ein (0-9, A-F).

- Kennsatz (128-Bit): Geben Sie 13 alphanumerische Zeichen ein (0-9, a-z oder A-Z).

- Hex-Schlüssel (128-Bit): Geben Sie 26 hexadezimale Zeichen ein (0-9, A-F).

Profil mit WPA-Persönlich- oder WPA2-Persönlich-Netzwerkauthentifizierung erstellen

Wi-Fi Protected Access (WPA) oder Wi-Fi geschützter Zugriff ist eine Sicherheitsverbesserung, die eine erhebliche Steigerung für den Datenschutz und die Zugriffskontrolle auf ein drahtloses Netzwerk bedeutet. "WPA - Persönlich" erzwingt den Schlüsselaustausch und funktioniert nur mit dynamischen Chiffrierschlüsseln. Wenn Ihr Wireless-Zugriffspunkt oder Router "WPA - Persönlich" oder "WPA2 - Persönlich" unterstützt, sollten Sie dies auf dem Zugriffspunkt aktivieren und ein langes, komplexes Kennwort festlegen. Verwenden Sie "WPA - Persönlich" für persönliche oder Heimnetzwerke ohne RADIUS- oder AAA-Server.

- WPA - Persönlich: Eine drahtlose Sicherheitsmethode, die robusten Datenschutz bietet und nicht autorisierten Netzwerkzugriff für kleine Netzwerke verhindert. Sie verwendet TKIP oder AES-CCMP-Verschlüsselung und schützt vor unbefugtem Netzwerkzugriff mithilfe eines vorab freigegebenen Schlüssels (PSK).

- WPA2 - Persönlich: Eine drahtlose Sicherheitsmethode, die der Nachfolger von WPA ist, stärkeren Datenschutz bietet und nicht autorisierten Netzwerkzugriff für kleine Netzwerke verhindert.

HINWEIS: WPA - Persönlich und WPA2 - Persönlich können gleichzeitig in einem Netzwerk eingesetzt werden.

Einige Sicherheitslösungen werden eventuell vom Betriebssystem Ihres Computers nicht unterstützt und erfordern zusätzliche Software bzw. bestimmte Hardware sowie WLAN-Infrastrukturunterstützung. Wenden Sie sich für detaillierte Informationen an den Hersteller Ihres Computers.

So fügen Sie ein Profil mit WPA - Persönlich- oder WPA2 - Persönlich-Netzwerkauthentifizierung hinzu:

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie im Register/in der Liste "Profile" auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur bei Verwendung des Administrator-Tools durchgeführt werden.)

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie WPA - Persönlich oder WPA2 - Persönlich. Siehe Sicherheit - Überblick.

- Datenverschlüsselung: Wählen Sie entweder TKIP oder AES-CCMP.

- Kennwort: Geben einen Textkennsatz mit 8 - 63 Zeichen ein. Ein langes Kennwort bietet mehr Netzwerksicherheit als ein kurzes Kennwort. Dasselbe Kennwort, das bei Zugriffspunkten eingegeben wird, muss auf diesem Computer und allen anderen drahtlosen Geräten, die auf das drahtlose Netzwerk zugreifen, verwendet werden.

Profil mit WPA-Unternehmen- bzw. WPA2-Unternehmen-Netzwerkauthentifizierung erstellen

"WPA2 - Unternehmen" erfordert einen Authentifizierungsserver.

- WPA - Unternehmen: Eine drahtlose Sicherheitsmethode, die robusten Datenschutz für mehrere Benutzer und große, verwaltete Netzwerke bietet. Sie verwendet den 802.1X-Authentifizierungsrahmen mit TKIP- oder AES-CCMP-Verschlüsselung und verhindert unbefugten Netzwerkzugriff, indem Netzwerkbenutzer über einen Authentifizierungsserver überprüft werden.

- WPA2 - Unternehmen: Der Nachfolger der WPA drahtlosen Sicherheitsmethode, die stärkeren Datenschutz für mehrere Benutzer und große, verwaltete Netzwerke bietet. Sie verhindert nicht autorisierten Netzwerkzugriff, indem Netzwerkbenutzer über einen Authentifizierungsserver überprüft werden.

HINWEIS: "WPA - Unternehmen" und "WPA2 - Unternehmen" können gleichzeitig in einem Netzwerk eingesetzt werden.

So fügen Sie ein Profil mit WPA - Unternehmen- oder WPA2 - Unternehmen-Authentifizierung hinzu:

- Holen Sie vom Systemadministrator einen Benutzernamen und ein Kennwort für den RADIUS-Server ein.

- Bei einigen Authentifizierungsarten müssen Sie ein Client-Zertifikat anfordern und installieren. Informationen dazu erhalten Sie unter Profil mit TLS-Authentifizierung erstellen oder von Ihrem Administrator.

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilliste auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur bei Verwendung des Administrator-Tools durchgeführt werden.)

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie WPA - Unternehmen oder WPA2 - Unternehmen.

- Datenverschlüsselung: Wählen Sie entweder TKIP oder AES-CCMP.

- 802.1X aktivieren: Diese Funktion ist standardmäßig markiert.

- Authentifizierungstyp: Wählen Sie eine der folgenden Optionen: EAP-SIM, LEAP, TLS, TTLS, PEAP oder EAP-FAST.

Netzwerkprofile mit 802.1X-Authentifizierungstypen konfigurieren

Profil mit WEP-Datenverschlüsselung und EAP-SIM-Netzwerkauthentifizierung erstellen

EAP-SIM verwendet einen dynamischen, sitzungsbasierten WEP-Schlüssel zur Datenverschlüsselung, der sich vom Client-Adapter und RADIUS-Server ableitet. Bei EAP-SIM müssen Sie einen Benutzerbestätigungscode, eine PIN (Personal Identification Number), eingeben, um mit der SIM-Karte (Subscriber Identity Module) kommunizieren zu können. Eine SIM-Karte ist eine spezielle Smart Card, die von auf GSM (Global System for Mobile Communications) basierenden, digitalen, mobilen Netzwerken verwendet wird.

Profilzuordnung

Dieses Profil wird auf Clients mit Windows* XP unterschiedlich exportiert als auf Clients mit Windows Vista* und Windows* 7. Weitere Einzelheiten finden Sie unter EAP-SIM-Profilzuordnung.

So erstellen Sie ein Profil mit EAP-SIM-Authentifizierung:

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilliste auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Profilname: Geben Sie einen Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur bei Verwendung des Administrator-Tools durchgeführt werden.)

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie Offen (Empfohlen).

- Datenverschlüsselung: Wählen Sie WEP.

- Klicken Sie auf 802.1X aktivieren.

- Authentifizierungstyp: Wählen Sie EAP-SIM.

Die EAP-SIM-Authentifizierung kann mit folgenden Funktionen verwendet werden:

- Netzwerkauthentifizierungsarten: Offen, freigegeben, "WPA - Unternehmen" und "WPA2 - Unternehmen"

- Datenverschlüsselungsarten: Keine, WEP, TKIP, AES-CCMP und CKIP

EAP-SIM-Benutzer (optional)

- Klicken Sie auf Benutzernamen (Identität) angeben:

- Für Benutzername: Geben Sie den der SIM-Karte zugewiesenen Benutzernamen ein.

- Klicken Sie auf OK.

Windows XP*-Profil mit EAP-AKA-Netzwerkauthentifizierung erstellen

Die EAP-AKA-Methode (Extensible Authentication Protocol for UMTS Authentication and Key Agreement) ist ein EAP-Mechanismus zur Authentifizierung und Verteilung von Sitzungsschlüsseln, der das Subscriber Identity Module (USIM) UMTS (Universal Mobile Telecommunications System) verwendet. Eine USIM-Karte ist eine spezielle Smart Card, die bei zellulären Netzwerken zur Validierung eines bestimmten Netzwerkbenutzers verwendet wird.

Die EAP-AKA-Authentifizierung kann mit folgenden Funktionen verwendet werden:

- Netzwerkauthentifizierung: "Offen", "WPA - Unternehmen" und "WPA2 - Unternehmen"

- Datenverschlüsselung: WEP oder CKIP für offene Authentifizierung, TKIP oder AES-CCMP für Unternehmensauthentifizierung.

Profilzuordnung

Dieses Profil wird auf Clients mit Windows* XP unterschiedlich exportiert als auf Clients mit Windows Vista* und Windows* 7. Weitere Einzelheiten finden Sie unter EAP-AKA-Profilzuordnung.

So fügen Sie ein Profil mit EAP-AKA-Authentifizierung hinzu:

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilliste auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Profilname: Geben Sie einen Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur bei Verwendung des Administrator-Tools durchgeführt werden.)

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie Offen, WPA - Unternehmen oder WPA2 - Unternehmen.

- Datenverschlüsselung: Wählen Sie WEP oder CKIP für offene Authentifizierung, TKIP oder AES-CCMP für Unternehmensauthentifizierung.

- Klicken Sie auf 802.1X aktivieren, falls diese Option nicht bereits aktiviert ist.

- Authentifizierungstyp: Wählen Sie EAP-AKA.

EAP-AKA-Benutzer (optional)

- Klicken Sie auf Benutzernamen (Identität) angeben:

- Für Benutzername: Geben Sie den der USIM-Karte zugewiesenen Benutzernamen ein.

- Klicken Sie auf OK.

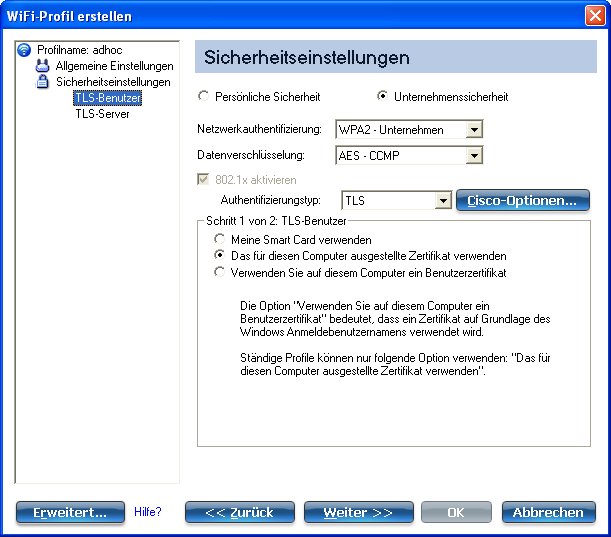

Profil mit TLS-Netzwerkauthentifizierung erstellen

Diese Einstellungen definieren das Protokoll und die Anmeldeinformationen, mit denen der Anwender authentifiziert wird. TLS-Authentifizierung ist eine 2-Wege-Authentifizierungsmethode, die ausschließlich Digitalzertifikate zur Identitätsprüfung des Client und Servers verwendet.

Profilzuordnung

Dieses Profil wird auf Clients mit Windows* XP unterschiedlich exportiert als auf Clients mit Windows Vista* und Windows* 7. Weitere Einzelheiten finden Sie unter TLS-Profilzuordnung.

So erstellen Sie ein Profil mit TLS-Authentifizierung:

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilliste auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur bei Verwendung des Administrator-Tools durchgeführt werden.)

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie WPA - Unternehmen oder WPA2 - Unternehmen (empfohlen).

- Datenverschlüsselung: Wählen Sie AES-CCMP (Empfohlen).

- 802.1X aktivieren: Diese Funktion ist standardmäßig markiert.

- Authentifizierungstyp: Wählen Sie für diese Verbindung TLS.

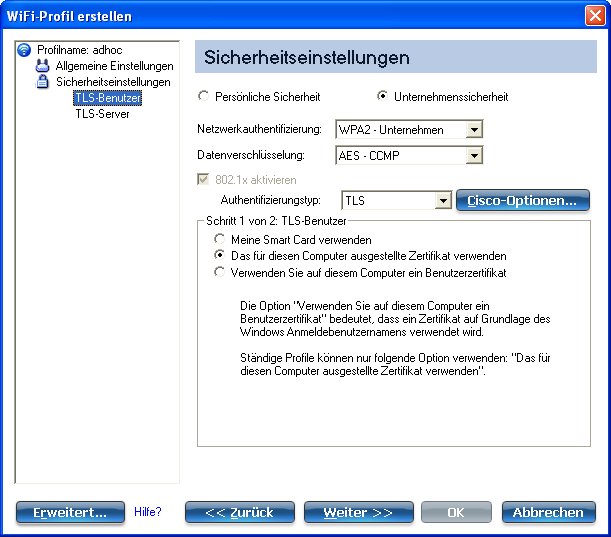

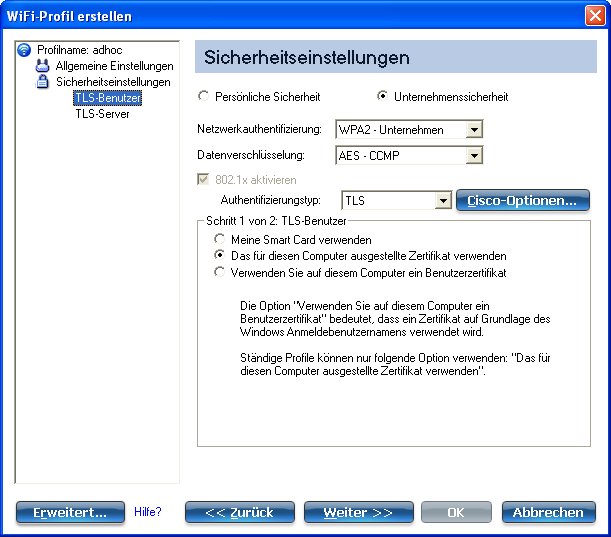

Schritt 1 von 2: TLS-Benutzer

- Fordern Sie ein Client-Zertifikat an und installieren Sie es. Informationen dazu erhalten Sie unter Profil mit TLS-Authentifizierung erstellen oder von Ihrem Systemadministrator.

- Wählen Sie eine der folgenden Optionen, um ein Zertifikat anzufordern: Meine Smart-Card verwenden, Das für diesen Computer ausgestellte Zertifikat verwenden oder Für diesen Computer ein Benutzerzertifikat verwenden.

- Klicken Sie auf Weiter, um die Einstellungen für den TLS-Server zu öffnen.

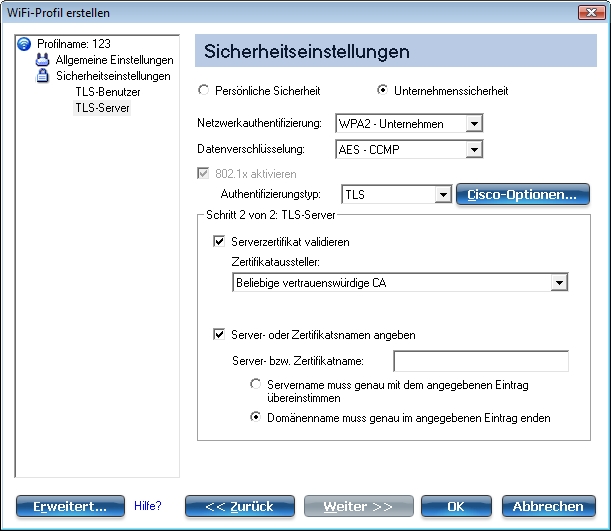

Schritt 2 von 2: TLS-Server

- Wählen Sie eine der folgenden Abrufmethoden: Serverzertifikat validieren oder Server- oder Zertifikatsnamen angeben.

- Klicken Sie auf OK. Das Profil wird der Profilliste hinzugefügt.

- Wählen Sie das neue Profil am Ende der Profilliste. Verwenden Sie die Nach-oben- und Nach-unten-Pfeiltasten, um die Priorität des neuen Profils zu ändern.

- Klicken Sie auf Verbinden, um mit dem gewählten drahtlosen Netzwerk eine Verbindung herzustellen.

- Klicken Sie auf OK, um die Anwendung zu schließen.

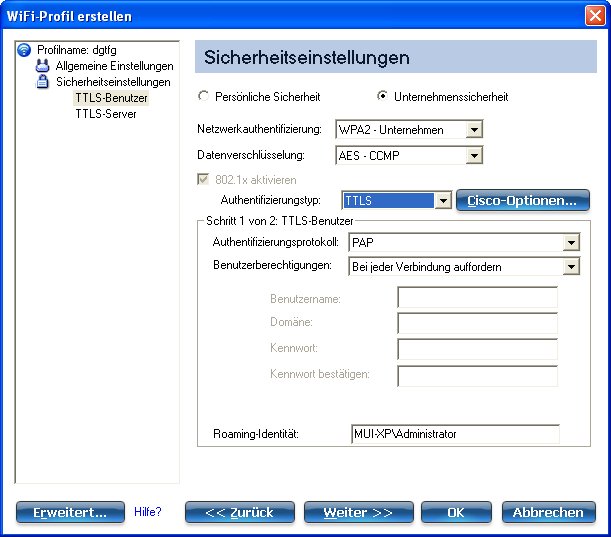

Profil mit TTLS-Netzwerkauthentifizierung erstellen

TTLS-Authentifizierung: Diese Einstellungen definieren das Protokoll und die Anmeldeinformationen, mit denen der Benutzer authentifiziert wird. Der Client verwendet EAP-TLS zur Serverbestätigung und Einrichtung eines mit TLS verschlüsselten Kanals zwischen Client und Server. Der Client kann ein anderes Authentifizierungsprotokoll verwenden. Kennwortbasierte Protokolle wickeln die Herausforderung in der Regel über einen verschlüsselten, nicht sichtbaren TLS-Kanal ab.

Profilzuordnung

Dieses Profil wird auf Clients mit Windows* XP unterschiedlich exportiert als auf Clients mit Windows Vista* und Windows* 7. Weitere Einzelheiten finden Sie unter TTLS-Profilzuordnung.

So erstellen Sie ein Profil mit TTLS-Authentifizierung:

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilliste auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur beim Einsatz des Administrator-Tools durchgeführt werden.

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie WPA - Unternehmen oder WPA2 - Unternehmen (empfohlen).

- Datenverschlüsselung: Wählen Sie TKIP oder AES-CCMP (empfohlen).

- 802.1X aktivieren: Diese Funktion ist standardmäßig markiert.

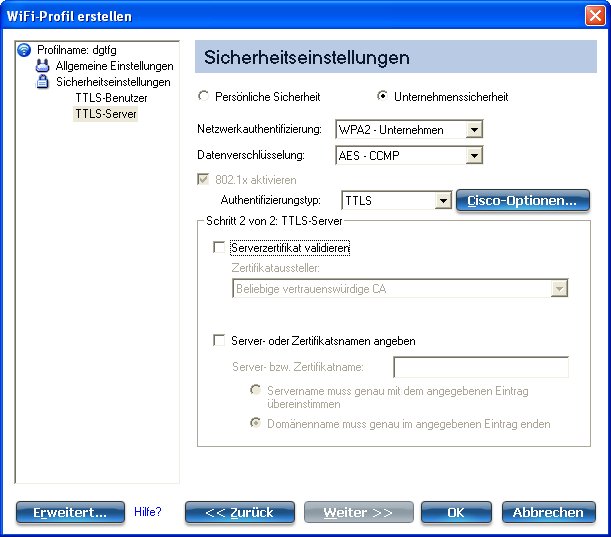

- Authentifizierungstyp: Wählen Sie für diese Verbindung TTLS.

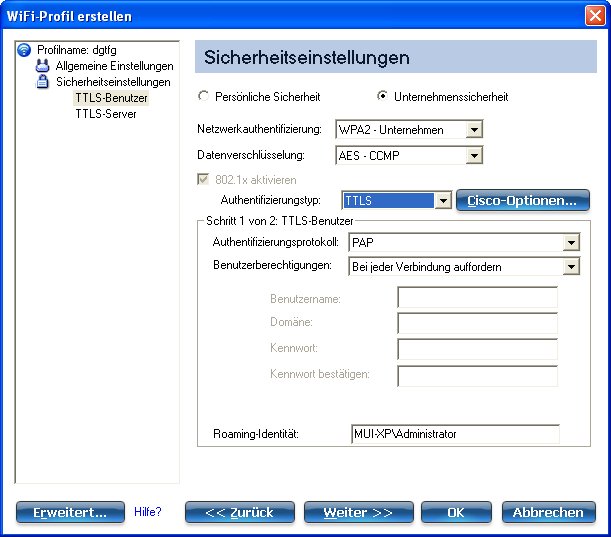

Schritt 1 von 2: TTLS-Benutzer

- Authentifizierungsprotokoll: Dieser Parameter gibt das Authentifizierungsprotokoll an, das über den TTLS-Tunnel ausgeführt wird. Die Protokolle sind: PAP (Standard), CHAP, MS-CHAP und MS-CHAP-V2. Weitere Informationen dazu finden Sie unter Sicherheit - Überblick.

- Benutzeranmeldeinformationen: Für die Protokolle PAP, CHAP, MS-CHAP und MS-CHAP-V2 wählen Sie eine der folgenden Authentifizierungsmethoden: Windows-Anmeldung verwenden, Bei jeder Verbindungsherstellung auffordern oder Folgendes verwenden.

- Roaming-Identität: In dieses Feld kann eine Roaming-Identität eingegeben werden oder Sie können %Domäne%\%Benutzername% als Standardformat zur Eingabe der Roaming-Identität verwenden.

Wenn 802.1X Microsoft IAS RADIUS als Authentifizierungsserver verwendet wird, berechtigt dieser das Gerät anhand der Roaming-Identität aus der Intel® PROSet/Wireless WiFi-Software und ignoriert den Benutzernamen aus dem Authentifizierungsprotokoll MS-CHAP-V2. Microsoft IAS RADIUS akzeptiert nur einen gültigen Benutzernamen (dotNet-Benutzer) für die Roaming-Identität. Für alle anderen Authentifizierungsserver ist die Roaming-Identität optional. Es wird daher empfohlen, als Roaming-Identität den gewünschten Bereich (z. B. anonym@meinbereich) anstatt einer echten Identität einzugeben.

- Klicken Sie auf Weiter, um die TTLS-Servereinstellungen zu öffnen.

Schritt 2 von 2: TTLS-Server

- Wählen Sie eine der folgenden Abrufmethoden: Serverzertifikat validieren oder Server- oder Zertifikatsnamen angeben.

- Klicken Sie auf OK, um die Einstellung zu speichern und die Seite zu schließen.

Profil mit PEAP-Netzwerkauthentifizierung erstellen

PEAP-Authentifizierung: PEAP-Einstellungen werden zur Authentifizierung des Client auf dem Authentifizierungsserver benötigt. Der Client verwendet EAP-TLS zur Serverbestätigung und Einrichtung eines mit TLS verschlüsselten Kanals zwischen Client und Server. Der Client kann zur Serverbestätigung über diesen verschlüsselten Kanal auch ein anderes EAP-Verfahren wie z. B. MS-CHAP Version 2 (Microsoft Challenge Authentication Protocol) einsetzen. Die Herausforderungs- und Antwortpakete werden über einen verschlüsselten, nicht sichtbaren TLS-Kanal gesendet. Das folgende Beispiel zeigt, wie Sie unter Einsatz von PEAP-Authentifizierung WPA mit AES-CCMP- oder TKIP-Verschlüsselung verwenden.

Profilzuordnung

Dieses Profil wird auf Clients mit Windows* XP unterschiedlich exportiert als auf Clients mit Windows Vista* und Windows* 7. Weitere Einzelheiten finden Sie unter PEAP-Profilzuordnung.

So erstellen Sie ein Profil mit PEAP-Authentifizierung:

Fordern Sie ein Client-Zertifikat an und installieren Sie es. Informationen dazu erhalten Sie unter Windows XP*-Profil mit TLS-Authentifizierung erstellen oder von Ihrem Administrator.

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilliste auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur beim Einsatz des Administrator-Tools durchgeführt werden.

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie WPA - Unternehmen oder WPA2 - Unternehmen (empfohlen).

- Datenverschlüsselung: Wählen Sie eine der folgenden Optionen: AES-CCMP wird empfohlen.

- 802.1X aktivieren: Diese Funktion ist standardmäßig markiert.

- Authentifizierungstyp: Wählen Sie für diese Verbindung PEAP.

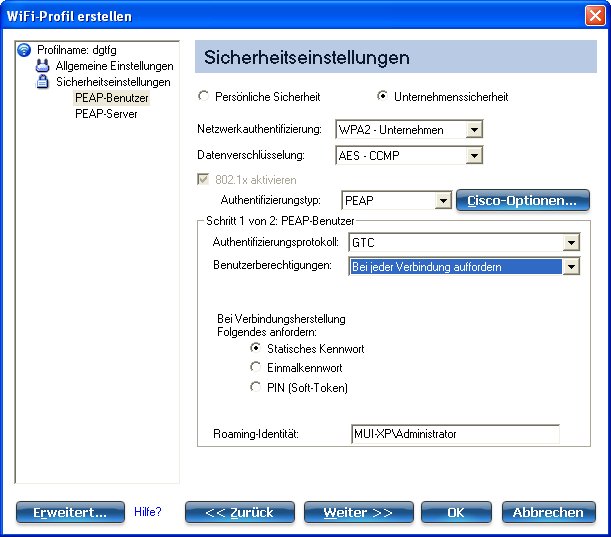

Schritt 1 von 2: PEAP-Benutzer

PEAP baut auf Transport Layer Security (TLS - Transportebenensicherheit), um unverschlüsselte Authentifizierungstypen wie EAP-Generic Token Card (GTC) und One-Time Passwort (OTP - Einmalkennwort) zulassen zu können.

- Authentifizierungsprotokoll: Wählen Sie entweder GTC, MS-CHAP-V2 (Standard) oder TLS. Weitere Informationen finden Sie unter Authentifizierungsprotokolle.

- Benutzeranmeldeinformationen: Für die Benutzeranmeldeinformationen sind die folgenden Optionen verfügbar. Die verfügbaren Anmeldeinformationen stimmen eventuell nicht mit den hier aufgeführten Informatinen überein; dies hängt davon ab, ob Sie ein Profil für Windows* XP erstellen oder ein IT-Administratorprofil für Windows XP, Windows Vista oder Windows* 7. Weitere Informationen finden Sie weiter unten in diesem Abschnitt.

- Für GTC können die Benutzeranmeldeinformationen festgelegt werden mit Windows-Anmeldung verwenden oder Bei jeder Verbindungsherstellung auffordern oder Folgendes verwenden (erfordert Benutzernamen, Domäne und Kennwort). Die verfügbaren Optionen hängen auch davon ab, ob es sich um ein ständiges oder nicht ständiges Profil handelt (festgelegt in den Fenster "Allgemein" für Administratorprofile).

- Für MS-CHAP-V2 können die Benutzeranmeldeinformationen festgelegt werden mit Windows-Anmeldung verwenden oder Bei jeder Verbindungsherstellung auffordern oder Folgendes verwenden (erfordert Benutzernamen, Domäne und Kennwort). Die verfügbaren Optionen hängen auch davon ab, ob es sich um ein ständiges oder nicht ständiges Profil handelt (festgelegt in den Fenster "Allgemein" für Administratorprofile). Für ständige IT-Administratorprofile können die Benutzeranmeldeinformationen festgelegt werden mit Folgendes verwenden oder "Sicheres Kennwort verwenden". Das sichere Kennwort verwendet die Computeanmeldeinformationen und ist nicht an einen bestimmt Benutzer geknüpft.

- Roaming-Identität: In dieses Feld kann eine Roaming-Identität eingegeben werden oder Sie können %Domäne%\%Benutzername% als Standardformat zur Eingabe der Roaming-Identität verwenden.

Wenn 802.1X Microsoft IAS RADIUS als Authentifizierungsserver verwendet wird, berechtigt dieser das Gerät anhand der Roaming-Identität aus der Intel® PROSet/Wireless WiFi-Software und ignoriert den Benutzernamen aus dem Authentifizierungsprotokoll MS-CHAP-V2. Microsoft IAS RADIUS akzeptiert nur einen gültigen Benutzernamen (dotNet-Benutzer) für die Roaming-Identität. Für alle anderen Authentifizierungsserver ist die Roaming-Identität optional. Es wird daher empfohlen, als Roaming-Identität den gewünschten Bereich (z. B. anonym@meinbereich) anstatt einer echten Identität einzugeben.

So konfigurieren Sie die Roaming-Identität für die Unterstützung mehrerer Benutzer:

Wenn Sie ein Voranmelde-/Allgemeines Profil verwenden, bei dem die Roaming-Identität auf den Windows-Anmeldeinformationen basieren muss, kann der Ersteller des Profils eine Roaming-Identität unter Verwendung von %benutzername% und %domäne% hinzufügen. Die Roaming-Identität wird geparst und die entsprechenden Anmeldeinformationen werden durch die Schlüsselwörter ersetzt. Dies ermöglicht maximale Flexibilität für die Konfiguration der Roaming-Identität und die gemeinsame Nutzung des Profils durch mehrere Benutzer.

Anleitungen dazu, wie eine passende Roaming-Identität formatiert wird, finden Sie im Benutzerhandbuch des Authentifizierungsservers. Zu den möglichen Formaten gehören:

%Domäne%\%Benutzername%

%Benutzername%@%Domäne%

%Benutzername%@%Domäne%.com

%Benutzername%@meinNetzwerk.com

Wenn das Feld für die Roaming-Identität leer ist, wird das Standardformat %Domäne%\%Benutzername% verwendet.

Hinweise zu den Anmeldeinformationen: Der Benutzername und die Domäne müssen mit dem Benutzernamen übereinstimmen, der vor der Client-Authentifizierung vom Administrator auf dem Authentifizierungsserver eingerichtet wurde. Achten Sie beim Eingeben des Benutzernamens auf Groß- und Kleinschreibung. Der Name gibt die Identität an, die der authentifizierenden Partei vom Authentifizierungsprotokoll auf dem TLS-Tunnel angegeben wird. Diese Benutzeridentität wird erst nach Bestätigung und Verbindung über den verschlüsselten Kanal in gesicherter Übertragung an den Server weitergeleitet.

Authentifizierungsprotokolle

Dieser Parameter gibt die Authentifizierungsprotokolle an, die über den TTLS-Tunnel ausgeführt werden können. Im Folgenden finden Sie Anleitungen, wie Sie ein Profil, das PEAP-Authentifizierung verwendet, mit GTC-, MC-CHAP-V2- (Standard) oder TLS-Authentifizierungsprotokollen konfigurieren können. Die ausgewählten Benutzeranmeldeinformationen dienen nur als Beispiel.

Generic Token Card (GTC)

So konfigurieren Sie ein Einmalkennwort:

- Authentifizierungsprotokoll: Wählen Sie GTC (Generic Token Card).

- Benutzeranmeldeinformationen: Wählen Sie Bei jeder Verbindungsherstellung auffordern. (Diese Option ist nur verfügbar, wenn Sie ein persönliches Profil auf einem System mit Windows* XP erstellen. Sie ist nicht für IT-Profile verfügbar.)

- Bei Verbindungsherstellung Folgendes anfordern: Wählen Sie eine der folgenden Optionen:

| Name |

Beschreibung |

| Statisches Kennwort |

Geben Sie bei Herstellung der Verbindung die Benutzeranmeldeinformationen ein. |

| Einmalkennwort (OTP) |

Fordern Sie vom Hardware-Token-Gerät ein Kennwort an. |

| PIN (Soft-Token) |

Fordern Sie vom Soft-Token-Programm ein Kennwort an. |

- Klicken Sie auf OK.

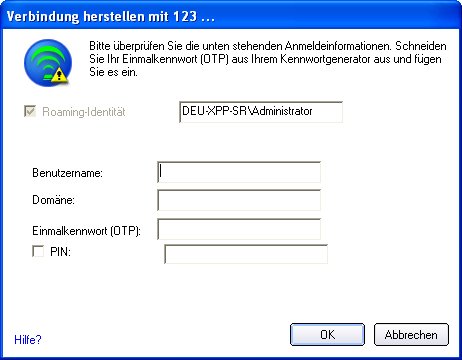

- Wählen Sie das Profil aus der Liste der WiFi-Netzwerke.

- Klicken Sie auf Verbinden. Sie werden zur Eingabe des Benutzernamens, der Domäne und des Einmalkennworts (OTP) aufgefordert.

- Klicken Sie auf OK. Sie werden aufgefordert, Ihre Anmeldeinformationen zu bestätigen.

MS-CHAP-V2: Dieser Parameter gibt das Authentifizierungsprotokoll an, das über den PEAP-Tunnel ausgeführt wird.

- Benutzeranmeldeinformationen: Wählen Sie eine der folgenden Optionen: Windows-Anmeldung verwenden, Bei jeder Verbindungsherstellung auffordern oder Folgendes verwenden. Die Optionen für ständige Profile sind Folgendes verwenden oder Sicheres Kennwort verwenden.

- Klicken Sie auf Weiter, um die PEAP-Servereinstellungen zu öffnen.

TLS: TLS-Authentifizierung ist eine 2-Weg-Authentifizierungsmethode, die ausschließlich Digitalzertifikate zur Identitätsprüfung des Client und Servers verwendet.

- Fordern Sie ein Client-Zertifikat an und installieren Sie es. Informationen dazu erhalten Sie unter Windows XP*-Profil mit TLS-Authentifizierung erstellen oder von Ihrem Systemadministrator.

- Wählen Sie eine der folgenden Optionen, um ein Zertifikat anzufordern: Meine Smart-Card verwenden, Das für diesen Computer ausgestellte Zertifikat verwenden oder Für diesen Computer ein Benutzerzertifikat verwenden. Wenn es sich um ein ständiges Administratorprofil handelt, ist nur die Option Das für diesen Computer ausgestellte Zertifikat verwenden verfügbar.

- Klicken Sie auf Weiter, um die PEAP-Servereinstellungen zu öffnen.

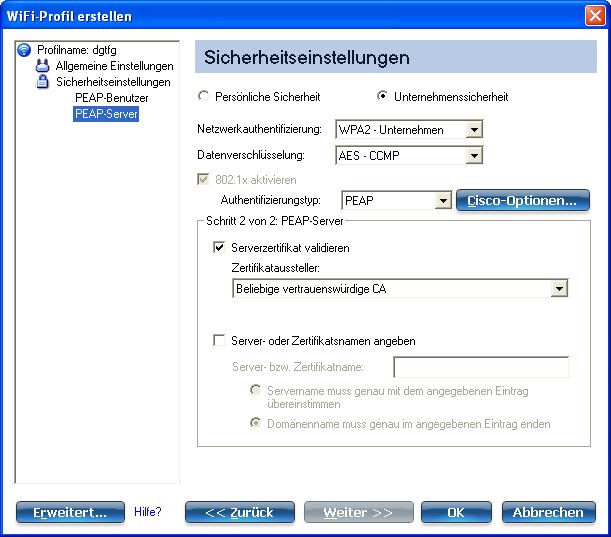

Schritt 2 von 2: PEAP-Server

- Wählen Sie eine der folgenden Abrufmethoden: Serverzertifikat validieren oder Server- oder Zertifikatsnamen angeben.

- Klicken Sie auf OK. Das Profil wird der Profilliste hinzugefügt.

- Wählen Sie das neue Profil am Ende der Profilliste. Verwenden Sie die Nach-oben- und Nach-unten-Pfeiltasten, um die Priorität des neuen Profils zu ändern.

- Klicken Sie auf Verbinden, um mit dem gewählten drahtlosen Netzwerk eine Verbindung herzustellen.

Falls Sie auf der Seite "Sicherheitseinstellungen" nicht die Option Windows-Anmeldung verwenden aktiviert und auch keine Benutzeranmeldeinformationen konfiguriert haben, werden keine Anmeldeinformationen für dieses Profil gespeichert. Geben Sie Ihre Anmeldeinformationen ein, um sich beim Netzwerk zu authentifizieren.

- Klicken Sie auf OK, um die Anwendung zu schließen.

Profil mit LEAP-Netzwerkauthentifizierung erstellen

Cisco LEAP (Light Extensible Authentication Protocol) ist ein 802.1X-Authentifizierungstyp, der starke, gegenseitige Authentifizierung zwischen dem Client und einem RADIUS-Server unterstützt. Die LEAP-Profileinstellungen enthalten LEAP und CKIP mit automatischer Rogue AP-Erkennung.

Profilzuordnung

Dieses Profil wird auf Clients mit Windows* XP unterschiedlich exportiert als auf Clients mit Windows Vista* und Windows* 7. Weitere Einzelheiten finden Sie unter LEAP-Profilzuordnung.

So erstellen Sie ein Profil mit LEAP-Authentifizierung:

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilliste auf Hinzufügen. Die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils werden geöffnet.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur beim Einsatz des Administrator-Tools durchgeführt werden.

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

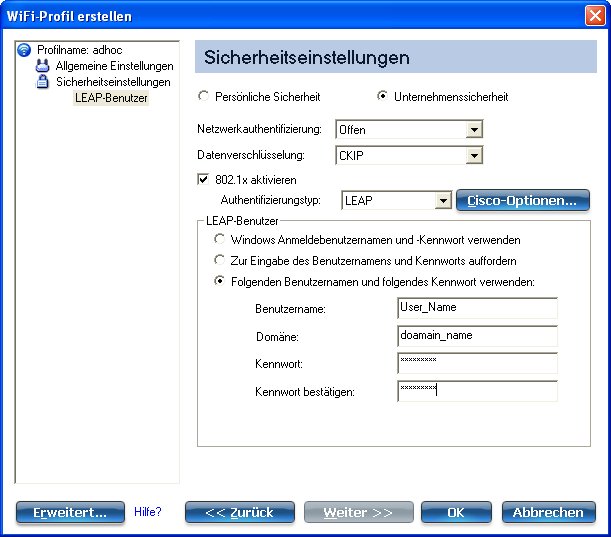

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie WPA - Unternehmen oder WPA2 - Unternehmen (empfohlen).

- Datenverschlüsselung: AES-CCMP wird empfohlen.

- 802.1X aktivieren: Diese Funktion ist standardmäßig markiert.

- Authentifizierungstyp: Wählen Sie LEAP für diese Verbindung.

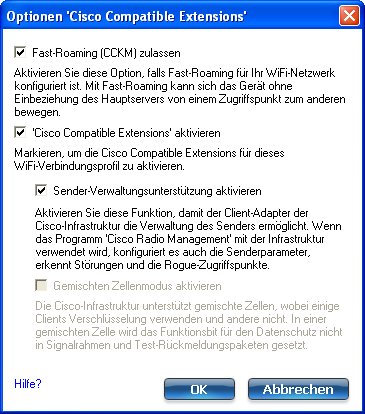

- Klicken Sie auf Cisco-Optionen.

-

Klicken Sie auf Cisco Compatible Extensions aktivieren, um die Cisco Compatible Extensions (CCX) Sicherheit zu aktivieren (Fast-Roaming (CCKM) zulassen), Sender-Verwaltungsunterstützungsunterstützung aktivieren und Gemischten Zellenmodus aktivieren).

- Klicken Sie auf Sender-Verwaltungsunterstützungsunterstützung aktivieren, um Rogue-Zugriffspunkte zu erkennen.

- Klicken Sie auf OK, um zu den Sicherheitseinstellungen zurückzukehren.

LEAP-Benutzer:

- Wählen Sie eine der nachfolgend aufgeführten Authentifizierungsmethoden. Falls Sie unter Administrator-Profiltyp die Option Ständig (mit oder ohne Auswahl von Voranmeldung/Allgemein) ausgewählt haben, dann steht nur Den folgenden Anmeldenamen und das Kennwort verwenden zur Verfügung. Falls Sie nur Voranmeldung/Allgemein ausgewählt haben, stehen die drei folgenden Authentifizierungsmethoden zur Verfügung.

- Klicken Sie auf OK, um die Einstellung zu speichern und die Seite zu schließen.

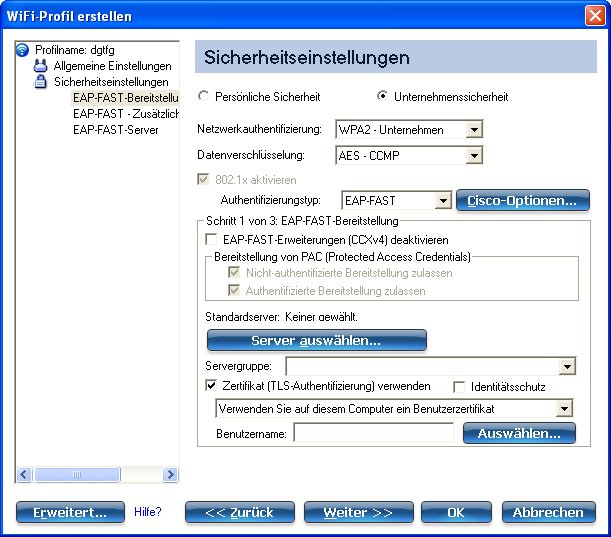

Profil mit EAP-FAST-Netzwerkauthentifizierung erstellen

Cisco Compatible Extensions Version 3 (CCXv3) bietet Unterstützung für EAP-FAST (Extensible Authentication Protocol-Flexible Authentication via Secure Tunneling). Dabei werden geschützte Zugriffsinformationen (PACs) zur Einrichtung eines authentifizierten Tunnels zwischen Client und Server verwendet. Cisco Compatible Extensions Version 4 (CCXv4) verbessert die Bereitstellungsmethoden für größere Sicherheit und bietet Innovationen in den Bereichen Sicherheit, Mobilität, Servicequalität sowie Netzwerkverwaltung.

Profilzuordnung

Dieses Profil wird auf Clients mit Windows* XP unterschiedlich exportiert als auf Clients mit Windows Vista* und Windows* 7. Weitere Einzelheiten finden Sie unter EAP-FAST-Profilzuordnung.

So erstellen Sie ein Profil mit EAP-FAST-Authentifizierung und Cisco Compatible Extensions, Version 3 (CCXv3)

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilliste auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur beim Einsatz des Administrator-Tools durchgeführt werden.

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie WPA - Unternehmen oder WPA2 - Unternehmen (empfohlen).

- Datenverschlüsselung: AES-CCMP wird empfohlen.

- 802.1X aktivieren: Diese Funktion ist standardmäßig markiert.

- Authentifizierungstyp: Wählen Sie für diese Verbindung EAP-FAST.

Schritt 1 von 2: EAP-FAST-Bereitstellung

- Klicken Sie auf EAP-FAST-Erweiterungen (CCXv4) deaktivieren, um die Bereitstellung innerhalb eines nicht-serverauthentifizierten TLS-Tunnels zu ermöglichen (Bereitstellungsmodus "Nicht-authentifizierter TLS-Server").

- Klicken Sie auf die Schaltfläche Server auswählen, um alle nicht-authentifizierten PACs anzuzeigen, die bereits bereitgestellt wurden und sich auf diesem Computer befinden. (Diese Option ist für Administratorprofile nicht verfügbar. Sie steht nur für Benutzerprofile auf Systemen mit Windows* XP zur Verfügung.)

HINWEIS: Falls die bereitgestellte PAC gültig ist, fordert die WiFi Connection Utility den Benutzer nicht auf, die PAC zu akzeptieren. Falls die PAC ungültig ist, lässt die WiFi Connection Utility die Bereitstellung automatisch fehlschlagen. In der Ereignisanzeige für WiFi wird eine Statusmeldung darüber angezeigt, dass ein Administrator auf dem Computer des Benutzers eine Überprüfung durchführen kann.

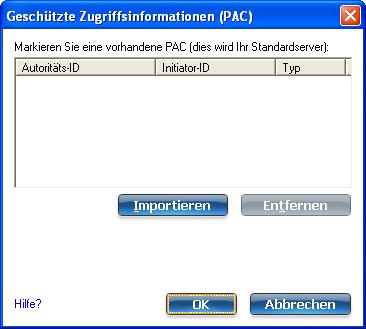

- So importieren Sie eine PAC: (Diese Option ist für Administratorprofile nicht verfügbar. Sie steht nur für Benutzerprofile auf Systemen mit Windows* XP zur Verfügung.)

- Klicken Sie auf Server auswählen, um die Liste "Geschützte Zugriffsinformationen (PAC)" zu öffnen.

- Klicken Sie auf Importieren, um eine PAC, die sich auf diesem Computer oder einem Server befindet, zu importieren.

- Wählen Sie die PAC und klicken Sie auf Öffnen.

- Geben Sie das PAC-Kennwort ein (optional).

- Klicken Sie auf OK, um diese Seite zu schließen. Die gewählte PAC wird der PAC-Liste hinzugefügt.

- Klicken Sie auf Weiter, um die Methode für den Abruf der Anmeldeinformationen auszuwählen, oder klicken Sie auf OK, um die EAP-FAST-Einstellungen zu speichern und zur Profilliste zurückzukehren. Die PAC wird für dieses drahtlose Profil verwendet.

Schritt 2 von 2: EAP-FAST - Zusätzliche Informationen

Ein Client sendet zur Client-Authentifizierung im eingerichteten Tunnel einen Benutzernamen und ein Kennwort für die Authentifizierung und Einrichtung der Client-Autorisierungsrichtlinie.

- Klicken Sie auf Benutzerberechtigungen, um eine der folgenden Methoden für den Abruf der Anmeldeinformationen auszuwählen: Windows-Anmeldung verwenden, Bei jeder Verbindungsherstellung auffordern oder Folgendes verwenden.

- Klicken Sie auf OK, um die Einstellungen zu speichern und die Seite zu schließen. Serververifizierung ist nicht erforderlich.

So erstellen Sie ein Profil mit EAP-FAST-Authentifizierung und Cisco Compatible Extensions, Version 4 (CCXv4)

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilliste auf Hinzufügen, um die Allgemeinen Einstellungen zur Erstellung eines WiFi-Profils zu öffnen.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur beim Einsatz des Administrator-Tools durchgeführt werden.

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

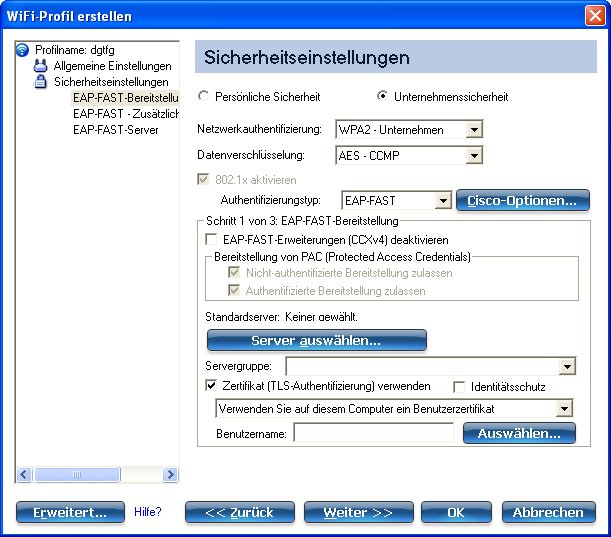

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie WPA - Unternehmen oder WPA2 - Unternehmen (empfohlen).

- Datenverschlüsselung: AES-CCMP wird empfohlen.

- 802.1X aktivieren: Markiert.

- Authentifizierungstyp: Wählen Sie für diese Verbindung EAP-FAST.

Schritt 1 von 3: EAP-FAST-Bereitstellung

EAP-FAST unterstützt mit CCXv4 zwei Bereitstellungsmodi:

- Serverauthentifizierter Modus: Bereitstellung innerhalb eines serverauthentifizierten TLS-Tunnels

- Nicht-serverauthentifizierter Modus: Bereitstellung innerhalb eines nicht-authentifizierten TLS-Tunnels

HINWEIS: Der serverauthentifizierte Modus bietet erhebliche Sicherheitsvorteile gegenüber dem nicht-serverauthentifizierten Modus, selbst wenn EAP-MS-CHAP-V2 als interne Methode verwendet wird. Dieser Modus schützt die EAP-MS-CHAP-V2-Übertragungen vor potenziellen Angriffen von Dritten, indem die Authentizität des Servers vor der MS-CHAP-V2-Übermittlung geprüft wird. Der serverauthentifizierte Modus ist daher wenn möglich die bevorzugte Methode. EAP-FAST-Peer muss den serverauthentifizierten Modus verwenden, wann immer ein Zertifikat oder ein öffentlicher Schlüssel verfügbar ist, um den Server zu authentifizieren und die besten Sicherheitsverfahren zu gewährleisten.

Bereitstellung von PAC (Protected Access Credentials):

EAP-FAST verwendet einen PAC-Schlüssel, um die Benutzer-Anmeldeinformationen, die ausgetauscht werden, zu schützen. Alle authentifizierenden EAP-FAST-Parteien werden anhand einer Autoritäts-ID (A-ID) identifiziert. Die lokal authentifizierenden Parteien senden ihre A-ID an den authentifizierenden Client und der Client prüft die Datenbank auf passende A-ID. Wenn der Client die A-ID nicht erkennt, fordert er eine neue PAC an.

HINWEIS: Falls die bereitgestellte PAC gültig ist, fordert die WiFi Connection Utility den Benutzer nicht auf, die PAC zu akzeptieren. Falls die PAC ungültig ist, lässt die WiFi Connection Utility die Bereitstellung automatisch fehlschlagen. In der Ereignisanzeige für WiFi wird eine Statusmeldung darüber angezeigt, dass ein Administrator auf dem Computer des Benutzers eine Überprüfung durchführen kann.

- Vergewissern Sie sich, dass EAP-FAST-Erweiterungen (CCXv4) deaktivieren nicht ausgewählt ist. Nicht-authentifizierte Bereitstellung zulassen und Authentifizierte Bereitstellung zulassen sind standardmäßig ausgewählt. Nach Auswahl einer PAC vom Standardserver können Sie diese Bereitstellungsmethoden beliebig deaktivieren.

- Standardserver: Keine ist die Standardeinstellung. Klicken Sie auf Server auswählen, um eine PAC vom standardmäßigen PAC-Autoritätsserver auszuwählen, oder wählen Sie einen Server aus der Liste Servergruppe aus. Die Auswahlseite für den EAP-FAST-Standardserver (PAC-Autorität) wird geöffnet.

HINWEIS: Servergruppen werden nur dann aufgeführt, wenn Sie ein Administrator-Paket installiert haben, das Einstellungen für EAP-FAST Autoritätskennungs-(A-ID-)Gruppen enthält.

Die PAC-Bereitstellung kann auch manuell (out-of-band) vorgenommen werden. Durch die manuelle Bereitstellung können Sie eine PAC für einen Benutzer auf einem ACS-Server erstellen und diese dann auf den Benutzercomputer importieren. Eine PAC-Datei kann durch ein Kennwort geschützt werden, welches der Benutzer bei einem PAC-Import eingeben muss.

- So importieren Sie eine PAC:

- Klicken Sie auf Importieren, um eine PAC vom PAC-Server zu importieren.

- Klicken Sie auf Öffnen.

- Geben Sie das PAC-Kennwort ein (optional).

- Klicken Sie auf OK, um diese Seite zu schließen. Die markierte PAC wird für dieses drahtlose Profil verwendet.

EAP-FAST CCXv4 bietet Unterstützung für die Bereitstellung anderer Berechtigungen als der aktuell für die Tunneleinrichtung bereitgestellten PAC. Zu diesen Berechtigungsarten gehören vertrauenswürdige CA-Zertifikate, Computerberechtigungen für die Computerauthentifizierung sowie temporäre Benutzerberechtigungen zur Umgehung der Benutzerauthentifizierung.

Zertifikat (TLS-Authentifizierung) verwenden

- Klicken Sie auf Zertifikat (TLS-Authentifizierung) verwenden.

- Klicken Sie auf Identitätsschutz, wenn der Tunnel geschützt ist.

- Wählen Sie eine der folgenden Optionen, um ein Zertifikat anzufordern: Meine Smart-Card verwenden, Das für diesen Computer ausgestellte Zertifikat verwenden oder Für diesen Computer ein Benutzerzertifikat verwenden.

- Benutzername: Geben Sie den dem Benutzerzertifikat zugewiesenen Benutzernamen ein.

- Klicken Sie auf Weiter.

Schritt 2 von 3: EAP-FAST - Zusätzliche Informationen

Wenn Sie Zertifikat (TLS-Authentifizierung) verwenden und Für diesen Computer ein Benutzerzertifikat verwenden ausgewählt haben, klicken Sie auf Weiter (keine Roaming-Identität erforderlich) und fahren Sie mit Schritt 3 fort, um die EAP-FAST Serverzertifikatseinstellungen zu konfigurieren. Wenn eine Konfiguration der EAP-FAST Servereinstellungen nicht erforderlich ist, klicken Sie auf OK, um die Einstellungen zu speichern und zur Profilseite zurückzukehren.

Wenn Sie die Option Meine Smart-Card verwenden aktiviert haben, fügen Sie falls erforderlich die Roaming-Identität hinzu. Klicken Sie auf OK, um Ihre Einstellungen zu speichern und zur Profilseite zurückzukehren.

Wenn Sie Zertifikat (TLS-Authentifizierung) verwenden nicht ausgewählt haben, klicken Sie auf Weiter, um ein Authentifizierungsprotokoll auszuwählen. CCXv4 lässt zusätzliche Berechtigungen oder TLS Cipher Suites zur Tunneleinrichtung zu.

Authentifizierungsprotokoll: Wählen Sie entweder GTC oder MS-CHAP-V2 (Standard).

Generic Token Card (GTC)

GTC kann mit dem serverauthentifizierten Modus verwendet werden. Auf diese Weise können Peers, die andere Benutzerdatenbanken als Lightweight Directory Access Protocol (LDAP) sowie Einmalkennworttechnologie (OTP) verwenden, im Band bereitgestellt werden. Der Austausch ist jedoch nur dann möglich, wenn dabei die TLS Cipher Suites zur Serverauthentifizierung verwendet werden.

So konfigurieren Sie ein Einmalkennwort:

- Authentifizierungsprotokoll: Wählen Sie GTC (Generic Token Card).

- Benutzeranmeldeinformationen: Wählen Sie Bei jeder Verbindungsherstellung auffordern.

- Bei Verbindungsherstellung Folgendes anfordern: Wählen Sie eine der folgenden Optionen:

| Name |

Beschreibung |

| Statisches Kennwort |

Geben Sie bei Herstellung der Verbindung die Benutzeranmeldeinformationen ein. |

| Einmalkennwort (OTP) |

Fordern Sie vom Hardware-Token-Gerät ein Kennwort an. |

| PIN (Soft-Token) |

Fordern Sie vom Soft-Token-Programm ein Kennwort an. |

- Klicken Sie auf OK.

- Wählen Sie das Profil aus der Liste der WiFi-Netzwerke.

- Klicken Sie auf Verbinden. Sie werden zur Eingabe des Benutzernamens, der Domäne und des Einmalkennworts aufgefordert.

- Klicken Sie auf OK.

MS-CHAP-V2. Dieser Parameter gibt das Authentifizierungsprotokoll an, das über den PEAP-Tunnel ausgeführt wird.

- Authentifizierungsprotokoll: Wählen Sie MS-CHAP-V2.

- Wählen Sie die Benutzeranmeldeinformationen aus: Windows-Anmeldung verwenden, Bei jeder Verbindungsherstellung auffordern oder Folgendes verwenden.

- Roaming-Identität: In dieses Feld kann eine Roaming-Identität eingegeben werden oder Sie können %Domäne%\%Benutzername% als Standardformat zur Eingabe der Roaming-Identität verwenden.

Wenn 802.1X Microsoft IAS RADIUS als Authentifizierungsserver verwendet wird, berechtigt dieser das Gerät anhand der Roaming-Identität aus der Intel® PROSet/Wireless WiFi-Software und ignoriert den Benutzernamen aus dem Authentifizierungsprotokoll MS-CHAP-V2. Microsoft IAS RADIUS akzeptiert nur einen gültigen Benutzernamen (dotNet-Benutzer) für die Roaming-Identität. Für alle anderen Authentifizierungsserver ist die Roaming-Identität optional. Es wird daher empfohlen, als Roaming-Identität den gewünschten Bereich (z. B. anonym@meinbereich) anstatt einer echten Identität einzugeben.

Schritt 3 von 3: EAP-FAST-Server

Der Bereitstellungsmodus "Authentifizierter TLS-Server" wird mit Verwendung eines vertrauenswürdigen CA-Zertifikats, eines selbst unterzeichneten Serverzertifikats oder von öffentlichen Serverschlüsseln und GTC als interner EAP-Methode unterstützt.

- Wählen Sie eine der folgenden Abrufmethoden: Serverzertifikat validieren oder Server- oder Zertifikatsnamen angeben.

- Klicken Sie auf OK, um die Sicherheitseinstellungen zu schließen.

EAP-FAST-Benutzereinstellungen:

HINWEIS: Falls ein Administratorpaket, das auf einen Benutzercomputer exportiert werden soll, die Aktivierung der CCXv4-Anwendungseinstellung des Administrator-Tools nicht umfasst, stehen nur die EAP-FAST-Benutzereinstellungen zur Konfiguration zur Verfügung.

So richten Sie einen Client mit EAP-FAST-Netzwerkauthentifizierung ein:

-

Klicken Sie im Hauptfenster der WiFi Connection Utility auf Profile....

Oder, falls Sie Administrator-Aufgaben durchführen, öffnen Sie das Administrator-Tool.

- Klicken Sie in der Profilseite auf Hinzufügen, um die allgemeine Einstellungen zur Erstellung eines Wifi-Profils zu öffnen.

- Name des WiFi-Netzwerks (SSID): Geben Sie die Netzwerk-Kennung ein.

- Profilname: Geben Sie einen beschreibenden Profilnamen ein.

- Betriebsmodus: Klicken Sie auf Netzwerk (Infrastruktur). (Dieser Parameter ist auf Infrastruktur gesetzt, wenn Sie das Administrator-Tool verwenden.)

- Administrator-Profiltyp: Wählen Sie Ständig oder Voranmeldung/Allgemein. (Dieser Schritt muss nur beim Einsatz des Administrator-Tools durchgeführt werden.

- Klicken Sie auf Weiter, um die Sicherheitseinstellungen zu öffnen.

- Klicken Sie auf Unternehmenssicherheit.

- Netzwerkauthentifizierung: Wählen Sie WPA - Unternehmen oder WPA2 - Unternehmen.

- Datenverschlüsselung: Wählen Sie eine der folgenden Optionen:

- TKIP bietet eine Schlüsselmischfunktion innerhalb des Pakets, ein Meldungsintegritätsprüfverfahren und einen Neuverschlüsselungsmechanismus.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) wird als Datenverschlüsselungsmethode verwendet, wenn ein besonders effektiver Datenschutz wichtig ist. AES-CCMP wird empfohlen.

- 802.1X aktivieren: Markiert.

- Authentifizierungstyp: Wählen Sie für diese Verbindung EAP-FAST.

- Klicken Sie auf

Cisco-Optionen, um die Option Fast-Roaming (CCKM) zulassen auszuwählen und den WiFi-Adapter auf dem Client für sicheres Fast-Roaming zu aktivieren.

Schritt 1 von 3: EAP-FAST-Bereitstellung (Benutzereinstellungen)

EAP-FAST verwendet einen PAC-Schlüssel, um die Benutzer-Anmeldeinformationen, die ausgetauscht werden, zu schützen. Alle authentifizierenden EAP-FAST-Parteien werden anhand einer Autoritäts-ID (A-ID) identifiziert. Die lokal authentifizierenden Parteien senden ihre A-ID an den authentifizierenden Client und der Client prüft die Datenbank auf passende A-ID. Wenn der Client die A-ID nicht erkennt, fordert er eine neue PAC an.

HINWEIS: Falls die bereitgestellte PAC gültig ist, fordert die WiFi Connection Utility den Benutzer nicht auf, die PAC zu akzeptieren. Falls die PAC ungültig ist, lässt die WiFi Connection Utility die Bereitstellung automatisch fehlschlagen. In der Ereignisanzeige für WiFi wird eine Statusmeldung darüber angezeigt, dass ein Administrator auf dem Computer des Benutzers eine Überprüfung durchführen kann.

- Unmarkiert lassen EAP-FAST-Erweiterungen (CCXv4) deaktivieren.

- Authentifizierte Bereitstellung zulassen und Nicht authentifizierte Bereitstellung zulassen sind standardmäßig ausgewählt.

- Standardserver: Der Standardwert ist "Keine". Klicken Sie auf Server auswählen, um vom Standard-PAC-Autoritätsserver eine PAC auszuwählen. Die Seite "Geschützte Zugriffsberechtigungen" (PAC) wird geöffnet.

HINWEIS: Servergruppen werden nur dann aufgeführt, wenn Sie ein Administrator-Paket installiert haben, das Einstellungen für EAP-FAST Autoritätskennungs-(A-ID-)Gruppen enthält.

Die PAC-Bereitstellung kann auch manuell (out-of-band) vorgenommen werden. Durch die manuelle Bereitstellung können Sie eine PAC für einen Benutzer auf einem ACS-Server erstellen und diese dann auf den Benutzercomputer importieren. Eine PAC-Datei kann durch ein Kennwort geschützt werden, welches der Benutzer bei einem PAC-Import eingeben muss.

- So importieren Sie eine PAC:

- Klicken Sie auf Importieren, um eine PAC vom PAC-Server zu importieren.

- Klicken Sie auf Öffnen.

- Geben Sie das PAC-Kennwort ein (optional).

- Klicken Sie auf OK, um diese Seite zu schließen. Die markierte PAC wird für dieses drahtlose Profil verwendet.

- Klicken Sie auf Weiter.

- Wenn dies kein Voranmelde-/Allgemeines Profil ist, klicken Sie auf Weiter und fahren Sie mit Schritt 3 von 3 fort. EAP-FAST-Server.

- Wenn es sich um ein Voranmeldung/Allgemeines Profil handelt oder wenn Sie zur Erstellung dieses Profils das Administrator-Tool nicht verwenden, fahren Sie mit dem nächsten Schritt fort.

Schritt 2 von 3: EAP-FAST - Zusätzliche Informationen

- Authentifizierungsprotokoll: Markieren Sie MS-CHAP-V2 oder GTC

- Benutzeranmeldeinformationen: Markieren Sie "Windows-Anmeldung verwenden" oder "Folgendes verwenden".

- Wenn Sie Folgendes verwenden markiert haben, geben Sie Benutzernamen, Domäne, Kennwort und Kennwortbestätigung ein.

- Geben Sie die Roaming-Identität ein: %DOMAIN%\%USERNAME

- Klicken Sie auf Weiter.

Schritt 3 von 3: EAP-FAST-Server

- Wenn Sie wünschen, klicken Sie auf Serverzertifikat verifizieren und wählen Sie aus dem Dropdown-Menü den "Zertifikataussteller" aus. Die Standardeinstellung ist "Beliebige vertrauenswürdige CA".

- Wenn Sie wünschen, klicken Sie auf Server oder Zertifikatsnamen angeben und geben Sie den Namen ein. Klicken Sie dann auf Servername muss genau mit dem angegebenen Eintrag übereinstimmen oder auf Domänenname muss in angegebenem Namen enden. Der Servername kann beliebige Zeichen enthalten, einschließlich Sonderzeichen.

- Klicken Sie auf OK.