Tworzenie profili dla systemu Windows*

W tej sekcji opisano tworzenie profili dla systemów Windows* XP, Windows Vista* i Windows* 7.

Sieć infrastrukturalna składa się z co najmniej jednego punktu dostępu oraz co najmniej jednego komputera z zainstalowaną kartą WiFi. Każdy punkt dostępu musi być przewodowo podłączony do sieci WiFi. W tej sekcji opisano tworzenie różnych profili WiFi.

Tworzenie profilu bez uwierzytelniania i bez szyfrowania danych (Żadne)

PRZESTROGA: Sieci, w których nie jest stosowane uwierzytelnianie ani szyfrowanie, są w dużym stopniu narażone na dostęp nieuprawnionych użytkowników.

Aby utworzyć profil połączenia z siecią WiFi bez szyfrowania:

-

W oknie głównym Narzędzia do połączeń Intel® PROSet/Wireless WiFi kliknij opcję Profile.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście/karcie Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora).

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Otwarte (zaznaczone).

Uwierzytelnianie otwarte umożliwia urządzeniom bezprzewodowym uzyskiwanie dostępu do sieci bez uwierzytelniania 802.11. Jeśli sieć nie jest szyfrowana, dowolne urządzenie z poprawnym identyfikatorem SSID może zostać skojarzone z punktem dostępu i uzyskać dostęp do sieci.

- Szyfrowanie danych: Opcją domyślną jest Żadne.

- Kliknij przycisk OK. Profil zostanie dodany do listy profili i połączony z siecią bezprzewodową.

Tworzenie profilu z udostępnianym uwierzytelnianiem sieci

W przypadku uwierzytelniania przy użyciu klucza udostępnianego zakłada się, że każda stacja sieci bezprzewodowej uzyskała tajny klucz udostępniany (bezpiecznym kanałem, niezależnym od kanału komunikacyjnego sieci bezprzewodowej 802.11). W przypadku uwierzytelniania przy użyciu klucza udostępnianego, dla klienta należy skonfigurować statyczny klucz WEP lub CKIP. Klient może uzyskać dostęp do sieci pod warunkiem, że zostanie uwierzytelniony. Klucz CKIP zapewnia skuteczniejszą metodę szyfrowania danych niż WEP, ale nie jest obsługiwany przez wszystkie systemy operacyjne i punkty dostępu.

UWAGA: Wydawałoby się, że klucz wspólny zapewnia wyższy poziom bezpieczeństwa, jednak znanym słabym punktem tego rozwiązania jest przesyłanie ciągu wyzwania do klienta w postaci czystego tekstu. Jeśli ktoś użyje oprogramowania wykrywającego ciąg wyzwania, klucz uwierzytelniania udostępnianego może zostać łatwo odtworzony. Zatem uwierzytelnianie otwarte (z szyfrowaniem danych) jest w rzeczywistości bezpieczniejsze.

Aby utworzyć profil z uwierzytelnianiem udostępnianym:

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście/karcie Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora).

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję Udostępniane. Udostępniane uwierzytelnianie uzyskuje się, za pomocą prekonfigurowanego klucza szyfrowania WEP.

- Szyfrowanie danych: Wybierz opcję Żadne, WEP (64-bitowe lub 128-bitowe) lub CKIP (64-bitowe lub 128-bitowe).

- Włącz 802.1X: Wyłączona.

- Poziom szyfrowania: 64-bitowy lub 128-bitowy: Podczas przełączania między szyfrowaniem 64-bitowym i 128-bitowym poprzednie ustawienia zostają usunięte i konieczne jest wprowadzanie nowego klucza.

- Indeks klucza: Wybierz opcję 1, 2, 3 lub 4. Zmień indeks klucza, aby skonfigurować maksymalnie cztery hasła.

- Hasło zabezpieczające sieci bezprzewodowej (klucz szyfrowania): Wprowadź hasło sieci bezprzewodowej (klucz szyfrowania). Hasło jest wartością używaną przez punkt dostępu lub router sieci bezprzewodowej. Aby uzyskać to hasło, należy skontaktować się z administratorem.

- Fraza hasła (64 bitów): Należy wprowadzić pięć (5) znaków alfanumerycznych (0–9, a–z lub A–Z).

- Klucz szesnastkowy (64 bitów): Należy wprowadzić 10 znaków w systemie szesnastkowym (0–9 i A–F).

- Fraza hasła (128 bitów): Należy wprowadzić 13 znaków alfanumerycznych (0–9, a–z lub A–Z).

- Klucz szesnastkowy (128 bitów): Należy wprowadzić 10 znaków w systemie szesnastkowym (0–9 i A–F).

Tworzenie profilu z uwierzytelnianiem sieci WPA-Indywidualne i WPA2-Indywidualne

Dostęp zabezpieczony Wi-Fi (WPA) to udoskonalenie zabezpieczeń, znacznie zwiększające poziom ochrony danych i kontrolę dostępu do sieci bezprzewodowej. Tryb WPA-Indywidualne wymusza wymianę kluczy i działa tylko z użyciem dynamicznych kluczy szyfrowania. Jeśli tryb WPA-Indywidualne lub WPA2-Indywidualne jest obsługiwany przez punkt dostępu lub router sieci bezprzewodowej, należy go włączyć i ustawić długie, silne hasło. Dla sieci indywidualnych lub domowych bez serwera RADIUS lub AAA należy używać trybu Wi-Fi PAP.

- WPA-Indywidualne: Metoda zabezpieczeń sieci bezprzewodowej, zapewniająca silną ochronę danych i zapobiegająca nieuprawnionemu uzyskiwaniu dostępu do sieci, przeznaczona dla małych sieci. Używane jest w niej szyfrowanie TKIP lub AES-CCMP, a ochrona przeciw nieuprawnionemu uzyskiwaniu dostępu do sieci jest zapewniana przez klucz wspólny (PSK).

- WPA2-Indywidualne: Kolejna po WPA metoda zabezpieczeń sieci bezprzewodowej, zapewniająca silniejszą ochronę danych i zapobiegająca nieuprawnionemu uzyskiwaniu dostępu do sieci, przeznaczona dla małych sieci.

UWAGA: Tryby WPA-Indywidualne i WPA2-Indywidualne mogą być stosowane łącznie.

Niektóre rozwiązania zabezpieczeń mogą nie być obsługiwane przez zainstalowany system operacyjny i mogą wymagać instalacji dodatkowego oprogramowania i/lub pewnych urządzeń, a także wsparcia infrastruktury sieci bezprzewodowej LAN. Szczegóły można uzyskać u producenta komputera.

Aby dodać profil z uwierzytelnianiem sieci WPA-Indywidualne lub WPA2-Indywidualne:

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście/karcie Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora).

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję WPA-Indywidualne lub WPA2-Indywidualne. Zobacz: Przegląd zabezpieczeń.

- Szyfrowanie danych: Wybierz opcję TKIP lub AES-CCMP.

- Hasło: Wprowadź frazę tekstową, składającą się z 8–63 znaków. Hasło długie stanowi lepsze zabezpieczenie sieci niż hasło krótkie. Hasło wprowadzone dla punktów dostępu musi być używane również na danym komputerze i wszystkich urządzeniach bezprzewodowych, uzyskujących dostęp do danej sieci.

Tworzenie profilu z uwierzytelnianiem sieci WPA-Korporacyjne i WPA2-Korporacyjne

Dla trybu WPA2-Korporacyjne wymagany jest serwer uwierzytelniania.

- WPA-Korporacyjne: Metoda zabezpieczeń sieci bezprzewodowej, zapewniająca silną ochronę danych, przeznaczona dla wielu użytkowników i dużych sieci. Używany jest w niej schemat uwierzytelniania 802.1X z szyfrowaniem TKIP lub AES-CCMP. Metoda ta zapobiega nieuprawnionemu uzyskiwaniu dostępu do sieci przez weryfikowanie użytkowników sieci na serwerze uwierzytelniania.

- WPA 2-Korporacyjne: Kolejna po WPA metoda zabezpieczeń sieci bezprzewodowej, zapewniająca silniejszą ochronę danych, przeznaczona dla wielu użytkowników i dużych sieci. Metoda ta zapobiega nieuprawnionemu uzyskiwaniu dostępu do sieci przez weryfikowanie użytkowników sieci na serwerze uwierzytelniania.

UWAGA: Tryby WPA-Korporacyjne i WPA2-Korporacyjne mogą być stosowane łącznie.

Aby dodać profil z uwierzytelnianiem sieci WPA-Korporacyjne lub WPA2-Korporacyjne:

- Uzyskaj od administratora nazwę użytkownika i hasło na serwerze RADIUS.

- Niektóre typy uwierzytelniania wymagają uzyskania i zainstalowania certyfikatu klienta. Więcej informacji można znaleźć w sekcji Tworzenie profilu z uwierzytelnianiem TLS lub uzyskać od administratora.

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora).

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję WPA-Korporacyjne lub WPA2-Korporacyjne.

- Szyfrowanie danych: Wybierz opcję TKIP lub AES-CCMP.

- Włącz 802.1X: Opcja zaznaczona domyślnie.

- Typ uwierzytelniania: Wybierz jedną z opcji: EAP-SIM, LEAP, TLS, TTLS, PEAP lub EAP-FAST.

Konfigurowanie profili sieci z typami uwierzytelniania 802.1X

Tworzenie profilu z szyfrowaniem danych WEP i uwierzytelnianiem sieci EAP-SIM

W uwierzytelnianiu EAP-SIM dane są szyfrowane za pomocą dynamicznego klucza WEP sesji, pobieranego z karty klienta i serwera RADIUS. W przypadku uwierzytelniania EAP-SIM wymagane jest wprowadzenie kodu weryfikacyjnego użytkownika (kodu PIN), umożliwiającego komunikację z kartą SIM. Karta SIM to specjalna karta inteligentna używana w cyfrowych sieciach komórkowych GSM.

Mapowanie profili

Ten profil zostanie wyeksportowany w inny sposób do klientów z systemem Windows* XP, a w inny do klientów z systemami Windows Vista* i Windows* 7. Więcej informacji na ten temat można znaleźć w sekcji Mapowanie profili EAP-SIM.

Aby dodać profil z uwierzytelnianiem EAP-SIM:

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora).

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję Otwarte (zalecane).

- Szyfrowanie danych: Wybierz opcję WEP.

- Kliknij pole wyboru Włącz 802.1X.

- Typ uwierzytelniania: Wybierz opcję EAP-SIM.

Użycie uwierzytelniania EAP-SIM:

- Typy uwierzytelniania sieci: Otwarte, Udostępniane, WPA-Korporacyjne i WPA2-Korporacyjne.

- Typy szyfrowania danych: Żadne, WEP, TKIP, AES-CCMP i CKIP.

Użytkownik EAP-SIM (opcjonalnie)

- Kliknij opcję Określ nazwę użytkownika (tożsamość):

- Dla opcji Nazwa użytkownika: Nazwa użytkownika przypisana do karty SIM.

- Kliknij przycisk OK.

Tworzenie profilu dla systemu Windows* XP z uwierzytelnianiem sieci EAP-AKA

EAP-AKA (ang. Extensible Authentication Protocol Method for UMTS Authentication and Key Agreement) to mechanizm EAP służący do uwierzytelniania i dystrybucji klucza sesji za pomocą karty SIM w systemie UMTS (USIM). Karta USIM jest specjalną kartą inteligentną używaną w sieciach komórkowych do weryfikowania użytkownika w sieci.

Użycie uwierzytelniania EAP-AKA:

- Uwierzytelnianie sieci: Otwarte, WPA-Korporacyjne i WPA2-Korporacyjne

- Szyfrowanie danych: WEP lub CKIP dla uwierzytelniania otwartego, TKIP lub AES-CCMP dla uwierzytelniania korporacyjnego.

Mapowanie profili

Ten profil zostanie wyeksportowany w inny sposób do klientów z systemem Windows* XP, a w inny do klientów z systemami Windows Vista* i Windows* 7. Więcej informacji na ten temat można znaleźć w sekcji Mapowanie profili EAP-AKA.

Aby dodać profil z uwierzytelnianiem EAP-AKA:

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora).

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję Otwarte, WPA-Korporacyjne lub WPA2-Korporacyjne.

- Szyfrowanie danych: Wybierz opcję WEP lub CKIP dla uwierzytelniania otwartego albo opcję TKIP lub AES-CCMP dla uwierzytelniania korporacyjnego.

- Kliknij pole wyboru Włącz 802.1X (jeśli nie zostało jeszcze zaznaczone).

- Typ uwierzytelniania: Wybierz opcję EAP-AKA.

Użytkownik EAP-AKA (opcjonalnie)

- Kliknij opcję Określ nazwę użytkownika (tożsamość):

- Dla opcji Nazwa użytkownika: Nazwa użytkownika przypisana do karty USIM.

- Kliknij przycisk OK.

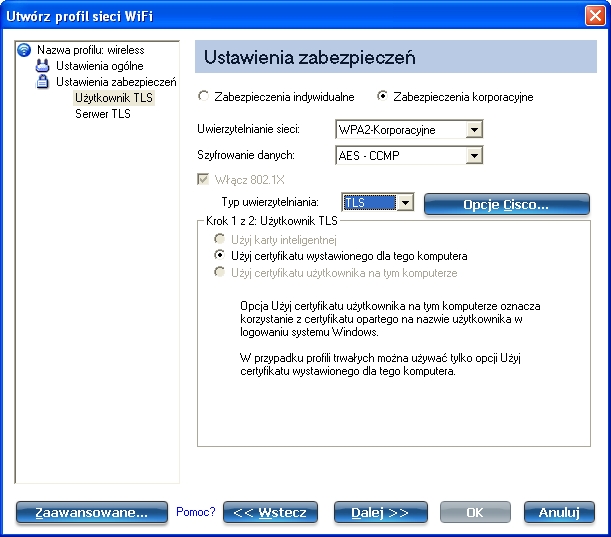

Tworzenie profilu z uwierzytelnianiem sieci TLS

Te ustawienia określają protokół i poświadczenia używane do uwierzytelniania użytkownika. TLS jest metodą uwierzytelniania dwukierunkowego, w której do weryfikacji tożsamości klienta i serwera używane są wyłącznie certyfikaty cyfrowe.

Mapowanie profili

Ten profil zostanie wyeksportowany w inny sposób do klientów z systemem Windows* XP, a w inny do klientów z systemami Windows Vista* i Windows* 7. Więcej informacji na ten temat można znaleźć w sekcji Mapowanie profili TLS.

Aby utworzyć profil z uwierzytelnianiem TLS

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora).

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję WPA-Korporacyjne lub WPA2-Korporacyjne (zalecane).

- Szyfrowanie danych: Wybierz opcję AES-CCMP (zalecane).

- Włącz 802.1X: Opcja zaznaczona domyślnie.

- Typ uwierzytelniania: Wybierz opcję TLS dla tego połączenia.

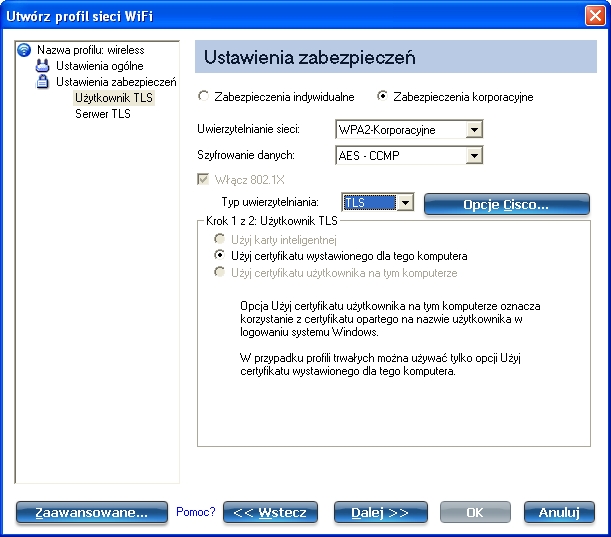

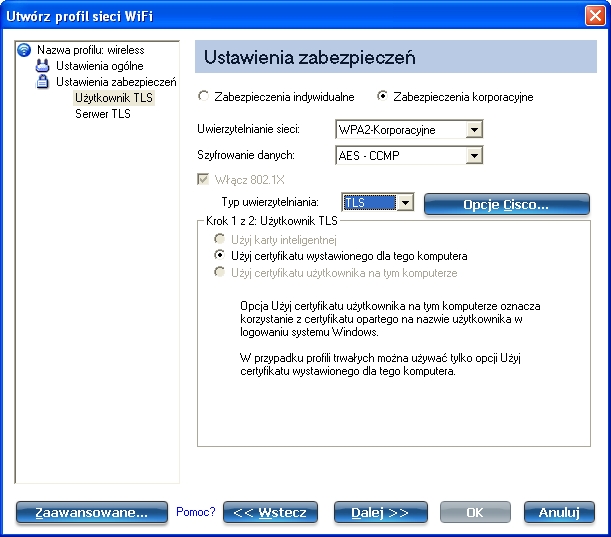

Krok 1 z 2: Użytkownik TLS

- Uzyskaj i zainstaluj certyfikat klienta. Więcej informacji można znaleźć w sekcji Tworzenie profilu z uwierzytelnianiem TLS lub uzyskać od administratora systemu.

- Aby uzyskać certyfikat, wybierz jedną z opcji: Użyj karty inteligentnej, Użyj certyfikatu wystawionego dla tego komputera lub Użyj certyfikatu użytkownika na tym komputerze.

- Kliknij przycisk Dalej, aby otworzyć stronę ustawień serwera TLS.

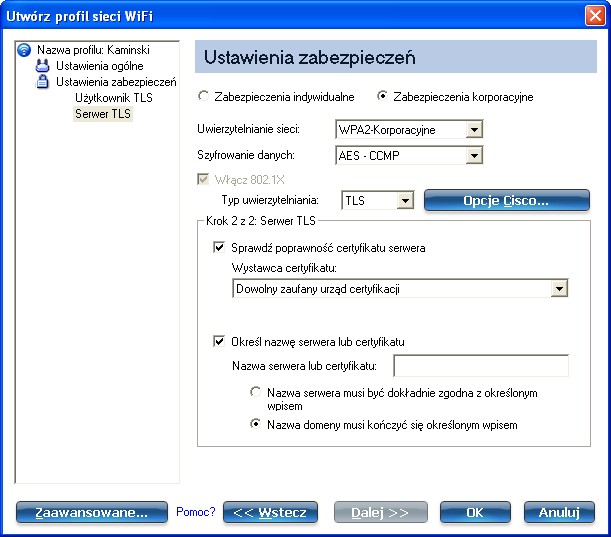

Krok 2 z 2: Serwer TLS

- Wybierz jedną z następujących metod pobierania poświadczeń: Sprawdź poprawność certyfikatu serwera lub Określ nazwę serwera lub certyfikatu.

- Kliknij przycisk OK. Profil zostanie dodany do listy profili.

- Kliknij nowy profil umieszczony na końcu listy profili. Za pomocą strzałki w górę lub w dół zmień priorytet nowego profilu.

- Kliknij przycisk Połącz, aby połączyć się z wybraną siecią bezprzewodową.

- Kliknij przycisk OK, aby zamknąć narzędzie.

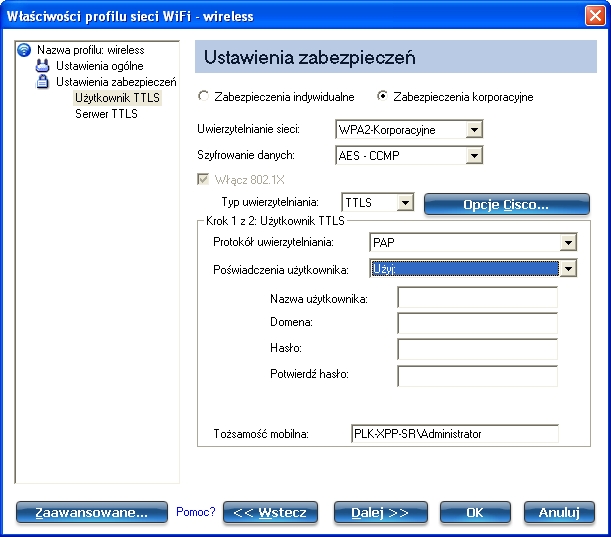

Tworzenie profilu z uwierzytelnianiem sieci TTLS

Uwierzytelnianie TTLS: Te ustawienia określają protokół i poświadczenia używane do uwierzytelniania użytkownika. Klient korzysta z usługi EAP-TLS w celu sprawdzenia serwera i utworzenia między klientem i serwerem kanału zaszyfrowanego metodą TLS. Klient może korzystać z innego protokołu uwierzytelniania. Zazwyczaj protokoły z hasłem wysyłają wyzwanie przez ukryty kanał zaszyfrowany metodą TLS.

Mapowanie profili

Ten profil zostanie wyeksportowany w inny sposób do klientów z systemem Windows* XP, a w inny do klientów z systemami Windows Vista* i Windows* 7. Więcej informacji na ten temat można znaleźć w sekcji Mapowanie profili TTLS.

Aby utworzyć profil z uwierzytelnianiem TTLS

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora;

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję WPA-Korporacyjne lub WPA2-Korporacyjne (zalecane).

- Szyfrowanie danych: Wybierz opcję TKIP lub AES-CCMP (zalecane).

- Włącz 802.1X: Opcja zaznaczona domyślnie.

- Typ uwierzytelniania: Wybierz uwierzytelnianie TTLS, które będzie używane dla tego połączenia.

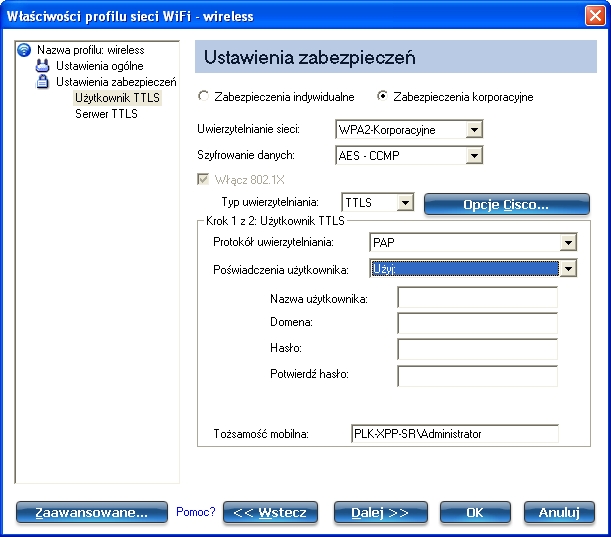

Krok 1 z 2: Użytkownik TTLS

- Protokół uwierzytelniania: Ten parametr określa protokół uwierzytelniania używany w tunelu TTLS. Dostępne protokoły: PAP (domyślny), CHAP, MS-CHAP i MS-CHAP-V2. Informacje na ten temat można znaleźć w sekcji Przegląd zabezpieczeń.

- Poświadczenia użytkownika: W przypadku korzystania z protokołów PAP, CHAP, MS-CHAP i MS-CHAP-V2 należy wybrać jedną z następujących metod uwierzytelniania: Użyj logowania systemu Windows, Monituj przy każdym łączeniu lub Użyj:.

- Tożsamość mobilna: W tym polu można wpisać tożsamość mobilną lub użyć domyślnego formatu tożsamości mobilnej: %domena%\%nazwa_użytkownika%.

W przypadku stosowania 802.1X Microsoft IAS RADIUS jako serwera uwierzytelniania, serwer uwierzytelnia urządzenie przy użyciu nazwy użytkownika Tożsamość mobilna z programu Intel PROSet/Wireless WiFi i ignoruje nazwę użytkownika protokołu uwierzytelniania MS-CHAP-V2. Microsoft IAS RADIUS akceptuje tylko prawidłowe nazwy użytkowników (użytkownik dotNet) dla tożsamości mobilnej. W przypadku innych serwerów uwierzytelniania tożsamość mobilna jest opcjonalna. Zalecane jest więc, aby zamiast prawdziwej tożsamości używany był żądany obszar (np. anonim@obszar) tożsamości mobilnej.

- Kliknij przycisk Dalej, aby przejść do ustawień serwera TTLS.

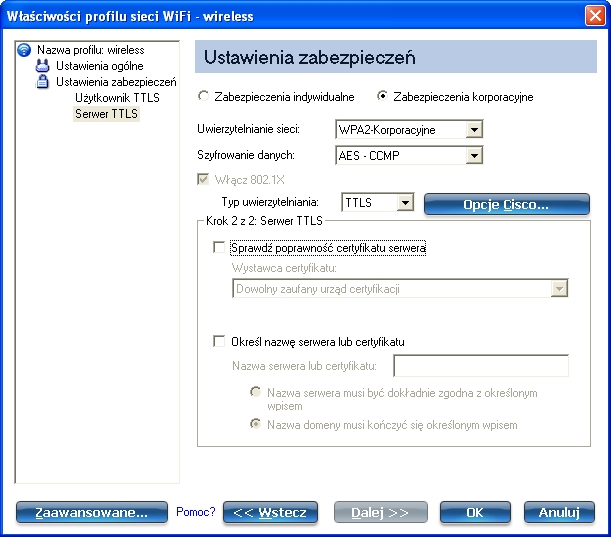

Krok 2 z 2: Serwer TTLS

- Wybierz jedną z następujących metod pobierania poświadczeń: Sprawdź poprawność certyfikatu serwera lub Określ nazwę serwera lub certyfikatu.

- Kliknij przycisk OK, aby zapisać ustawienia i zamknąć stronę.

Tworzenie profilu z uwierzytelnianiem sieci PEAP

Uwierzytelnianie PEAP: Ustawienia protokołu PEAP są wymagane do uwierzytelniania klienta przez serwer uwierzytelniania. Klient korzysta z usługi EAP-TLS w celu sprawdzenia serwera i utworzenia między klientem i serwerem kanału zaszyfrowanego metodą TLS. Aby możliwe było sprawdzanie serwera, klient może w odniesieniu do tego kanału korzystać z innych mechanizmów EAP (np. Microsoft Challenge Authentication Protocol, MS-CHAP, w wersji 2). Pakiety żądania i odpowiedzi wysyłane są przez ukryty kanał zaszyfrowany metodą TLS. W poniższym przykładzie opisano korzystanie z dostępu zabezpieczonego WPA z szyfrowaniem AES-CCMP lub TKIP przy użyciu uwierzytelniania PEAP.

Mapowanie profili

Ten profil zostanie wyeksportowany w inny sposób do klientów z systemem Windows* XP, a w inny do klientów z systemami Windows Vista* i Windows* 7. Więcej informacji na ten temat można znaleźć w sekcji Mapowanie profili PEAP.

Aby utworzyć profil z uwierzytelnianiem PEAP

Uzyskaj i zainstaluj certyfikat klienta. Więcej informacji można znaleźć w sekcji Tworzenie profilu dla systemu Windows* XP z uwierzytelnianiem TLS lub uzyskać od administratora.

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora;

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję WPA-Korporacyjne lub WPA2-Korporacyjne (zalecane).

- Szyfrowanie danych: Wybierz jedną z opcji: Zaleca się wybranie opcji AES-CCMP.

- Włącz 802.1X: Opcja zaznaczona domyślnie.

- Typ uwierzytelniania: Wybierz uwierzytelnianie PEAP, które będzie używane dla tego połączenia.

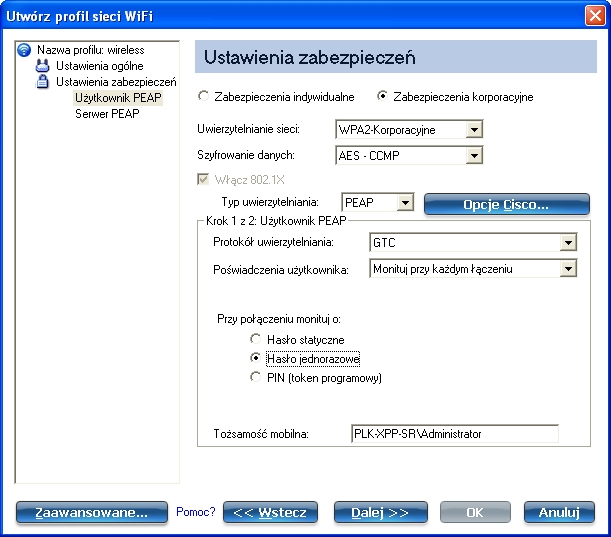

Krok 1 z 2: Użytkownik PEAP

Protokół PEAP opiera się na metodzie TLS (Transport Layer Security) i umożliwia obsługę nieszyfrowanego uwierzytelniania EAP-GTC i hasła jednorazowego.

- Protokół uwierzytelniania: Wybierz opcję GTC, MS-CHAP-V2 (domyślny) lub TLS. Więcej informacji na ten temat można znaleźć w sekcji Protokoły uwierzytelniania.

- Poświadczenia użytkownika: Poniżej opisane zostały dostępne opcje dla poświadczeń użytkownika. W zależności od tego, czy profil tworzony jest w systemie Windows* XP, czy profil administratora dla systemu Windows XP, Windows Vista ub Windows* 7, dostępne poświadczenia mogą nie zgadzać się z opisanymi w tym miejscu. Więcej informacji można znaleźć w dalszej części tej sekcji..

- W przypadku kart GTC dla poświadczeń użytkownika można ustawić opcje Użyj logowania systemu Windows, Monituj przy każdym łączeniu lub Użyj, (dla której wymagane podanie nazwy użytkownika, domeny i hasła). Dostępne opcje różnią się również w zależności od tego, czy profil jest trwały, czy nie trwały (wybierany w oknie Ustawienia ogólne dla profili administratora).

- W przypadku kart MS-CHAP-V2 dla poświadczeń użytkownika można ustawić opcje Użyj logowania systemu Windows, Monituj przy każdym łączeniu lub Użyj, (dla której wymagane podanie nazwy użytkownika, domeny i hasła). Dostępne opcje różnią się również w zależności od tego, czy profil jest trwały, czy nie trwały (wybierany w oknie Ustawienia ogólne dla profili administratora). W przypadku trwałych profili administratora dla poświadczeń użytkownika można skonfigurować opcję Użyj lub Użyj zabezpieczonego hasła. W przypadku zabezpieczonego hasła używane są poświadczenia urządzenia - hasło to nie jest powiązane z żadnym określonym uzytkownikiem.

- Tożsamość mobilna: W tym polu można wpisać tożsamość mobilną lub użyć domyślnego formatu tożsamości mobilnej: %domena%\%nazwa_użytkownika%.

W przypadku stosowania 802.1X Microsoft IAS RADIUS jako serwera uwierzytelniania, serwer uwierzytelnia urządzenie przy użyciu nazwy użytkownika Tożsamość mobilna z programu Intel PROSet/Wireless WiFi i ignoruje nazwę użytkownika protokołu uwierzytelniania MS-CHAP-V2. Microsoft IAS RADIUS akceptuje tylko prawidłowe nazwy użytkowników (użytkownik dotNet) dla tożsamości mobilnej. W przypadku innych serwerów uwierzytelniania tożsamość mobilna jest opcjonalna. Zalecane jest więc, aby zamiast prawdziwej tożsamości używany był żądany obszar (np. anonim@obszar) tożsamości mobilnej.

Konfigurowanie tożsamości mobilnej do obsługi wielu użytkowników:

Jeśli używany jest profil przed logowaniem/wspólnego, dla którego wymagana jest tożsamość mobilna oparta na poświadczeniach logowania systemu Windows, twórca profilu może dodać tożsamość mobilną z wykorzystaniem parametrów %username% (nazwa użytkownika) i %domain% (domena). Składnia tożsamości mobilnej jest analizowana, a słowa kluczowe są zastępowane odpowiednimi danymi logowania. Dzięki temu konfigurowanej tożsamości mobilnej zostaje zapewniona maksymalna elastyczność, a jednocześnie profil może być udostępniany wielu użytkownikom.

Wskazówki dotyczące formatowania odpowiedniej tożsamości mobilnej można znaleźć w instrukcji obsługi serwera uwierzytelniania. Możliwe formaty:

%domena%\%nazwa_użytkownika%

%domena%@%nazwa_użytkownika%

%nazwa_użytkownika%@%domena%.com

%nazwa_użytkownika%@moja_sieć.com

Jeśli pole Tożsamość mobilna jest puste, formatem domyślnym jest %domena%\%nazwa_użytkownika%.

Uwagi dotyczące poświadczeń: Nazwa użytkownika i domena musi być taka sama, jak nazwa użytkownika podana w serwerze uwierzytelniania przez administratora przed uwierzytelnieniem klienta. W nazwie użytkownika uwzględniana jest wielkość liter. Nazwa określa tożsamość podawaną stronie uwierzytelniającej przez protokół uwierzytelniania (przez tunel TLS). Tożsamość użytkownika zostaje bezpiecznie przesłana do serwera tylko wtedy, gdy szyfrowany kanał został sprawdzony i ustalony.

Protokoły uwierzytelniania

Ten parametr określa protokół uwierzytelniania używany w tunelu TTLS. Poniżej podano instrukcje konfigurowania profilu, wykorzystującego uwierzytelnianie PEAP z protokołami GTC, MS-CHAP-V2 (domyślny) lub TLS. Wybrane poświadczenia użytkownika są przykładami.

GTC

Aby skonfigurować hasło jednorazowe:

- Protokół uwierzytelniania: Wybierz opcję GTC.

- Poświadczenia użytkownika: Wybierz opcję Monituj przy każdym łączeniu. (Ta opcja jest dostępna tylko wtedy, gdy tworzony jest profil osobisty na komputerze z systemem Windows* XP. Nie jest dostępna dla profili IT).

- Przy połączeniu monituj o: Wybierz jedną z opcji:

| Nazwa |

Opis |

| Hasło statyczne |

Przy łączeniu wprowadź poświadczenia użytkownika. |

| Hasło jednorazowe |

Uzyskaj hasło z urządzenia tokenu sprzętowego. |

| PIN (token programowy) |

Uzyskaj hasło z programu tokenu programowego. |

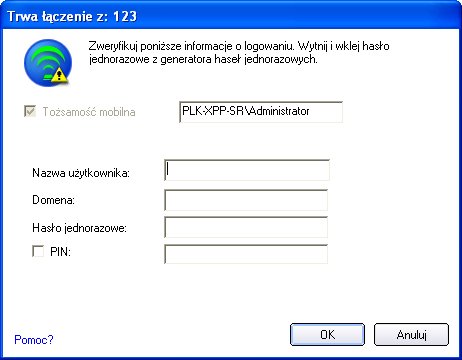

- Kliknij przycisk OK.

- Wybierz profil z listy Sieci WiFi.

- Kliknij przycisk Połącz. Po wyświetleniu monitu podaj nazwę użytkownika, domenę i hasło jednorazowego.

- Kliknij przycisk OK. Wyświetlony zostanie monit o zweryfikowanie danych logowania.

MS-CHAP-V2: Ten parametr określa protokół uwierzytelniania używany w tunelu PEAP.

- Poświadczenia użytkownika: Wybierz jedną z opcji: Użyj logowania systemu Windows, Monituj przy każdym łączeniu lub Użyj:. W przypadku profili trwałych dostępne są opcje Użyj lub Użyj zabezpieczonego hasła.

- Kliknij przycisk Dalej, aby otworzyć stronę ustawień serwera PEAP.

TLS: TLS jest metodą uwierzytelniania dwukierunkowego, w której do weryfikacji tożsamości klienta i serwera używane są wyłącznie certyfikaty cyfrowe.

- Uzyskaj i zainstaluj certyfikat klienta. Więcej informacji można znaleźć w sekcji Tworzenie profilu dla systemu Windows* XP z uwierzytelnianiem TLS lub uzyskać od administratora systemu.

- Aby uzyskać certyfikat, wybierz jedną z opcji: Użyj karty inteligentnej, Użyj certyfikatu wystawionego dla tego komputera lub Użyj certyfikatu użytkownika na tym komputerze. Jeśli jest to trwały profil administratora, dostępna jest tylko opcja Użyj certyfikatu wystawionego dla tego komputera.

- Kliknij przycisk Dalej, aby otworzyć stronę ustawień serwera PEAP.

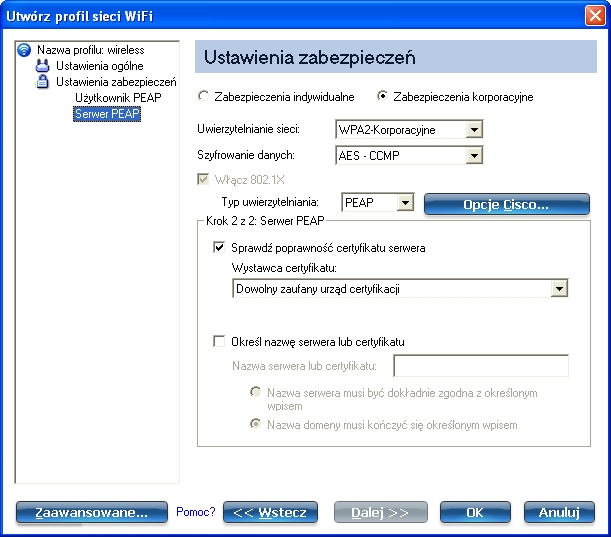

Krok 2 z 2: Serwer PEAP

- Wybierz jedną z następujących metod pobierania poświadczeń: Sprawdź poprawność certyfikatu serwera lub Określ nazwę serwera lub certyfikatu.

- Kliknij przycisk OK. Profil zostanie dodany do listy profili.

- Kliknij nowy profil umieszczony na końcu listy profili. Za pomocą strzałki w górę lub w dół zmień priorytet nowego profilu.

- Kliknij przycisk Połącz, aby połączyć się z wybraną siecią bezprzewodową.

Jeśli nie wybrano opcji Użyj logowania Windows na stronie Ustawienia zabezpieczeń i nie skonfigurowano poświadczeń użytkownika, wówczas dla profilu nie są zapisywane żadne poświadczenia. Aby uwierzytelnić komputer w sieci należy wprowadzić poświadczenia.

- Kliknij przycisk OK, aby zamknąć narzędzie.

Tworzenie profilu z uwierzytelnianiem sieci LEAP

Cisco LEAP (Light Extensible Authentication Protocol) jest typem uwierzytelniania 802.1X, obsługującym silne uwierzytelnianie wzajemne klienta i serwera RADIUS. Ustawienia profili LEAP uwzględniają szyfrowanie LEAP, CKIP i wykrywanie nielegalnego punktu dostępu.

Mapowanie profili

Ten profil zostanie wyeksportowany w inny sposób do klientów z systemem Windows* XP, a w inny do klientów z systemami Windows Vista* i Windows* 7. Więcej informacji na ten temat można znaleźć w sekcji Mapowanie profili LEAP.

Aby utworzyć profil z uwierzytelnianiem LEAP

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście Profile kliknij przycisk Dodaj. Otwarta zostanie strona Ustawienia ogólne tworzenia profili WiFi.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora;

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

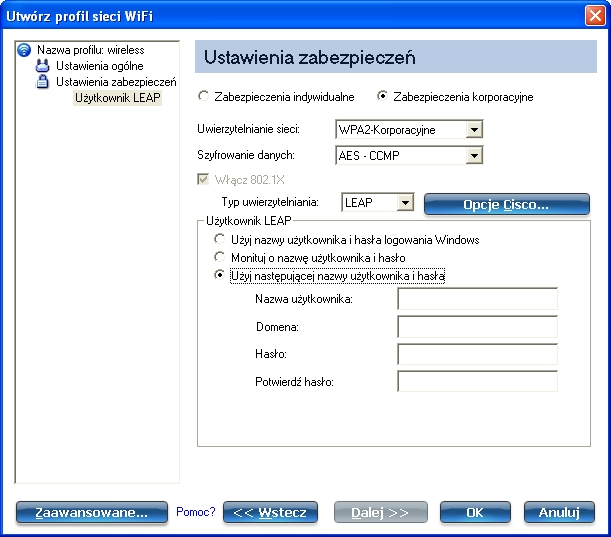

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję WPA-Korporacyjne lub WPA2-Korporacyjne (zalecane).

- Szyfrowanie danych: Zaleca się wybranie opcji AES-CCMP.

- Włącz 802.1X: Opcja zaznaczona domyślnie.

- Typ uwierzytelniania: Wybierz uwierzytelnianie LEAP, które będzie używane dla tego połączenia.

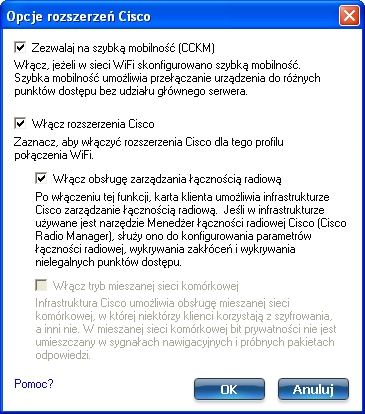

- Kliknij przycisk Opcje Cisco.

-

Kliknij opcję Włącz rozszerzenia Cisco, aby włączyć zabezpieczenia rozszerzeń Cisco (CCX) (Zezwalaj na szybką mobilność (CCKM), Włącz obsługę zarządzania łącznością radiową i Włącz tryb mieszanej sieci komórkowej).

- Kliknij opcję Włącz obsługę zarządzania łącznością radiową, aby wykrywane były nielegalne punkty dostępu.

- Kliknij przycisk OK, aby powrócić do strony Ustawienia zabezpieczeń.

Użytkownik LEAP:

- Wybierz jedną z następujących metod uwierzytelniania: Jeśli w obszarze Typ profilu administratora wybrano opcję Trwałe (niezależnie od tego, czy wybrana została opcja Przed logowaniem/Wspólne), dostępna jest tylko opcja Użyj następującej nazwy użytkownika i hasła. Jeśli wybrano tylko opcję Przed logowaniem/wspólne, dostępne są następujące metody uwierzytelniania:

- Kliknij przycisk OK, aby zapisać ustawienia i zamknąć stronę.

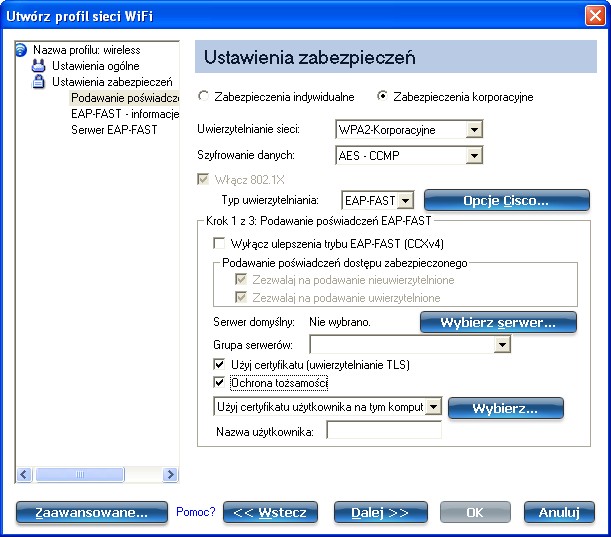

Tworzenie profilu z uwierzytelnianiem sieci EAP-FAST

Rozszerzenia Cisco, wersja 3 (CCXv3) udostępniły funkcję podawania poświadczeń EAP-FAST (Extensible Authentication Protocol-Flexible Authentication via Secure Tunneling), która wykorzystuje poświadczenia dostępu zabezpieczonego do ustanawiania uwierzytelnionego tunelu łączącego klienta i serwer. Rozszerzenia Cisco w wersji 4 (CCXv4) udoskonalają metody podawania poświadczeń i oferują inne innowacyjne rozwiązania, zapewniając wyższy poziom bezpieczeństwa, mobilności, obsługi i zarządzania siecią.

Mapowanie profili

Ten profil zostanie wyeksportowany w inny sposób do klientów z systemem Windows* XP, a w inny do klientów z systemami Windows Vista* i Windows* 7. Więcej informacji na ten temat można znaleźć w sekcji Mapowanie profili EAP-FAST.

Aby utworzyć profil z uwierzytelnianiem EAP-FAST z wykorzystaniem rozszerzeń Cisco w wersji 3 (CCXv3)

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora;

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję WPA-Korporacyjne lub WPA2-Korporacyjne (zalecane).

- Szyfrowanie danych: Zaleca się wybranie opcji AES-CCMP.

- Włącz 802.1X: Opcja zaznaczona domyślnie.

- Typ uwierzytelniania: Wybierz uwierzytelnianie EAP-FAST, które będzie używane dla tego połączenia.

Krok 1 z 2: Podawanie poświadczeń EAP-FAST

- Kliknij przycisk Wyłącz ulepszenia trybu EAP-FAST (CCXv4), aby umożliwić podawanie w nieuwierzytelnionym przez serwer tunelu TLS (tryb podawania Unauthenticated-TLS-Server).

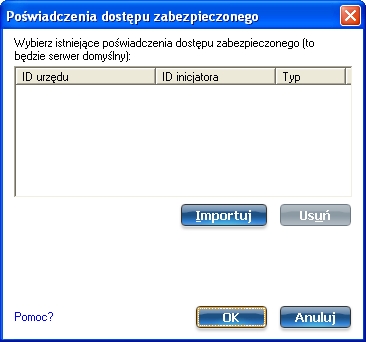

- Aby przejrzeć wszystkie nieuwierzytelnione poświadczenia dostępu zabezpieczonego, które były podawane i znajdują się na danym komputerze, kliknij przycisk Wybierz serwer. (Ta opcja jest niedostępna w przypadku profili administratora. Jest dostępna tylko w przypadku profili użytkownika na komputerach z systemem Windows* XP).

UWAGA: Jeśli podane poświadczenia dostępu zabezpieczonego są prawidłowe, narzędzie do połączeń WiFi nie monituje użytkownika o zaakceptowanie poświadczeń dostępu zabezpieczonego. Jeśli poświadczenia dostępu zabezpieczonego są nieprawidłowe, podawanie poświadczeń przez narzędzie do połączeń WiFi automatycznie kończy się niepowodzeniem. W przeglądarce zdarzeń sieci bezprzewodowej wyświetlany jest komunikat o stanie, który administrator może przeglądać na komputerze użytkownika.

- Aby zaimportować poświadczenia dostępu zabezpieczonego: (Ta opcja jest niedostępna w przypadku profili administratora. Jest dostępna tylko w przypadku profili użytkownika na komputerach z systemem Windows* XP).

- Kliknij przycisk Wybierz serwer, aby otworzyć listę poświadczeń dostępu zabezpieczonego.

- Kliknij przycisk Importuj, aby zaimportować poświadczenia dostępu zabezpieczonego, znajdujące się na danym komputerze lub serwerze.

- Wybierz poświadczenia i kliknij przycisk Otwórz.

- Podaj hasło poświadczeń dostępu zabezpieczonego (opcjonalnie).

- Kliknij przycisk OK, aby zamknąć stronę. Wybrane poświadczenia zostaną dodane do listy poświadczeń dostępu zabezpieczonego.

- Kliknij przycisk Dalej, aby wybrać metodę pobierania poświadczeń, lub kliknij przycisk OK, aby zapisać ustawienia EAP-FAST i powrócić do listy profili. Poświadczenia dostępu zabezpieczanego będą używane dla tego profilu połączenia bezprzewodowego.

Krok 2 z 2: EAP-FAST - informacje dodatkowe

Podczas uwierzytelniania klienta w ustanowionym tunelu klient wysyła nazwę użytkownika i hasło do uwierzytelnienia oraz ustanawia zasady uwierzytelniania.

- Kliknij przycisk Poświadczenia użytkownika, aby wybrać jedną z następujących metod pobierania poświadczeń: Użyj logowania systemu Windows, Monituj przy każdym łączeniu lub Użyj:.

- Kliknij przycisk OK, aby zapisać ustawienia i zamknąć stronę. Weryfikacja serwera nie jest wymagana.

Aby utworzyć profil z uwierzytelnianiem EAP-FAST z wykorzystaniem rozszerzeń Cisco w wersji 4 (CCXv4)

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na liście Profile kliknij przycisk Dodaj, aby otworzyć stronę Ustawienia ogólne tworzenia profili WiFi.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora;

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

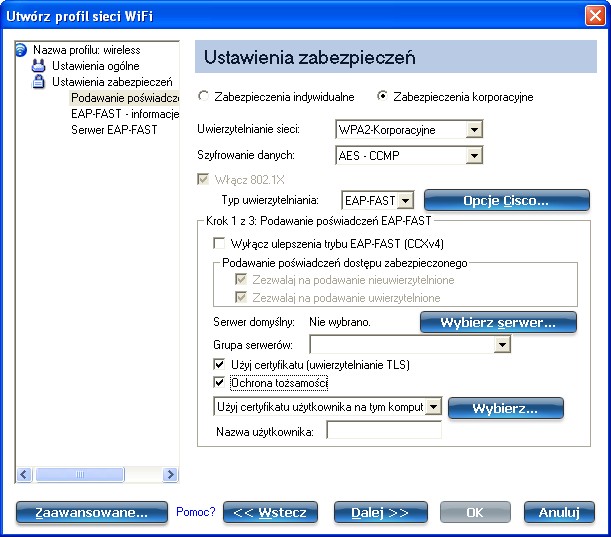

- Uwierzytelnianie sieci: Wybierz opcję WPA-Korporacyjne lub WPA2-Korporacyjne (zalecane).

- Szyfrowanie danych: Zaleca się wybranie opcji AES-CCMP.

- Włącz 802.1X: Zaznaczone.

- Typ uwierzytelniania: Wybierz uwierzytelnianie EAP-FAST, które będzie używane dla tego połączenia.

Krok 1 z 3: Podawanie poświadczeń EAP-FAST

W przypadku rozszerzeń CCXv4 podawanie poświadczeń EAP-FAST przebiega w jednym z dwóch trybów:

- Uwierzytelnione przez serwer: poświadczenia są podawane w tunelu TLS uwierzytelnionym przez serwer.

- Nieuwierzytelnione przez serwer: poświadczenia są podawane w nieuwierzytelnionym tunelu TLS.

UWAGA: Tryb podawania uwierzytelnionego przez serwer zapewnia wyższy poziom zabezpieczeń niż tryb podawania nieuwierzytelnionego. także w przypadku, gdy metodą wewnętrzną jest EAP-MS-CHAP-V2. Tryb ten chroni informacje wymieniane metodą EAP-MS-CHAP-V2 przed atakami typu "Man in the Middle", weryfikując autentyczność serwera przed rozpoczęciem wymiany przy użyciu metody MS-CHAP-V2. Dlatego, o ile to możliwe, zawsze należy używać trybu podawania uwierzytelnionego. Aby zapewnić uwierzytelnienie serwera i optymalny poziom zabezpieczeń, jeśli dostępny jest certyfikat lub klucz publiczny, każdy równorzędny komputer musi w przypadku podawania EAP-FAST używać trybu podawania uwierzytelnionego.

Podawanie poświadczeń dostępu zabezpieczonego:

W przypadku protokołu EAP-FAST używany jest klucz PAC, umożliwiający ochronę wymienianych poświadczeń użytkownika. Wszystkie strony uwierzytelniające EAP-FAST są określane identyfikatorem urzędu (A-ID). Strona uwierzytelniająca wysyła identyfikator A-ID do klienta uwierzytelniania, a klient sprawdza swoją bazę w poszukiwaniu pasującego identyfikatora A-ID. Jeśli klient nie rozpozna identyfikatora A-ID, zażąda nowych poświadczeń dostępu zabezpieczonego.

UWAGA: Jeśli podane poświadczenia dostępu zabezpieczonego są prawidłowe, narzędzie do połączeń WiFi nie monituje użytkownika o zaakceptowanie poświadczeń dostępu zabezpieczonego. Jeśli poświadczenia dostępu zabezpieczonego są nieprawidłowe, podawanie poświadczeń przez narzędzie do połączeń WiFi automatycznie kończy się niepowodzeniem. W przeglądarce zdarzeń sieci bezprzewodowej wyświetlany jest komunikat o stanie, który administrator może przeglądać na komputerze użytkownika.

- Sprawdź, czy opcja Wyłącz ulepszenia trybu EAP-FAST (CCXv4) nie jest zaznaczona. Opcje Zezwalaj na podawanie nieuwierzytelnione i Zezwalaj na podawanie uwierzytelnione są domyślnie zaznaczone. Po wybraniu poświadczeń dostępu zabezpieczonego z domyślnego serwera można cofnąć wybór dowolnych z tych metod podawania.

- Serwer domyślny: Opcją zaznaczoną domyślnie jest Żadne. Kliknij przycisk Wybierz serwer, aby wybrać poświadczenia dostępu zabezpieczonego z domyślnego serwera urzędu poświadczeń dostępu zabezpieczonego lub wybrać serwer z listy Grupa serwerów. Otwarta zostanie strona wyboru serwera domyślnego EAP-FAST (urzędu poświadczeń dostępu zabezpieczonego).

UWAGA: Lista zawiera grupy serwerów tylko w przypadku, gdy zainstalowano pakiet administratora, który zawiera ustawienia grupy identyfikatorów urzędów EAP-FAST.

Przekazywanie poświadczeń dostępu zabezpieczonego może być również wykonywane ręcznie. Podawanie ręczne umożliwia tworzenie poświadczeń dostępu zabezpieczonego dla użytkownika na serwerze ACS, a następnie importowanie ich do komputera użytkownika. Plik poświadczeń dostępu zabezpieczonego może być chroniony hasłem, które użytkownik musi wprowadzić podczas importowania poświadczeń.

- Aby zaimportować poświadczenia dostępu zabezpieczonego:

- Kliknij opcję Importuj, aby zaimportować poświadczenia dostępu zabezpieczonego z serwera.

- Kliknij opcję Otwórz.

- Podaj hasło poświadczeń dostępu zabezpieczonego (opcjonalnie).

- Kliknij przycisk OK, aby zamknąć stronę. Wybrane poświadczenia dostępu zabezpieczanego będą używane dla tego profilu połączenia bezprzewodowego.

Rozszerzenia EAP-FAST CCXv4 obsługują podawanie poświadczeń innych niż poświadczenia dostępu zabezpieczonego podane dla ustanowienia tunelu. Obsługiwane są między innymi certyfikaty zaufanego urzędu certyfikacji, poświadczenia komputera na potrzeby uwierzytelniania komputera oraz tymczasowe poświadczenia użytkownika używane do omijania uwierzytelniania użytkownika.

Użyj certyfikatu (uwierzytelnianie TLS)

- Kliknij opcję Użyj certyfikatu (uwierzytelnianie TLS)

- Kliknij opcję Ochrona tożsamości po zabezpieczeniu tunelu.

- Aby uzyskać certyfikat, wybierz jedną z opcji: Użyj karty inteligentnej, Użyj certyfikatu wystawionego dla tego komputera, lub Użyj certyfikatu użytkownika na tym komputerze.

- Nazwa użytkownika: Wprowadź nazwę użytkownika przypisaną do certyfikatu użytkownika.

- Kliknij przycisk Dalej.

Krok 2 z 3: EAP-FAST - informacje dodatkowe

W przypadku wybrania opcji Użyj certyfikatu (uwierzytelnianie TLS) i Użyj certyfikatu użytkownika na tym komputerze, kliknij przycisk Dalej (tożsamość mobilna nie jest wymagana) i przejdź do Kroku 3, aby skonfigurować ustawienia certyfikatu serwera EAP-FAST. Jeśli konfigurowanie ustawień certyfikatu serwera EAP-FAST nie jest wymagane, kliknij przycisk OK, aby zapisać ustawienia i powrócić do listy profili.

W przypadku wybrania opcji Użyj karty inteligentnej, dodaj tożsamość mobilną, jeśli jest wymagana. Kliknij przycisk OK, aby zapisać ustawienia i powrócić do strony Profile.

Jeśli opcja Użyj certyfikatu (uwierzytelnianie TLS) nie została wybrana, kliknij przycisk Dalej, aby wybrać protokół uwierzytelniania. Rozszerzenia CCXv4 pozwalają ustanawiać tunele przy użyciu dodatkowych poświadczeń lub uzgodnień szyfrów TLS.

Protokół uwierzytelniania: Wybierz opcję GTC lub MS-CHAP-V2 (domyślna).

GTC

Karta GTC może być używana w trybie podawania uwierzytelnionego przez serwer. Dzięki temu komputery równorzędne używające baz danych innych użytkowników mogą korzystać z podawania z użyciem protokołu LDAP i technologii hasła jednorazowego w obrębie pasma. Zastępowanie jest jednak możliwe tylko w sytuacji, gdy stosowane są uzgodnienia szyfrów TLS zapewniające uwierzytelnianie serwera.

Aby skonfigurować hasło jednorazowe:

- Protokół uwierzytelniania: Wybierz opcję GTC.

- Poświadczenia użytkownika: Wybierz opcję Monituj przy każdym łączeniu.

- Przy połączeniu monituj o: Wybierz jedną z opcji:

| Nazwa |

Opis |

| Hasło statyczne |

Przy łączeniu wprowadź poświadczenia użytkownika. |

| Hasło jednorazowe |

Uzyskaj hasło z urządzenia tokenu sprzętowego. |

| PIN (token programowy) |

Uzyskaj hasło z programu tokenu programowego. |

- Kliknij przycisk OK.

- Wybierz profil z listy Sieci WiFi.

- Kliknij przycisk Połącz. Po wyświetleniu monitu podaj nazwę użytkownika, domenę i hasło jednorazowego.

- Kliknij przycisk OK.

MS-CHAP-V2. Ten parametr określa protokół uwierzytelniania używany w tunelu PEAP.

- Protokół uwierzytelniania: Wybierz opcję MS-CHAP-V2.

- Wybierz poświadczenia użytkownika: Użyj logowania systemu Windows, Monituj przy każdym łączeniu lub Użyj:.

- Tożsamość mobilna: W tym polu można wpisać tożsamość mobilną lub użyć domyślnego formatu tożsamości mobilnej: %domena%\%nazwa_użytkownika%.

W przypadku stosowania 802.1X Microsoft IAS RADIUS jako serwera uwierzytelniania, serwer uwierzytelnia urządzenie przy użyciu nazwy użytkownika Tożsamość mobilna z programu Intel PROSet/Wireless WiFi i ignoruje nazwę użytkownika protokołu uwierzytelniania MS-CHAP-V2. Microsoft IAS RADIUS akceptuje tylko prawidłowe nazwy użytkowników (użytkownik dotNet) dla tożsamości mobilnej. W przypadku innych serwerów uwierzytelniania tożsamość mobilna jest opcjonalna. Zalecane jest więc, aby zamiast prawdziwej tożsamości używany był żądany obszar (np. anonim@obszar) tożsamości mobilnej.

Krok 3 z 3: Serwer EAP-FAST

Tryb podawania w uwierzytelnionym przez serwer tunelu TLS wykorzystuje certyfikat zaufanego urzędu certyfikacji, certyfikat serwera podpisany przez serwer lub klucze publiczne serwera i kartę GTC jako wewnętrzną metodę EAP.

- Wybierz jedną z następujących metod pobierania poświadczeń: Sprawdź poprawność certyfikatu serwera lub Określ nazwę serwera lub certyfikatu.

- Kliknij przycisk OK, aby zamknąć stronę Ustawienia zabezpieczeń.

Ustawienia użytkownika EAP-FAST

UWAGA: Jeśli dla wyeksportowanego do komputera użytkownika pakietu administratora w ustawieniach aplikacji Narzędzia administratora nie włączono rozszerzeń CCXv4, skonfigurować można tylko ustawienia użytkownika EAP-FAST.

Konfigurowanie klienta z uwierzytelnianiem EAP-FAST:

-

Kliknij przycisk Profile w oknie głównym narzędzia do połączeń WiFi.

Jeśli pełnisz rolę administratora, możesz także otworzyć Narzędzie administratora.

- Na stronie Profil kliknij przycisk Dodaj, aby otworzyć stronę ustawień ogólnych tworzenia profili WiFi.

- Nazwa sieci WiFi (SSID): Wprowadź identyfikator sieci.

- Nazwa profilu: Wprowadź opisową nazwę profilu.

- Tryb działania: Kliknij opcję Sieć (Infrastruktura). (Dla tego parametru jest ustawiona wartość Infrastruktura, jeśli używane jest Narzędzie administratora).

- Typ profilu administratora: Wybierz opcję Trwałe lub Przed logowaniem/wspólne. (Ten krok ma zastosowanie tylko w przypadku korzystania z Narzędzia administratora;

- Kliknij przycisk Dalej, aby otworzyć stronę Ustawienia zabezpieczeń.

- Kliknij opcję Zabezpieczenia korporacyjne.

- Uwierzytelnianie sieci: Wybierz opcję WPA-Korporacyjne lub WPA2-Korporacyjne.

- Szyfrowanie danych: Wybierz jedną z opcji:

- TKIP udostępnia mieszanie kluczy przed wysłaniem pakietu, kontrolę integralności wiadomości i mechanizm ponownego wprowadzania klucza.

- AES-CCMP należy wybrać jako metodę szyfrowania danych, gdy istotny jest wysoki poziom ochrony danych. Zaleca się wybranie opcji AES-CCMP.

- Włącz 802.1X: Zaznaczone.

- Typ uwierzytelniania: Wybierz uwierzytelnianie EAP-FAST, które będzie używane dla tego połączenia.

- Kliknij opcję

Opcje Cisco i Zezwalaj na szybką mobilność, aby włączyć szybką bezpieczną mobilność dla karty WiFi.

Krok 1 z 3: Podawanie poświadczeń EAP-FAST (ustawienia użytkownika)

W przypadku protokołu EAP-FAST używany jest klucz PAC, umożliwiający ochronę wymienianych poświadczeń użytkownika. Wszystkie strony uwierzytelniające EAP-FAST są określane identyfikatorem urzędu (A-ID). Strona uwierzytelniająca wysyła identyfikator A-ID do klienta uwierzytelniania, a klient sprawdza swoją bazę w poszukiwaniu pasującego identyfikatora A-ID. Jeśli klient nie rozpozna identyfikatora A-ID, zażąda nowych poświadczeń dostępu zabezpieczonego.

UWAGA: Jeśli podane poświadczenia dostępu zabezpieczonego są prawidłowe, narzędzie do połączeń WiFi nie monituje użytkownika o zaakceptowanie poświadczeń dostępu zabezpieczonego. Jeśli poświadczenia dostępu zabezpieczonego są nieprawidłowe, podawanie poświadczeń przez narzędzie do połączeń WiFi automatycznie kończy się niepowodzeniem. W przeglądarce zdarzeń sieci bezprzewodowej wyświetlany jest komunikat o stanie, który administrator może przeglądać na komputerze użytkownika.

- Pozostaw pole wyboru Wyłącz ulepszenia trybu EAP-FAST (CCXv4) niezaznaczone.

- Opcje Zezwalaj na podawanie uwierzytelnione i Zezwalaj na podawanie nieuwierzytelnione są zaznaczone.

- Serwer domyślny: Opcją domyślną jest Żadne. Kliknij przycisk Wybierz serwer, aby wybrać poświadczenia dostępu zabezpieczonego z domyślnego serwera urzędu poświadczeń dostępu zabezpieczonego. Otwarta zostanie strona Poświadczenia dostępu zabezpieczonego.

UWAGA: Lista zawiera grupy serwerów tylko w przypadku, gdy zainstalowano pakiet administratora, który zawiera ustawienia grupy identyfikatorów urzędów EAP-FAST.

Przekazywanie poświadczeń dostępu zabezpieczonego może być również wykonywane ręcznie. Podawanie ręczne pozwala na tworzenie poświadczeń dostępu zabezpieczonego dla użytkownika na serwerze ACS, a następnie importowanie ich do komputera użytkownika. Plik poświadczeń dostępu zabezpieczonego może być chroniony hasłem, które użytkownik musi wprowadzić podczas importowania poświadczeń.

- Aby zaimportować poświadczenia dostępu zabezpieczonego:

- Kliknij opcję Importuj, aby zaimportować poświadczenia dostępu zabezpieczonego z serwera.

- Kliknij opcję Otwórz.

- Podaj hasło poświadczeń dostępu zabezpieczonego (opcjonalnie).

- Kliknij przycisk OK, aby zamknąć stronę. Wybrane poświadczenia dostępu zabezpieczanego będą używane dla tego profilu połączenia bezprzewodowego.

- Kliknij przycisk Dalej.

- W przypadku profilu innego niż profil łączenia przed logowaniem/wspólnego kliknij przycisk Dalej i przejdź do Kroku 3 z 3: Serwer EAP-FAST.

- W przypadku profilu łączenia przed logowaniem/wspólnego lub jeśli do tworzenia profilu nie jest używane Narzędzie administratora, przejdź do następnego kroku.

Krok 2 z 3: EAP-FAST - informacje dodatkowe

- Protokół uwierzytelniania: Wybierz opcję MS-CHAP-V2 lub GTC.

- Poświadczenia użytkownika: Wybierz opcję Użyj logowania systemu Windows lub Użyj.

- W przypadku wybrania opcji Użyj wprowadź nazwę użytkownika, domenę, hasło i potwierdzenie hasła.

- Wprowadź tożsamość mobilną: %DOMENA%\%NAZWAUŻYTKOWNIKA.

- Kliknij przycisk Dalej.

Krok 3 z 3: Serwer EAP-FAST

- W razie potrzeby kliknij przycisk Sprawdź poprawność certyfikatu serwera i wybierz wystawcę certyfikatu z menu rozwijanego. Wybór domyślny to Dowolny zaufany urząd certyfikacji.

- W razie potrzeby kliknij opcję Określ nazwę serwera lub certyfikatu i wprowadź nazwę. Następnie kliknij opcję Nazwa serwera musi być dokładnie zgodna z określonym wpisem lub Nazwa domeny musi kończyć się określonym wpisem. Nazwa serwera może zawierać wszystkie znaki, łącznie ze znakami specjalnymi.

- Kliknij przycisk OK.